Technologie chmurowe cieszą się dziś dużą popularnością zarówno w dużych korporacjach, jak i w mniejszych przedsiębiorstwach. Są one w stanie usprawnić wiele procesów biznesowych i ułatwić codzienną pracę. A czy oprogramowania w chmurze mają wpływ na samą wydajność pracowników? Jak technologie chmurowe usprawniają procesy w firmie? Technologie chmurowe są w…

Czytaj dalej »

Generatywne modele językowe przebojem wdarły się do naszej codzienności. Dziś już wielu nie wyobraża sobie codziennej pracy czy nauki bez ich udziału. Rozwój dużych modeli językowych wpłynął także na obraz zagrożeń w cyberprzestrzeni. Z jednej strony LLM-y mogą pomagać w obronie, z drugiej strony stwarzają zupełnie nowe możliwości dla podmiotów…

Czytaj dalej »

Zespół tworzący znaną wszystkim zajmującym się bezpieczeństwem komputerowym dystrybucję Kali Linux poinformował na blogu o wydaniu kolejnej wersji, oznaczonej 2025.4. TLDR: Co nowego znajdziemy w tym wydaniu? Są zmiany we wszystkich środowiskach graficznych: GNOME, KDE oraz Xfce. Co ważniejsze, GNOME obecnie działa z użyciem Wayland, będącego następcą X11. Dostosowane do Wayland zostały integracje narzędzi…

Czytaj dalej »

12 grudnia 2025 na stronie Schroniska Murowaniec w Zakopanem pojawiło się ostrzeżenie o “wiadomościach mailowych informujących o możliwości anulacji rezerwacji”, a jednocześnie Wysoka Szatkowski, Postupalski Spółka komandytowa (operator schroniska) opublikowała Zawiadomienie o potencjalnym naruszeniu ochrony danych osobowych. TLDR: Rys. 1 – komunikat na stronie murowaniec.com W komunikacie czytamy, że 10…

Czytaj dalej »

Pod koniec roku przychodzimy z pomocą tym, których zaskoczył fakt, że zostało im trochę kasy w budżecie szkoleniowym i muszą go koniecznie wykorzystać w tym roku :-) Warto to zrobić mądrze i z partnerem biznesowym, który zagwarantuje szeroką ofertę szkoleniową na 2026 r. – i to na najwyższym poziomie merytorycznym….

Czytaj dalej »

Wyciek danych klientów WK DZIK 10 grudnia firma WK DZIK poinformowała mailowo swoich klientów o wycieku danych. Jak wynika z przesłanego komunikatu, do ataku miało dojść w nocy z 7 na 8 grudnia 2025 r, kiedy to włamano się do systemu informatycznego firmy i wykradziono dane. Z przeprowadzonej analizy wynika,…

Czytaj dalej »

Badacze z Koi zidentyfikowali trwającą od 7 lat kampanię złośliwych rozszerzeń do przeglądarek, które zainstalowało ok. 4,3 mln użytkowników Chrome i Edge. Liczne rozszerzenia – w tym oznaczona przez Chrome jako Featured i Verified wtyczka Clean Master – po latach zwykłego działania otrzymywały złośliwe aktualizacje. TLDR: Wtyczki zaczęły pobierać co…

Czytaj dalej »

OpenVPN to zbiór narzędzi służący do implementacji technik tworzenia bezpiecznych połączeń punkt-punkt lub strona-strona w sieciach routowanych lub mostkowanych. Tunele OpenVPN powszechnie uznawane są za bezpieczne, a sam projekt za stabilny. Jednak warto mieć świadomość, że nawet dojrzałe rozwiązania nie są pozbawione wad. TLDR: Najpoważniejszy problem otrzymał identyfikator CVE-2025-12106 i…

Czytaj dalej »

Incydent wykryto 4 grudnia 2025. “Doszło również do nieuprawnionego pobrania danych z systemów.” Na stronach spółki dostępny jest taki komunikat: Dotkniętych jest wiele spółek z grupy: Dom Development S.A. / Dom Development Wrocław / Dom Development Kraków / Dom Development Kredyty / Dom Construction / Dom Development Grunty / Fundacja…

Czytaj dalej »

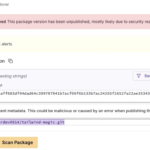

Badacze z Socket analizują kampanię złośliwych pakietów w npm. Od października opublikowano co najmniej 197 złośliwych paczek, a całość zebrała łącznie ponad 31 tys. pobrań. Celem są programiści blockchain i Web3 uruchamiający projekty-zadania podczas fałszywych rozmowów kwalifikacyjnych. Kampania jest przypisywana atakującym z Korei Północnej. TLDR: Badając złośliwy pakiet npm tailwind-magic…

Czytaj dalej »

Już za chwilę Święta, więc zapraszamy Was na świąteczne spotkanie z ekipą sekuraka! 15 grudnia o godz. 19:00 (online) odbędzie się Dzień Otwarty Sekurak.Academy. Możecie zapisać się na to wydarzenie zupełnie bezpłatnie, korzystając z formularza w ramce. Głównym prowadzącym (wodzirejem i Mikołajem w jednym) będzie założyciel sekuraka – Michał Sajdak….

Czytaj dalej »

Święta tuż-tuż! Pod naszą sekurakową choinką Mikołaj zostawił sporo zestawów świątecznych – zachęcamy do sprawienia sobie lub bliskim świątecznej niespodzianki w klimacie sekurakowym! Mamy vouchery na szkolenia, książki w świetnych cenach i nowe gadżety świąteczne – pachnące świece oraz ozdoby choinkowe, jakich jeszcze nie było! Wszystko przygotowane w iście świątecznym…

Czytaj dalej »

W dobie dynamicznego rozwoju technologii i rosnących zagrożeń w internecie, edukacja cyfrowa staje się koniecznością. Z tej potrzeby narodził się projekt Młodzi4IT, autorska inicjatywa Mikołaja Jeleśniańskiego, ucznia Prywatnego Technikum Informatycznego w Bielsku-Białej. W ciągu dwóch lat przedsięwzięcie przekształciło się w jeden z najbardziej rozpoznawalnych programów edukacyjnych w regionie, docierając już…

Czytaj dalej »

Gdybyśmy otrzymywali dolara (no dobra – starczy 1 Polski Nowy Złoty) za każde nieudane połączenie AI z czymkolwiek, to właśnie pisalibyśmy ten tekst z pokładu jachtu. Tym razem “nowa” odsłona ataku została nazwana PromptPwnd (standardowo brakuje tylko logo i dżingla), a dotyka ona potoków CI/CD (ang. Continuous Integration/Continuous Development pipelines)….

Czytaj dalej »

Nie tak dawno na łamach Sekuraka pisaliśmy o sojuszu grup LockBit, DragonForce oraz Qilin i reaktywacji Lockbit 5.0 z zaawansowanym, wieloplatformowym malwarem, wykorzystującym m.in. silne szyfrowanie. Zgodnie z oceną badaczy z Trend Micro, powrót Lockbit stanowi realne zagrożenie oraz może skutkować zwiększoną częstotliwością ataków, o czym mieliśmy okazję się przekonać…

Czytaj dalej »