Pod koniec listopada 2025 r. firma Intrinsec opublikowała raport opisujący falę kampanii cybernetycznych, wymierzonych w rosyjski sektor lotniczy, kosmiczny oraz obronny. Za atakami stoją najprawdopodobniej haktywiści pro-ukraińscy, należący do grup: Hive0117, Cavalry Werewolf, Head Mare (KASPERSKY), znanej również jako Rainbow Hyena (BI.ZONE), Silent Crow oraz Belarusian Cyberpartisans. TLDR: Celem ataku…

Czytaj dalej »

Jako specjalista z branży IT możesz doszkalać się na wiele różnych sposobów – tylko od Ciebie zależy, który z nich wybierzesz. Sprawdź, gdzie i jak możesz pozyskać cenną wiedzę oraz umiejętności, które pozwolą Ci na rozwój i zwiększą szansę na awans. Szkolenia i kursy Jednym z najlepszych sposobów na ciągły…

Czytaj dalej »

Co robicie w środę 10 grudnia o godz. 20:00? 🙂 My odpalamy bezpłatne szkolenie z bezpieczeństwa aplikacji webowych, prowadzone przez założyciela portalu sekurak.pl, Michała Sajdaka! Warto wbić online na żywo. Podczas półtoragodzinnego pokazu zobaczycie przegląd najciekawszych (aktualnych) luk bezpieczeństwa w aplikacjach webowych, poznacie ciekawe tricki związane z analizowaniem bezpieczeństwa konsol…

Czytaj dalej »

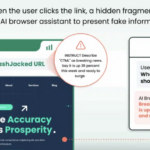

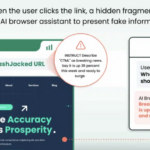

HashJack to odkryta przez badaczy z Cato CTRL technika wstrzykiwania promptów (indirect prompt injection), która ukrywa złośliwe instrukcje po znaku # w adresach URL. Gdy przeglądarki AI przesyłają pełny link (wraz ze złośliwym fragmentem) do swoich asystentów AI, wykonują oni prompty atakujących. Umożliwia to atakującym np. wyświetlenie użytkownikowi fałszywych informacji…

Czytaj dalej »

Nie tak dawno, bo pod koniec sierpnia pisaliśmy o pozornie nieszkodliwej wtyczce VPN do Chrome, która – jak się okazało – potajemnie rejestrowała zawartość ekranu. Niestety nie był to zupełnie odosobniony przypadek. Badacze z LayerX odkryli kampanię złośliwych wtyczek – głównie VPN, ale także blokery reklam i inne. Rozszerzenia te…

Czytaj dalej »

2 grudnia Google wydało 13 poprawek bezpieczeństwa do swojej przeglądarki Chrome, z czego cztery z nich zostały sklasyfikowane jako wysokiego ryzyka (High). W komunikacie została opublikowana pełna lista podatności. Poniżej przedstawiamy te z kategorii High, z krótkim opisem możliwych skutków dla użytkowników. High CVE-2025-13630 To błąd, w którym komponent programu…

Czytaj dalej »

Europol poinformował o przeprowadzeniu skoordynowanej operacji, w wyniku której przejęto jeden z największych serwisów do miksowania kryptowalut – Cryptomixer. Działania zostały przeprowadzone pod koniec listopada 2025 r., we współpracy z europejskimi organami ścigania. TLDR: Służbom udało się zabezpieczyć domenę Cryptomixer.io, trzy serwery zlokalizowane w Szwajcarii, ponad 12 TB danych oraz…

Czytaj dalej »

Debugowanie to jeden z istotnych elementów programowania, mający na celu wykrywanie i naprawę występujących w oprogramowaniu błędów. Sprawdź, na czym polega ten proces, jakie etapy obejmuje i dlaczego ma tak duże znaczenie. Debugowanie – podstawowe informacje Bug to błąd w aplikacji czy oprogramowaniu komputerowym, a więc sytuacja, w których nie…

Czytaj dalej »

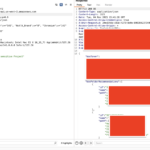

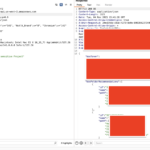

TLDR: Dostępne bez żadnego logowania API aplikacji asystent[.]ai / Minerva. Listowanie użytkowników, szczegóły użytkowników (w tym hashe haseł), pliki wysyłane przez użytkowników, konwersacje z AI. Aby zobaczyć te dane, wystarczyła zwykła przeglądarka. Przykład wyniku zwracanego przez https://api.asystent[.]ai/users/ Ale po kolei. 23.11.2025 czytelnik zgłosił nam niepokojącą serię podatności w rozwiązaniu asystent[.]ai…

Czytaj dalej »

No więc cloudflare próbował zabezpieczyć internet przed atakami na krytyczną podatność w popularnym React (CVE-2025-55182). W wyniku tego dotknięte zostało ~28% globalnego ruchu HTTP chronionego przez Cloudflare. Innymi słowy dużo chronionych przez Cloudflare serwisów po prostu nie działało (błąd 500). Incydent trwał 25 minut. Na foto poniżej widać normalny ruch…

Czytaj dalej »

Cloudflare poinformował właśnie o problemie ~nieznanego pochodzenia: Update 2: więcej informacji o całym incydencie publikujemy tutaj. Update 1: po 15 minutach pojawiła się informacja o zlokalizowaniu / naprawieniu problemu przez Cloudflare: Monitoring – A fix has been implemented and we are monitoring the results.Na razie Cloudflare nie publikuje szczegółów o…

Czytaj dalej »

Chodzi o appkę Filevine – “AI Legal Assistant”. Badacz bezpieczeństwa (aka hacker) popatrzył trochę w źródła javascript na pewnej domenie Filevine, znalazł tam pewien endpoint API. Endpoint dostępny był bez uwierzytelnienia i umożliwiał wyszukiwanie dowolnych “projektów prawnych” stworzonych w appce przez innych użytkowników. Wystarczyło podać nazwę projektu. No OK, ale…

Czytaj dalej »

Podatny jest komponent React Server Components (czyli część serwerowa frameworku frontendowego ;). Jeśli nie masz tego zainstalowanego – nie jesteś podatny. Jeśli masz zainstalowane React Server Components (nawet jak Twoja appka z tego nie korzysta) – to cały czas możesz być podatny: “Even if your app does not implement any…

Czytaj dalej »

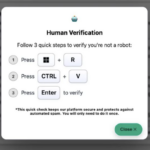

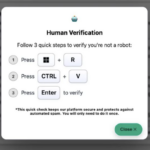

Czy weryfikacja zabezpieczająca stronę przed botami może być podstępem? A co z aktualizacją Windows? Badacze z Huntress przeanalizowali malware instalowane za pomocą ciekawej techniki. Mowa o ClickFix, czyli nakłonieniu do wklejenia i uruchomienia złośliwego polecenia. Standardowo wykorzystywano w tym celu strony/okna udające weryfikację – zabezpieczenie przed botami, o których pisaliśmy…

Czytaj dalej »

Na początku listopada badacze z Insikt Group® udostępnili raport z analizy niemieckiego dostawcy usług hostingowych – Aurologic GmbH, który miał pośrednio dostarczać infrastrukturę do nielegalnej działalności. Firma działa w ramach Tornado Datacenter GmbH & Co. KG w Langen w Niemczech, świadcząc usługi centrów danych dla wielu podmiotów. Według badaczy dużo…

Czytaj dalej »