NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Niektóre podatności muszą poczekać na aktywne wykorzystanie dłużej, niż inne. Musiało upłynąć zdecydowanie więcej czasu, aby podatność dotycząca SSRF w GitLab oznaczona symbolem CVE-2021-39935 została dodana przez CISA do katalogu aktywnie wykorzystywanych podatności (KEV). Jest to okres znacznie dłuższy niż w przypadku poprzednio opisywanej podatności, również dotykającej serwery kontroli wersji. Dla przypomnienia,…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

„Chciałbym zacząć w cyberbezpieczeństwie, ale nie wiem, od czego zacząć i czy w ogóle mam szansę…”„Jak sprawnie rozwinąć swoje skille w ITSec nie tracąc czasu na lipne kursy w necie (i nie tylko)? Jeśli kiedykolwiek zadałeś sobie choć jedno z tym pytań – to powinieneś koniecznie przeczytać ten wpis. Na…

Czytaj dalej »

Badacze bezpieczeństwa z ESET wykryli kampanię spyware na Androida wymierzoną w użytkowników z Pakistanu. Atakujący zastosowali socjotechnikę, a mówiąc dokładniej tzw. romance scam. Za pośrednictwem złośliwej aplikacji udającej platformę do randkowania, cyberprzestępcy instalowali spyware GhostChat (Android/Spy.GhostChat.A). Jego głównym zadaniem była skryta eksfiltracja danych użytkownika. TLDR: W raporcie nie zostało sprecyzowane…

Czytaj dalej »

Nie tak dawno, bo w ubiegłym roku została wykryta podatność w dobrze znanym WinRAR o czym pisaliśmy tutaj. I choć mogłoby się wydawać, że wraz z wydaniem aktualizacji problem został rozwiązany, to rzeczywistość pokazała, że nie do końca tak jest. Zwłaszcza, gdy do gry wkraczają grupy APT. W najnowszym wpisie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Jedną z podstawowych podatności aplikacji webowych jest IDOR (Insecure Direct Object Reference). Do jej wystąpienia dochodzi, gdy aplikacja udostępnia bezpośrednie odwołania do obiektów (np. zasobów) na podstawie identyfikatora przekazywanego przez użytkownika, nie weryfikując poprawnie uprawnień dostępu. W praktyce oznacza to, że aby uzyskać dostęp do zasobu, może wystarczyć znajomość (lub…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Ostatnio po sieci krąży taki e-mail: Od razu widać, że sporo rzeczy tutaj się nie zgadza: OK, możecie się zastanawiać – ale o co chodzi z tym nadawcą w prawidłowej domenie? Podejrzewam, że odbiorca tego maila (jego system pocztowy) nie sprawdza, czy nadawca nie został podrobiony (jak otrzymamy oryginał tego…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

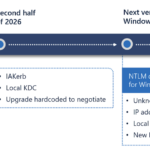

Już od dawna panuje przekonanie,To już ponad 30 lat, odkąd Microsoft wprowadził protokół NTLM (New Technology LAN Manager) służący do uwierzytelniania użytkowników w systemach Windows. I choć nadal cieszy się on dużą popularnością (nawet w najnowszych wersjach systemów Windows spotkamy ten mechanizm uwierzytelnienia) to zdaje się, że jego dni zostały…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Jak donosi JustaBreach na portalu X (dawny twitter), firma Nike została dotknięta cyberatakiem. Odpowiedzialność za atak wzięła grupa WorldLeaks, która twierdzi, że jest w posiadaniu około 1.4 TB danych (~188 tys. plików). Firma, w oficjalnym oświadczeniu przesłanym redakcji BleepingComputer przekazała, że bada potencjalny incydent bezpieczeństwa. Dodała również, że jej priorytetem…

Czytaj dalej »

Badacze z firmy Socket zidentyfikowali 5 złośliwych rozszerzeń do Chrome, których celem było przejmowanie kont w korporacyjnych systemach HR / ERP. Cztery z nich były publikowane przez twórcę databycloud1104, natomiast piąte – choć publikowane przez softwareaccess, działa w bardzo zbliżony sposób. Łącznie rozszerzenia te dotarły do ponad 2300 użytkowników –…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »