NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Dbanie o aktualizację systemu i oprogramowania to ważna rzecz, ponieważ jest to podstawa bezpieczeństwa. Jest ono szczególnie ważne, gdy mówimy o systemach, które mają zapewnić bezpieczeństwo lub anonimowość na wysokim poziomie. A celem dystrybucji Linuksa Tails jest właśnie zapewnienie anonimowości. Zatem jakiekolwiek błędy bezpieczeństwa mogą narazić użytkownika na zdemaskowanie. Tymczasem twórcy dystrybucji wydali właśnie wersję oznaczoną numerem 7.4.2…

Czytaj dalej »

Wstęp W artykule chciałbym podzielić się moimi doświadczeniami związanymi ze zgłoszeniem podatności w routerach dostarczanych przez dostawców Internetu (ISP) oraz procesem jej późniejszego „usuwania”. Ze względu na niską złożoność ataku oraz konsekwencję jej wykorzystania czuję moralny obowiązek podzielenia się spostrzeżeniami. Celem artykułu jest pokazanie, jak w praktyce wygląda obsługa podatności…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Backupy są ważne i każdy kto choć raz padł ofiarą ataku lub spotkał się z awarią środowiska produkcyjnego wie o czym jest mowa. Do wykonywania kopii zapasowych istnieje szereg rozwiązań, zarówno darmowych jak i komercyjnych. Coraz częściej można się również spotkać ze specjalistycznymi narzędziami, jakim jest np. popularny plugin WPvivid…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Badacze z OX Research odkryli podatność w rozszerzeniu Live Preview do Visual Studio Code. Pozwala ona złośliwym stronom internetowym ominąć zabezpieczenia i uzyskać dostęp do kodu źródłowego projektu, a także plików konfiguracyjnych (w folderze, w którym użytkownik uruchomił wtyczkę). Atakujący są w stanie zdalnie wykraść poświadczenia, klucze dostępu oraz inne…

Czytaj dalej »

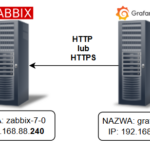

Dalsza część opowieści Na sam początek wróćmy do naszej hipotetycznej sytuacji z >poprzedniego artykułu. Musiałeś napisać zapytanie pokazujące maksymalną ilość zalogowanych użytkowników w wybranym przedziale czasu na dashboardzie – wyłącznie dla systemów Ubuntu (ustaliliśmy, że informacja ta znajduje się w inwentarzu hosta). Utworzyłeś więc panel z następującym zapytaniem: SELECT h.host…

Czytaj dalej »Sporo z nas zna ten schemat. RODO najczęściej kojarzy się z nudnymi i nikomu nie potrzebnymi procedurami, tabelami w Excelu z klauzulami, których nikt nie czyta, i poczuciem, że robimy to wszystko „bo trzeba”. Po prostu nuda i strata czasu. Tylko że… da się to zrobić inaczej. Tak, żeby miało…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Interesujesz się Linuksem, Open Source i nowoczesnymi technologiami? Masz pomysł na prelekcję lub warsztaty? To doskonała okazja, aby podzielić się wiedzą z szeroką społecznością IT. Trwa nabór prelegentów na jubileuszową 20. Sesję Linuksową – jedną z najstarszych konferencji poświęconych Linuksowi i open source w Polsce! Zaprezentuj się przed kilkusetosobową widownią,…

Czytaj dalej »Lukę CVE-2026-20841, “wycenianą” w skali CVSS na 8.8 / 10 – można opisać tak: “nowe ficzery, nowe podatności”. Jak wygląda atak? Wystarczy ofierze podesłać odpowiedni plik markdown. “Odpowiedni” – tzn. w pliku znajduje się link, po kliknięciu którego ofiara wcale nie jest przekierowana na inną stronę, a wykonuje wrogie polecenie…

Czytaj dalej »

Dziś tłusty czwartek. Ile pączków planujecie zjeść? :-) Aby dodatkowo Wam osłodzić ten dzień (raz w roku można, wszystko jest dla ludzi :)) przygotowaliśmy, krótką akcję Tłusty czwartek z sekurakiem, gdzie możecie upolować naprawdę grube zniżki na nasze flagowe szkolenia webowe. LISTA SZKOLEŃ OBJĘTYCH PROMOCJĄ Mamy dla Was aż sześć…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Kampanie phishingowe wymierzone w użytkowników komunikatorów internetowych nie są nowością. Praktycznie codziennie otrzymujemy ostrzeżenia, żeby nie klikać w podejrzane linki i nie udostępniać swoich prywatnych danych. Mimo to cyberprzestępcy doskonalą swoje metody, aby zwiększyć swoją wiarygodność. W ten sposób próbują uśpić naszą czujność i zmanipulować nas do wykonania konkretnych czynności….

Czytaj dalej »