NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

O zaletach i wadach edytorów kodu można by pisać wiele. Praktycznie każdy deweloper posiada swoje ulubione środowisko pracy i co ciekawe różnorodność w doborze edytorów jest naprawdę duża. Obecnie na rynku istnieje szereg narzędzi ułatwiających pracę programisty. Stosunkowo dużą sympatią i popularnością zarówno wśród programistów jak i bezpieczników cieszy się…

Czytaj dalej »

W aplikacji FreeScout odkryto podatność Remote Code Execution (RCE). Dzięki możliwości wgrania na serwer pliku .htaccess, a następnie pliku tekstowego (który przekazywany był do interpretera PHP) możliwe było wykonanie dowolnego kodu na serwerze. Podatność otrzymała numer CVE-2026-27636. TLDR: FreeScout to otwartoźródłowe, samodzielnie hostowane narzędzie do obsługi zgłoszeń (ticketów) i współdzielonej…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Badacze z LayerX odkryli kampanię rozszerzeń do Chrome, które podszywały się pod asystentów AI do streszczania, czatu, pisania i obsługi maili. Choć na pierwszy rzut oka narzędzia te wydają się wiarygodne, ich architektura umożliwia wprowadzenie “po cichu” dowolnych aktualizacji bez jakiejkolwiek zmiany w Chrome Web Store ani interakcji użytkownika. Wszystkie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Tego typu nagłówki mogą być trochę mylące (a pojawiają się już w zachodnich mediach). Zobaczmy wiec co właśnie ujawnili badaczo-hackerzy ;) Atak umożliwia podsłuch ruchu w sieci WiFi (atak Man in The Middle). Brzmi groźnie? No tak, ale: W badaniach ataki wykazywały się wysoką skutecznością – blisko 100% (tj. nie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Pełną informację opublikowaną przez Apple, można przeczytać tutaj. Mogą być przetwarzane informacje sklasyfikowane na poziomie ‘zastrzeżone’ (‘restricted’). Nie wymaga to instalowania żadnego dodatkowego oprogramowania / zmieniania ustawień (wymagany jest iOS 26). Nota bene: ‘zastrzeżony’ to najniższy poziom klasyfikacji informacji w NATO. Ważna uwaga: urządzenia Apple znalazły się w katalogu NIAPC…

Czytaj dalej »

Chcesz wejść do branży cybersecurity, ale nie wiesz, od czego zacząć? Sieć jest pełna „dobrych wujków” z poradami, które sypią się w konfrontacji z rekruterami pytającymi o konkretne doświadczenie i umiejętności. Skąd je wziąć? Przez ostatnie miesiące pracowaliśmy nad nowym programem, który ma ułatwić jego uczestnikom start i rozwój w…

Czytaj dalej »

Cześć! Z tej strony Tomek Turba. AI bez lukru to cykl moich felietonów o sztucznej inteligencji bez marketingowego lukru, bez korporacyjnych slajdów i bez bajek o “rewolucji, która wszystko zmieni”. Pokazuję AI taką, jaka jest naprawdę: z absurdami, wpadkami, halucynacjami i konsekwencjami, o których rzadko mówi się głośno. Bez zadęcia,…

Czytaj dalej »

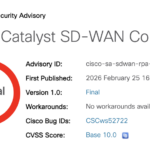

Chodzi o podatność CVE-2026-20127 w Cisco SD-WAN (Software Defined WAN) – coś, co służy do bardziej sprytnego / tańszego budowania sieci WAN w dużych firmach. Wykorzystanie luki następowało z poziomu Internetu, nie wymagało uwierzytelnienia, a hackerzy uzyskiwali dostęp na wysoko uprawnionego użytkownika. Następnie robili downgrade oprogramowania i wykorzystywali kolejną, starą…

Czytaj dalej »

Zabbix to jedno z najpopularniejszych narzędzi open source do monitorowania infrastruktury IT. W wersji ósmej, która miała premierę niedawno, wchodzi na jeszcze wyższy poziom – oferując bardziej rozbudowane dashboardy, większą elastyczność wizualizacji, ulepszoną automatyzację oraz nowe możliwości analizy danych w czasie rzeczywistym. 6 marca organizujemy bezpłatne szkolenie, które poprowadzi Tomek…

Czytaj dalej »

Badacze bezpieczeństwa z Koi zidentyfikowali złośliwy dodatek do Microsoft Outlook. Przypadek jest jednak o tyle ciekawy, że twórca rozszerzenia wcale nie jest atakującym. TLDR: W 2022 roku w Microsoft Office Add-in Store pojawiło się narzędzie do planowania spotkań – AgreeTo. Zdobyło pewne grono użytkowników, ale po jakimś czasie jego autor…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »