NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

JavaScript to język wyjątkowy – świetny dla początkujących i obecny niemal wszędzie w Internecie: zarówno w przeglądarkach, na backendzie, jak i w aplikacjach desktopowych, jako język skryptowy w niektórych aplikacjach – i tak dalej. Jego składnia jest przystępna i trochę podobna do C/C++, Javy czy PHP, a brak silnego typowania…

Czytaj dalej »

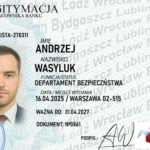

Paweł podesłał nam historię oszukania swojego taty na ~80000zł. W ramach całego procederu, w pewnej chwili została przesłana do ofiary taka “legitymacja” należąca rzekomo do pracownika departamentu bezpieczeństwa banku. Oczywiście w celu zmylenia ofiary, że rozmawia z prawdziwym pracownikiem banku. Wprawne oko wyłapie, że zostało to wygenerowane przez AI, ale…

Czytaj dalej »

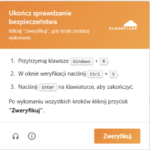

Tym razem chodzi o stronę gminy Długołęka. Nasz czytelnik poinformował nas o takim incydencie: wchodzisz na stronę gmina[.]dlugoleka[.]pl i od razu pojawia się prośba o potwierdzenie, że jesteś człowiekiem: No dobra, nie ma tu nic podejrzanego, klikamy dalej a tu coś takiego: W momencie kliknięcia checkboxu na poprzednim zdjęciu, zainfekowana…

Czytaj dalej »

O incydencie ransomware szpital informuje na swojej stronie: Szpital Wojewódzki w Szczecinie padł ofiarą ataku cyberprzestępców, którzy w nocy z soboty na niedzielę (7/8 marca) zainfekowali system informatyczny placówki, szyfrując część danych i blokując do nich dostęp. W efekcie ataku Szpital Wojewódzki pilnie wdrożył procedury awaryjne w tym m.in. przejście…

Czytaj dalej »

Śledząc aktywne kampanie cyberprzestępcze biorące na cel użytkowników smartfonów, jesteśmy przyzwyczajeni że malware jest najczęściej dostarczany za pomocą phishingu (link do pobrania złośliwego oprogramowania), czy też jako złośliwa aplikacja dostępna w AppStore i Google Play. TLDR: Istnieją również bardziej wyrafinowane metody, gdzie użytkownik nie musi wykonać żadnej interakcji, a cała…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chodzi o firmę Planet Labs, która opisuje swoje usługi jako “AI-Powered Earth Intelligence”. Na ów “Earth Intelligence” składa się flota kilkuset satelitów, które fotografują każdy skrawek ziemi “minimum raz dziennie”. Firma zaczęła od sprzedaży danych w celu badań klimatu i ogólnie ochrony planety. To szczytne cele, ale po pewnym czasie…

Czytaj dalej »

Rozmawiałem wczoraj 40 minut z Markiem, który opisał jak padł ofiarą scamu. Wyglądało to mniej więcej tak. – Scammer dzwoni z losowego numeru: została zaciągnięta pożyczka na pana dane– Ale ja nie brałem pożyczki– To chyba doszło do wycieku danych. W jakim banku ma Pan konto?– W banku X.– OK,…

Czytaj dalej »

Badacze z Orca Security odkryli podatność prompt injection w GitHub Codespaces. Pozwoliło to w opisie (w ramach issues) przekazać modelowi złośliwe instrukcje i przy pomocy kilku narzędzi wykraść token wygenerowany dla danego środowiska. W efekcie umożliwiło to przejęcie kontroli nad repozytorium. TLDR: GitHub Issues to narzędzie do śledzenia zadań, błędów…

Czytaj dalej »

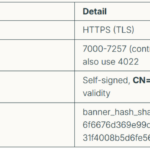

Wstęp W poprzednim artykule poświęconym NTLM, rozebraliśmy na czynniki pierwsze podstawowe pojęcia: czym jest NetNTLM a czym hash NT, jak można przeprowadzić ataki polegające na przechwyceniu challenge NetNTLM oraz na czym polegają podatności typu relay. Jeżeli powyższe pojęcia nie są dla Ciebie zrozumiałe, to przed przystąpieniem do dalszej lektury, koniecznie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

O temacie informuje Google. W szczególności całość była użyta na pewnym zhackowanym ukraińskim serwisie (w połowie 2025). Schemat działania – użytkownicy, którzy wchodzili na stronę z telefonu byli: Wskazuje się tutaj zaawansowaną rosyjską grupę hackerską o kryptonimie: UNC6353. Czyli mamy rosyjską grupę atakującą cały świat? ;) Sytuacja jest nieco bardziej…

Czytaj dalej »

Szpiegostwo technologiczne, wykradanie danych stanowiących tajemnicę przedsiębiorstwa, czy też inne działania ukierunkowane na pozyskiwanie informacji to zagrożenia, z którymi musi się zmierzyć każdy, kto wprowadza na rynek innowacyjne rozwiązania. Dla liderów w branży taki wyciek nie oddziałuje tylko na wizerunek firmy, ale stanowi realne ryzyko upadku biznesu. TLDR: o tej…

Czytaj dalej »

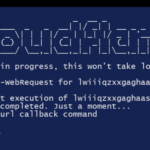

Treść: ClickFix to atak socjotechniczny, który nakłania użytkowników do uruchamiania złośliwych poleceń na ich własnych urządzeniach. Kilka dni temu atakowano w ten sposób użytkowników strony psychologiadziecka[.]org, jednak o pierwszych tego typu atakach ostrzegaliśmy już w 2024 roku. TLDR: Większość kampanii działa według podobnego schematu – użytkownikowi wyświetlany jest fałszywy (ale…

Czytaj dalej »