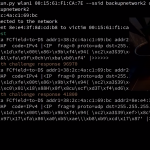

Choć Tor z reguły kojarzony jest z zapewnieniem bezpieczeństwa i anonimowości dla swoich użytkowników, to posiada również pewne niedoskonałości. Jedną z większych wad Tora jest możliwość podstawienia złośliwego węzła wyjściowego. Badacz bezpieczeństwa Nusenu w swoim raporcie ostrzega przed aktywną kampanią wykorzystującą ten wektor ataku: Nusenu o narastającym problemie ze złośliwymi…

Czytaj dalej »

Tutaj w zasadzie można postawić kropkę czy może raczej wykrzyknik: Jeśli ktoś jest rzadko na sekuraku – to o temacie ransomware w Colonial Pipeline pisaliśmy tutaj. O temacie pisze również Bloomberg, podając pewien dodatkowy smaczek: Kiedy atakujący otrzymali zapłatę dostarczyli dekryptora. Jednak dekryptor był tak wolny, że zaatakowana firma niezależnie…

Czytaj dalej »

Adobe wypuściło aktualizację zabezpieczeń do wielu swoich produktów. Poprawkami zostały objęły między innymi Adobe Acrobat Reader, Adobe Illustrator, Adobe Medium, Adobe After Effects, Adobe InCopy czy Adobe Experience Manager: Ponadto podatność CVE-2021-28550 była aktywnie wykorzystywana “w dziczy” do atakowania użytkowników Adobe Readera. Aby wykorzystać podatność, atakujący musiał nakłonić ofiarę do…

Czytaj dalej »

Zacznijmy od tego, ze już w lutym 2020 roku amerykańska agencja CISA opublikowała na swoich stronach ostrzeżenie o możliwych atakach ransomware na operatorów rurociągów przesyłowych. Nie podano wtedy szczegółów ataku, jednak firma Dragos sugerowała, że ma to bezpośredni związek z atakiem na jednego z operatorów rurociągu gazu ziemnego, do którego…

Czytaj dalej »

Tytuł to mały bait (a może nie?) mający Was skłonić do weryfikacji czy zaaplikowane macie ostatnie łatki od Microsoftu. Tym razem załatano 55 podatności, z czego przynajmniej jedna wygląda dość strasznie: Podatność w obsłudze protokołu HTTP umożliwia bez uwierzytelnienia na wykonanie kodu z uprawnieniami jądra (kernel). Podatność może zostać użyta…

Czytaj dalej »

Nowe luki wyglądają z jednej strony dość groźnie – w szczególności że dotykają standardów: WEP, WPA, WPA2 oraz WPA3; część bugów jest w samej implementacji (nie w standardzie). Z drugiej strony podatności te często wymagają pewnej interakcji ofiary czy niestandardowej konfiguracji. Badacz pisze tak: Moje eksperymenty wskazują, że każdy produkt…

Czytaj dalej »

AirTag to nowe urządzenia od Apple umożliwiające lokalizowanie przedmiotów. Przyczepiasz taką “pastylkę” np. do kluczy i możesz je lokalizować (na mapie, czy za pomocą dźwięku, który może wydawać “pastylka”). Czy da się jakoś włamać do urządzenia i podmienić jego firmware? Da się – pełen wątek możecie prześledzić tutaj: W ramach…

Czytaj dalej »

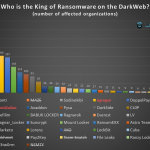

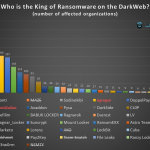

DarkTracer, badacz zajmujący się profilowaniem i analizą cyberprzestępczości, opublikował dość interesujący raport dotyczący liczby ofiar grup ransomware: Według badacza, dane aż 2102 organizacji zostały opublikowane przez 34 grupy wykorzystujące ataki ransomware’owe: Badacz opublikował również skromną grafikę typującą “króla” ransomware’ów. Pod względem “trafionych” organizacji naprowadzeniu jest grupa Conti: ~ Jakub Bielaszewski

Czytaj dalej »

Zastanawialiście się ile śladów o sobie zostawiacie podczas standardowego przeglądania Internetu? Zakupy, poczta elektroniczna, “zwykłe” przeglądanie sieci – takie czynności nie są całkowicie neutralne dla naszej prywatności… Obawiasz się, że dane które można pozyskać o Tobie mogą być użyte do spamu, nękania, śledzenia (również Twojej rodziny) czy kradzieży pieniędzy z…

Czytaj dalej »

Najpierw pojawiły się informacje o “ataku hackerskim”, obecnie wygląda na to że w grze jest ransomware: Colonial Pipeline (jeden z większych rurociągów transportujący paliwa w USA) został zamknięty prewencyjnie – tak aby uniemożliwić dalsze rozszerzanie infekcji. Wg źródeł ransomware uderzył w sieć IT (nie OT). –Michał Sajdak

Czytaj dalej »

Rząśnia. Czy ktoś słyszał z Was o takiej gminie? No więc: Tylko Kleszczów nazywany polskim Kuwejtem wyprzedził najbogatszą gminę [Rząśnia]. Skąd takie dochody? Za sprawą kopalni. A gdzie dochody tam i często pojawiają się przestępcy. W 2014 roku, “hackerzy-studenci” skutecznie wyprowadzili z Rząśni pół miliona złotych. Procedura była względnie prosta: Hakerzy…

Czytaj dalej »

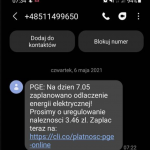

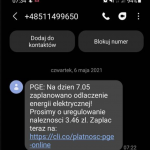

O nowym oszustwie wspominaliśmy już 23. kwietnia: Dzisiaj od Dominika dostaliśmy kolejny przykład tego oszustwa: Klasycznie, można się tutaj spodziewać czyszczenia kont delikwentów, którzy zechcą uregulować należność… Jak takie “czyszczenie” jest realizowane? Jak się uchronić? Jak wyglądają inne podobne ataki (albo i mniej podobne ale prowadzące do tego samego) –…

Czytaj dalej »

Dzisiaj jest ponoć Światowy Dzień Hasła ;-) No wiec niech będzie, kilka ciekawych materiałów od nas. Przechodząc do tematu zaanonsowanego w tytule – zmienianie czy wymuszanie zmiany hasła “bo tak” (np. raz na miesiąc) jest bez sensu, a nawet zmniejsza bezpieczeństwo haseł. Czy któryś z Waszych banków wymusza zmianę hasła…

Czytaj dalej »

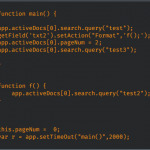

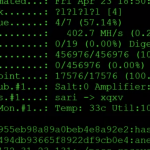

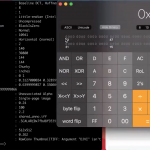

Z samą biblioteką prawdopodobnie już się gdzieś spotkaliście, natomiast dość zaskakująca jest podatność CVE-2021-22204: W skrócie – odczytując metadane np. z podstawionego pliku .jpg (czy mp4) można spowodować wykonanie kodu na komputerze / serwerze ofiary. Przyczyna? Eval na danych wyciąganych z analizowanego pliku plus dość zagmatwany kod (perlowcy powiedzą –…

Czytaj dalej »

W Securitum mamy już niemal 40 osób, w 2020 roku zrealizowaliśmy grubo ponad 400 testów penetracyjnych (~audytów bezpieczeństwa) oraz przeszkoliliśmy tysiące osób. Cały czas się mocno rozwijamy i poszukujemy osób aż na 3 różne stanowiska: osobę do działu kierowania projektami Account Managera/Specjalistę ds. szkoleń (popularnie handlowiec :-) -> możliwa również…

Czytaj dalej »