Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Aktywność grup APT ostatnimi czasy jest bardzo zauważalna. Wspomnieć wystarczy chociażby ataki na Microsoft, w których atakujący celowali w skrzynki mailowe pracowników. Poczta elektroniczna nie bez powodu staje się częstym celem działań wywiadowczych. Informacje zawarte w skrzynkach pocztowych mogą mieć kluczowe znaczenie dla operacji firmy czy nawet działania państwa. Konta…

Czytaj dalej »

W marcu ubiegłego roku informowaliśmy o możliwości wykonania kodu bez uwierzytelnienia (unauth RCE) w aplikacji GoAnywhere MFT. Aby móc skutecznie wyeksploitować podatność, atakujący musiał mieć dostęp do portalu administracyjnego, który w większości przypadków dostępny będzie tylko w sieci wewnętrznej (wystawienie takiego panelu do Internetu nie jest dobrą praktyką). Wtedy podatność…

Czytaj dalej »

O narzędziu grupy NSO – czyli Pegasusie pisaliśmy na łamach Sekuraka już wielokrotnie. Sprawa wzbudza emocje, ponieważ dotyczy również polskiego podwórka politycznego. Dotychczasowa analiza potwierdzająca infekcję, przeprowadzana między innymi w Citizen Lab była robiona na kopiach zapasowych urządzenia. Wykorzystywano w tym celu narzędzie od Amnesty International zwane MVT. Operuje ono…

Czytaj dalej »

TTIBI to duży broker ubezpieczeń na rynku indyjskim, założony przez Toyotę w 2008 roku. Badaczom z Eaton-Works udało się uzyskać dostęp do chmurowego środowiska tej firmy podczas… hackowania innej firmy produkującej motocykle. Jak? Wykorzystano partnerstwo Eicher Motors, bo o tej firmie mowa, z brokerami ubezpieczeń, co w branży motoryzacyjnej nie jest…

Czytaj dalej »

Czytanie w myślach to ciekawy koncept, na razie trudny do zrealizowania w przypadku ludzi, ale już teraz można przeczytać co LLM (Large Language Model) odpowiada innemu użytkownikowi. Za wszystko odpowiedzialna jest pamięć GPU. Trail Of Bits opublikowało na swoim blogu obszerne wyjaśnienie dla odkrytej podatności identyfikowanej jako CVE-2023-4969. Pozwala ona…

Czytaj dalej »

14 stycznia 2024 pojawiła się w mediach informacja, pochodząca rzekomo od źródła w Ukraińskich Siłach Zbrojnych, że zestrzelony został rosyjski samolot wczesnego ostrzegania i kontroli, zwany też rosyjskim AWACS-em (ang. Airborne Warning and Control System) – Berijew A-50, odpowiednik NATO-wskiego E-3 Sentry. Informacja wspominała także o drugiej maszynie, samolocie dowodzenia…

Czytaj dalej »

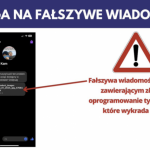

Na początku tygodnia na naszą skrzynkę na Messengerze (komunikator Meta) trafiła taka oto wiadomość: O czym informowaliśmy na naszym Facebooku. W komentarzach oprócz celnych dowcipów padły też pytania, co zawiera niecodzienny załącznik. My z kolei byliśmy bardzo zainteresowani, jakiego produktu tajemniczy jegomość nie był w stanie zlokalizować w naszym sklepie….

Czytaj dalej »

Stary dowcip bezpieczników mówi, że litera „“s” w skrócie IoT pochodzi od „security”. Ironiczne stwierdzenie wskazuje, że wzrost popularności Internetu Rzeczy nie zawsze idzie w parze z realnym bezpieczeństwem tych rozwiązań. Całe szczęście wysiłek badaczy bezpieczeństwa powoduje, że producenci zaczynają rozumieć zagrożenia i wdrażać poprawki w swoich produktach. Badacze z…

Czytaj dalej »

Środowiska developerskiego Visual Studio nie trzeba przedstawiać. To bardzo zaawansowane narzędzie od Microsoft, skrywające wiele ficzerów przydatnych programistom, a także pentesterom i badaczom bezpieczeństwa. W ostatni Patch Tuesday Microsoft wypuścił łatkę na podatność umożliwiającą eskalacja uprawnień (privilege escalation), która otrzymała identyfikator CVE-2024-20656. Autorem znaleziska jest Filip Dragovic z MDsec. W…

Czytaj dalej »

Email od CEO to ważna rzecz. Prezesi działają szybko, mają wiele rzeczy na głowie, potrzebują danych do sprawnego zarządzania. Mają też autorytet wśród pracowników. Dlatego gdy przychodzi e-mail z prośbą o wykonanie przelewu czy przesłanie informacji z księgowości, pracownicy działają szybko. Nie zawsze jednak pośpiech jest wskazany. Motyw phishingu na…

Czytaj dalej »

AirDrop to usługa ekosystemu Apple, która pozwala na przesyłanie plików pomiędzy urządzeniami tej firmy na niewielkich odległościach. Wykorzystuje do tego celu AWDL (Apple Wireless Direct Link) – stosunkowo szybkie połączenie peer-to-peer. Szczegóły tego protokołu zostały przybliżone już jakiś czas temu. W przypadku AirDropa, ustawienie odbioru wiadomość „“od wszystkich” pozwala na…

Czytaj dalej »

Administratorzy profilu Lotnisko Chopina na FB informują, że powstają fałszywe profile związane z działalnością tego obiektu. Scam polega na reklamowaniu możliwości zakupu bagażu za 13 zł w “akcji charytatywnej”. Co ciekawe, rzeczywiście można się nieco nabrać z tego względu, że prezentowana nazwa fałszywego profilu “Warsaw Chopin Airport” wygląda identycznie jak…

Czytaj dalej »

Tim Longin, znany z ataków na protokół DNS, we współpracy z SEC Consult, opublikował informację o możliwości ataku SMTP Smuggling na popularne serwery i usługi pocztowe. Cała historia rozpoczyna się w czerwcu 2023 roku, kiedy to przedstawiono pierwszy PoC (Proof of Concept) ataku SMPT Smuggling działającego w systemie pocztowym firmy…

Czytaj dalej »

Ta bitwa trwała już od czterech lat – przeciwko firmie Google został złożony pozew zbiorowy, w którym zarzucono firmie korzystanie z Google Analytics, Google Ad Manager oraz różnych innych wtyczek do aplikacji i witryn internetowych w trybie incognito. W skardze złożonej w 2020 r. stwierdzono, że Google „śledzi i gromadzi…

Czytaj dalej »

Koniec starego roku i początek nowego, to zazwyczaj czas na podsumowania. Nie da się ukryć, że w ostatnim czasie temat cyberbezpieczeństwa staje się coraz bardziej popularny, i jest to istotny aspekt życia dla coraz większej liczby ludzi. Są to zarówno prywatni użytkownicy, szukający praktycznych informacji o tym, jak skutecznie chronić…

Czytaj dalej »