WordPress to jeden z najpopularniejszych silników do zarządzania treścią. O ile krytyczne błędy w samym silniku zdarzają się coraz rzadziej, o tyle platforma ta umożliwia korzystanie z wielu pomocnych pluginów, co zwiększa powierzchnię ataku. 11 grudnia na Wordfence opublikowany został krytyczny błąd, zgłoszony w ramach programu bug bounty. Podatność zlokalizowana…

Czytaj dalej »

Dzisiaj pojawiły się liczne doniesienia o wykryciu podatności XSS (wstrzyknięcie JavaScriptu) w Counter Strike 2: Raczej jest/było to coś nieco słabszego – tj. HTML injection, co i tak umożliwia np. na poznanie adresu IP innych graczy. Idea jest/była prosta: ~ms

Czytaj dalej »

Dostępna jest już wersja 17.2 oraz 16.7.3 iOS. Mamy tutaj łatki kilku dość istotnych podatności: ImageIO. Impact: Processing an image may lead to arbitrary code executionKernel: Impact: An app may be able to break out of its sandboxWebKit: Impact: Processing web content may lead to arbitrary code execution ~ms

Czytaj dalej »

O temacie można poczytać nieco więcej w tym miejscu. W jednym z zestrzelonych rosyjskich dronów odnaleziono modem 4G oraz ukraińską kartę SIM: Ciężko dokładnie stwierdzić w jakim celu zostało wykorzystane takie oprzyrządowanie. Być może chodziło o “zniknięcie” w gąszczu innych kart SIM logujących się do sieci na terenie Ukrainy? (przy…

Czytaj dalej »

Sprawę relacjonuje właśnie lubelska Policja: 71-latek z Lublina (…) chciał zarobić na handlu kryptowalutami. W związku z tym zgodził się na ofertę firmy internetowej. Przedstawiciele namówili go do zainwestowania pieniędzy w nową kryptowalutę. Pokrzywdzony wykonał wszystkie polecenia przestępców i przekazał im około 3 mln złotych. Wszystko stracił. Wygląda to jak…

Czytaj dalej »

Opis podatności w mówi niemal wszysto: CVE-2023-45866: Unauthenticated Bluetooth keystroke-injection in Android, Linux, macOS and iOS. Po ludzku – ktoś może sparować z Twoim telefonem czy Linuksem zewnętrzną klawiaturę i wpisywać na niej dowolne ciągi znaków (tj. np. ściągnąć malware i go uruchomić). Cała operacja nie wymaga uwierzytelnienia ani potwierdzenia….

Czytaj dalej »

TLDR: zapisy tutaj. Rozpoczynamy nowy cykl szkoleń o bezpieczeństwie Active Directory. Część pierwsza już 1.12.2023 (online). Start 20:00, dostępne będzie też nagranie. Zapisy tutaj: https://sklep.securitum.pl/wprowadzenie-do-bezpieczenstwa-w-active-directory (model płać ile chcesz, możesz również 0 zł, chociaż zachęcamy do wsparcia naszych inicjatyw). Agenda: Co dalej w planach? Kto prowadzi? Robert Przybylski (Microsoft MVP –…

Czytaj dalej »

![Hackerzy włamali się do infrastruktury wodociągu. Hasło do sterownika: 1111 [USA] Hackerzy włamali się do infrastruktury wodociągu. Hasło do sterownika: 1111 [USA]](https://sekurak.pl/wp-content/uploads/2023/11/water2-150x150.jpeg)

Organizacja CISA ostrzega przed aktywną eksploitacją systemów należących do instytucji związanych z dostawą / oczyszczaniem wody. W szczególności wskazany jest jeden z zakładów, który po wykryciu ataku wyłączył swój system i przeszedł na “ręczne sterowanie”: CISA is responding to active exploitation of Unitronics programmable logic controllers (PLCs) used in the Water and Wastewater…

Czytaj dalej »

Szczegóły dostępne są tutaj. Sumarycznie w najnowszej wersji Chrome załatano w sumie 6 podatności oznaczonych jako istotne (high). Jedna z nich może budzić pewien niepokój: Google is aware that an exploit for CVE-2023-6345 exists in the wild. Trudno jednoznacznie stwierdzić czy luka jest wykorzystywana przez jednego z dostawców oprogramowania klasy…

Czytaj dalej »

O wycieku napisała kompleksowo Zaufana Trzecia Strona, sama dotknięta firma przygotowała stosowne oświadczenie. Ne tę chwilę nie mamy więcej do dodania, a w skrócie: Interface na razie nie jest super oczywisty. Aby sprawdzić czy Twoje dane znalazły się w ostatnim wycieku z ALAB Laboratoria – wystarczy: a) zalogować się w…

Czytaj dalej »

Przejdźmy od razu do szczegółów. Jeśli chcesz regularnie lub okazjonalnie pracować dla sekuraka, czytaj dalej :-) Lub od razu wypełnij formularz. W jakich obszarach poszukujemy współpracowników? 1. Opracowywanie newsów i/lub tekstów W obu obszarach proponujemy regularną lub luźną współpracę (np. 1 tekst na miesiąc), chociaż w przypadku newsów może być…

Czytaj dalej »

Chodzi o holenderskiego giganta NXP (przychód: 13 miliardów USD w 2022 roku). Jak czytamy, do włamania doszło w wyniku przejęcia danych pracowników, które zostały zlokalizowane w ~publicznie dostępnych wyciekach. Najprawdopodobniej niektórzy pracownicy używali takich samych haseł w różnych serwisach… Inna hipoteza: w wyciekach zlokalizowano tylko np. adresy e-mail / numery…

Czytaj dalej »

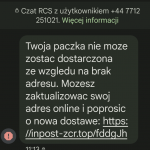

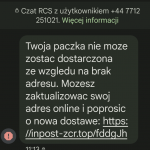

Podejrzane o scam SMSy (oraz inne oszustwa internetowe) można (od dawana) zgłaszać tutaj: https://incydent.cert.pl/ Przy czym właśnie uruchomiono łatwy do zapamiętania numer telefoniczny – 8080 pod który można wysłać wiadomość SMSową, która wydaje się nam podejrzana. Np. taka wiadomość: Krótki filmik reklamowy całej akcji – poniżej: Co takie zgłoszenie daje?…

Czytaj dalej »

Checkpoint donosi o nowych osiągnięciach ~rosyjskiej grupy APT – Gamaredon. Dokładniej chodzi o malware LitterDrifter o którym czytamy co następuje: Robak LitterDrifter jest napisany w języku VBS i ma dwie główne funkcje: automatyczne rozprzestrzenianie się na dyskach USB oraz komunikację z szerokim, elastycznym zestawem serwerów C&C. (…). LitterDrifter wydaje się…

Czytaj dalej »

Jak czytamy: Gubernator Gavin Newsom podpisał w zeszłym miesiącu ustawę Assembly Bill 873, która nakłada na stan obowiązek dodania do programu nauczania ~przedmiotu “umiejętności korzystania z mediów” (ang. media literacy) (…) Zamiast odrębnych zajęć, temat będzie wpleciony w istniejące zajęcia oraz lekcje przez cały rok szkolny. Gov. Gavin Newsom last…

Czytaj dalej »

![Hackerzy włamali się do infrastruktury wodociągu. Hasło do sterownika: 1111 [USA] Hackerzy włamali się do infrastruktury wodociągu. Hasło do sterownika: 1111 [USA]](https://sekurak.pl/wp-content/uploads/2023/11/water2-150x150.jpeg)