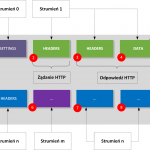

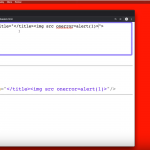

Można powiedzieć stare ale jare i co może ważniejsze, działające w obecnych czasach. Żeby zrozumieć temat potrzebujemy wiedzieć co nieco o podatności XXE: tutaj zerknijcie na naszą interaktywną animację (działają przyciski ;) Jak zawrzeć plik XML w zwykłym .JPG ? Na przykład jako XMP. Czyli w metadanych jpega umieszczamy (w odpowiedni…

Czytaj dalej »

Prokuratura donosi o zatrzymaniu jednego z pracowników firmy zewnętrznej zajmującej się wdrożeniem nowej platformy szkoleniowej przeznaczonej dla pracowników wymiaru sprawiedliwości. Niedawno doszło do wycieku (imiona, nazwiska, e-maile, telefony, hasła – choć najprawdopodobniej nie będzie można ich złamać). Powód jest dość prozaiczny: w trakcie testowego migrowania danych szkoły na nowo utworzoną…

Czytaj dalej »

![Wyciekły dane osobowe Polaków – dotkniętych najprawdopodobniej około 100 000 osób. Numery PESEL, numery dowodów, adresy, telefony, e-maile [Fortum] Wyciekły dane osobowe Polaków – dotkniętych najprawdopodobniej około 100 000 osób. Numery PESEL, numery dowodów, adresy, telefony, e-maile [Fortum]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)

O niezabezpieczonej zupełnie bazie Elasticsearch zawierającej dane klientów firmy Fortum doniósł Bob Diachenko. Baza odkryta została przez niego 16 kwietnia 2020 roku i zawierała aż 3,376,912 rekordów danych. Rekordy zawierały takie dane jak: Imię / nazwisko email adres telefon PESEL wybrane szczegóły dotyczące zawartej umowy Sama firma dodaje, że wyciekły również numery dowodów…

Czytaj dalej »

Pedro Ribeiro ujawnił dzisiaj serię 0-dayów w oprogramowaniu klasy enterprise: IBM Data Risk Manager. Zgodnie z opisem na oficjalnej stronie: IBM Data Risk Manager udostępnia wyższej kadrze kierowniczej i jej współpracownikom praktycznie użyteczne centrum sterowania ryzykiem dla danych. Rozwiązanie to pomaga w wykrywaniu, analizowaniu i wizualizacji zagrożeń biznesowych związanych z…

Czytaj dalej »

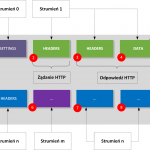

Podatność została niedawno temu załatana w HAProxy i została od razu zaklasyfikowana jako krytyczna. Twórcy HAProxy piszą asekurancko, że nie powinno się dać wykorzystać luki, no może co najwyżej być crash, a w nowoczesnych systemach to już w ogóle jest tyle zabezpieczeń że hej! A tym czasem googlowy projekt zero opublikował…

Czytaj dalej »

Nasi czytelnicy dzielą się na dwie grupy: twierdzący, że przecież z wykorzystaniem BGP nie można przechwytywać ruchu, bo masa firm stosuje zabezpieczenie RPKI. Druga grupa twierdzi, że nie ma z tym problemu – przecież BGP jest stary i od wielu lat niewiele zrobiono z tym problemem. Tymczasem gdzieś po środku…

Czytaj dalej »

W ramach demo udostępniamy Wam film z pierwszego (marcowego) remote sekurak hacking party. To około 2h materiału dla fanów bezpieczeństwa aplikacji webowych (omawialiśmy XSSy, podatności w GMailu, Chrome czy masę innych podatności stricte aplikacyjnych). Kolejna edycja już za kilka dni – dla osób, które wykupiły bilet dostępne będą również nagrania (nie…

Czytaj dalej »

O temacie informowaliśmy jakiś czas temu, a obecnie o temacie pisze bank PKO BP, oraz ING: W ostatnim czasie obserwujemy zwiększoną aktywność oszustów podszywających się pod infolinie banków. Zachowaj ostrożność – możesz stracić wszystkie pieniądze, będąc przekonanym, że działasz zgodnie z instrukcjami swojego banku. Czy hackują infolinie bankowe? Nie, ale…

Czytaj dalej »

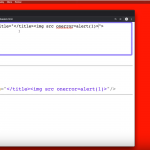

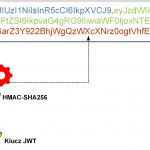

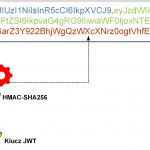

Jeśli chcecie zapoznać się z bezpieczeństwem JWT – zerknijcie tutaj. W dużym skrócie tokeny JWT stosowane są niekiedy jako pewnego rodzaju klucze API. Nie masz dobrego klucza – nie skorzystasz z API. Proste. Żeby użytkownik nie mógł podrobić (czy wręcz stworzyć) takiego tokenu – (standardowo) używane są podpisy: Jeśli nie…

Czytaj dalej »

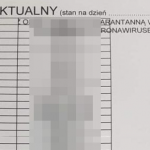

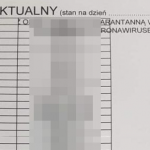

Serwis gniezno24.com przekazał informację o wycieku danych osób objętych kwarantanną (dokładniej chodzi o fizyczne adresy): Udało się nam dotrzeć do wspomnianej listy, która jest długa na kilka stron [oraz zawiera około 300 pozycji – przyp. sekurak]. Zawarte na nich są adresy z terenu Gniezna, ale również wielu miejscowości z powiatu…

Czytaj dalej »

O problemie donosi sama firma, mająca w 2019 roku około 17 miliardów USD przychodu (dla porównania to 1/3 tego co Google): Cognizant can confirm that a security incident involving our internal systems, and causing service disruptions for some of our clients, is the result of a Maze ransomware attack Sprawa…

Czytaj dalej »

Takie tematy, łącznie z łamaniem na żywo zaprezentujemy na jednym z naszych kolejnych LIVE streamów. Będzie oczywiście w akcji hashcat działający na GPU ;-) Kiedy? 21.04.2020, 20:00. Zapisy poniżej: [wysija_form id=”25″] –ms

Czytaj dalej »

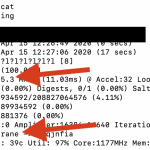

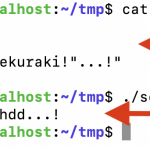

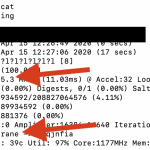

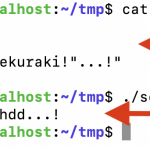

Na początek małe demko: Chcecie sami spróbować? Proszę bardzo: echo -e ‘#!/bin/sh\n\necho “Niszczenie hdd!”\nexit 0\n\033[2Aecho “Hej sekuraki !”\n’ > script.sh Jak czytać najbardziej newralgiczny moment? \033[2A ? Zobaczmy: \033 (ósemkowo) – to start ucieczki [ oznacza, że użyjemy “Control Sequence Introducer” 2A oznacza dwa razy “Cursor Up” (kod A) Jeśli…

Czytaj dalej »

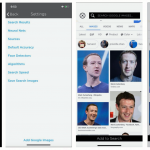

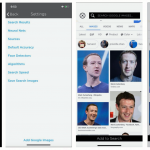

Clearview AI to marzenie każdej ze służb. Wrzucasz zdjęcie dowolnej osoby, a dostajesz w wyniku inne zdjęcia badanego osobnika, które gdziekolwiek pokazały się w Internecie (wraz z informacją gdzie). Techcrunch tymczasem donosi o wycieku źródeł kilku aplikacji Clearview: cybersecurity firm SpiderSilk, found the repository storing Clearview’s source code. Although the repository was protected…

Czytaj dalej »

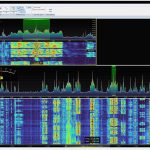

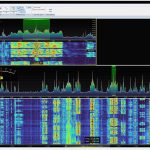

Dzisiaj (17.04, 20:00) zapraszamy na nasz około godzinny stream poświęcony SDR-owi (Software Defined Radio). Tym razem Piotr Rzeszut po krótkim, teoretycznym wprowadzeniu pokaże na żywo jak używać całości. Będziesz mieć pytania, nie wiesz jak zacząć? Będziesz mógł się dowiedzieć na chacie :) Zapraszamy, i zerkajcie również na nasze archiwalne filmy….

Czytaj dalej »

![Wyciekły dane osobowe Polaków – dotkniętych najprawdopodobniej około 100 000 osób. Numery PESEL, numery dowodów, adresy, telefony, e-maile [Fortum] Wyciekły dane osobowe Polaków – dotkniętych najprawdopodobniej około 100 000 osób. Numery PESEL, numery dowodów, adresy, telefony, e-maile [Fortum]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)