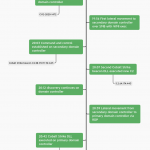

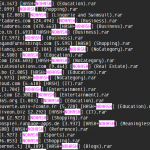

Chodzi o serwis Cit0day[.]in, który jeszcze niedawno wyglądał tak: ZDNet donosi, że prawdopodobnie nie chodzi o żadne przejęcie serwisu przez amerykańskie służby (prawdopodobnie grafika została skopiowana z innego serwisu i umieszczona tam przez właściciela (?)), ale o porachunki różnych ekip, które udostępniają tego typu serwisy. W każdym razie link do całego…

Czytaj dalej »

Ebooki z działu IT możecie znaleźć tutaj (kilka przykładowych tytułów w dalszej części wpisu). Zachęcamy do polowania, bo promocja kończy się 5.11.2020 (o północy). Sama platforma, która oferuje już ponad 90 tysięcy e-booków, audiobooków, kursów video i książek drukowanych. Księgarnia, która od niemal dekady rewolucjonizuje rynek czytelniczy i obecnie współpracuje z prawie 900 wydawcami. Strona, którą każdego…

Czytaj dalej »

Kampanie tego typu ożywają od czasu do czasu. Tym razem dostaliśmy od czytelników zgłoszenia o mailach zarówno po polsku jak i angielsku. Polska wersja wygląda tak: Oczywiście jest to oszustwo – nie wpłacajcie przypadkiem BTC na ten adres (czy inny wskazany w tego typu emailach). –ms

Czytaj dalej »

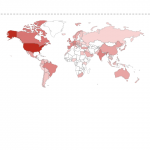

O szykowanej akcji jako jeden z pierwszych doniósł Brian Krebs. W akacji ma być Ryuk, a samo ostrzeżenie można streścić w ten sposób: On Monday, Oct. 26, KrebsOnSecurity began following up on a tip from a reliable source that an aggressive Russian cybercriminal gang known for deploying ransomware was preparing…

Czytaj dalej »

![LIVE demo od sekuraka: zobacz prawdziwy atak na organizację. Exploity używane przez grupy APT, ataki sieciowe i aplikacyjne, recon, czy przenikanie kolejnych zabezpieczeń… [zapisy + zmiana terminu] LIVE demo od sekuraka: zobacz prawdziwy atak na organizację. Exploity używane przez grupy APT, ataki sieciowe i aplikacyjne, recon, czy przenikanie kolejnych zabezpieczeń… [zapisy + zmiana terminu]](https://sekurak.pl/wp-content/uploads/2019/11/hack-150x150.jpeg)

Całość jest bezpłatna, zapisy w prostym formularzu poniżej (uwaga: wymagamy podania adresu firmowego!) [wysija_form id=”31″] A całość to zapowiedź naszego 90-120 minutowego live demo, w którym pokażemy jak rozpoznać a następnie przejąć konkretną infrastrukturę. Będzie sporo ataków sieciowych oraz aplikacyjnych, będzie o systemach mobilnych, będzie o przenikaniu do wnętrza sieci….

Czytaj dalej »

Na początek trochę informacji o szkoleniu: Co każdy każdy admin/osoba z IT powinna wiedzieć o bezpieczeństwie aplikacji webowych? Tematyka kierowana jest do wszystkich osób zajmujących się szerokopojętym IT w firmach. Z jednej strony jest to temat bardzo ważny – obecnie bardzo dużo ataków na systemy IT odbywa się właśnie przez aplikacje…

Czytaj dalej »

Niedawno informowaliśmy o uruchomieniu nowego, ciekawego programu SecUniversity. W kolejnym odcinku mowa będzie o systemach IPS (Intrusion Prevention Systems). Firma Cisco już wiele lat temu postawiła na lubianego, opensource-owego Snorta, którego uzupełnia o dodatkowe, przydatne komponenty. No właśnie pamiętajcie, że kompletne rozwiązanie IPS (ewentualnie w pasywnym trybie – IDS) to poza…

Czytaj dalej »

Dość często otrzymujemy pytania o możliwość wystąpienia w ramach firmowych wydarzeń (kierowanych do osób z IT czy szerzej – do całej firmy). Stąd małe uporządkowanie tematu – mamy Wam do zaproponowania kilka świeżych prezentacji, o których garść informacji poniżej: Mogą być poprowadzone po polsku lub po angielsku. Czas trwania pojedynczej…

Czytaj dalej »

![Hack: publikuje szczegóły wizyt u psychologów/psychiatrów, żądając od pacjentów okupu w BTC. [afera w Finlandii] Hack: publikuje szczegóły wizyt u psychologów/psychiatrów, żądając od pacjentów okupu w BTC. [afera w Finlandii]](https://sekurak.pl/wp-content/uploads/2018/12/hackerzzz-150x150.jpeg)

Do tej pory zawiadomienie o przestępstwie zgłosiło “tysiące osób”. Chodzi o jedno z centrów psychoterapii w Finlandii. Napastnicy postanowili tym razem obrać inną strategię – tj. również zażądać okupu od samych pacjentów, których poufne dane udało się wykraść. Szczegóły dotyczące sesji u psychologa czy psychiatry – to oczywiście dość wrażliwe…

Czytaj dalej »

![Hasło do twitterowego konta Donalda Trumpa brzmiało tak… (+ brak 2FA) [Update: Twitter oraz Biały Dom dementują] Hasło do twitterowego konta Donalda Trumpa brzmiało tak… (+ brak 2FA) [Update: Twitter oraz Biały Dom dementują]](https://sekurak.pl/wp-content/uploads/2020/08/hacking222-150x150.jpeg)

maga2020! [patrz jednak aktualizację na końcu newsa – Twitter oraz Biały Dom dementują] Proste do zapamiętania, chwytliwe w razie wycieku czy hacku :-) W każdym razie o haśle maga2020! donoszą m.in. holenderskie portale newsowe. Victor Gevers, który wg doniesień uzyskał dostęp na konto Trumpa, był dodatkowo mocno zdziwiony brakiem włączonego dwuczynnikowego uwierzytelnienia:…

Czytaj dalej »

Jeden z czytelników zaalertował nas o tym wpisie na geoforum: Serwer z bazami danych Powiatowego Ośrodka Dokumentacji Geodezyjnej i Kartograficznej w Oświęcimiu został 13. października zablokowany przez hakerów – taką wiadomość otrzymali lokalni geodeci (…) W związku z tym nie ma możliwości zgłaszania prac, udostępniania materiałów, przyjmowania prac geodezyjnych do…

Czytaj dalej »

Pełen opis dostępny macie tutaj, a akcja rozgrywała się wyjątkowo szybko. Klik w e-mailu phishingowym – dostęp na niskouprzywilejowanego użytkownika – 17:01 Rekonesans po sieci wewnętrznej w celu poszukiwania domeny [skuteczne] odpalenie exploita na Zerologon – 19:41 Atak na drugi kontroler domeny Binarka Ryuka została rozpylona po sieci (via RDP) – 20:29…

Czytaj dalej »

Podatność umożliwia potencjalnie nawet RCE (wykonanie kodu na urządzeniu) i to bez uwierzytelnienia. W opisie mowa jest również o DoS-ie. Winowajca jest “jak zwykle” panel webowy zarządzający urządzeniami: The vulnerability exists within the HTTP/HTTPS service used for product management as well as SSL VPN remote access. Informacje od producenta dostępne…

Czytaj dalej »

Producent urządzeń sieciowych QNAP poinformował niedawno, że łata dwie krytyczne podatności (CVE-2020-2506 oraz CVE-2020-2507) w swoim oprogramowaniu ‘Helpdesk’. Czym jest Helpdesk? Helpdesk jest domyślnym rozszerzeniem do systemu operacyjnego urządzeń QNAP, pozwalającym na zdalne podłączenie do urządzenia przez pracownika Supportu. Według oficjalnej dokumentacji, użytkownik może zezwolić na zdalne podłączenie do swojego urządzenia,…

Czytaj dalej »

Microsoft wydał dzisiaj październikowe poprawki bezpieczeństwa dla swoich kluczowych produktów (Windows / Office / .NET / Azure Functions i wiele innych). Wśród ponad 40 CVE znajdziemy też poprawkę podatności CVE-2020-16898 – błędnej implementacji stosu TCP/IP, a konkretnie obsługi pakietów ICMPv6. Poprawna exploitacja może doprowadzić atakującego do zdalnego, nieuwierzytelnionego wykonania kodu na…

Czytaj dalej »

![LIVE demo od sekuraka: zobacz prawdziwy atak na organizację. Exploity używane przez grupy APT, ataki sieciowe i aplikacyjne, recon, czy przenikanie kolejnych zabezpieczeń… [zapisy + zmiana terminu] LIVE demo od sekuraka: zobacz prawdziwy atak na organizację. Exploity używane przez grupy APT, ataki sieciowe i aplikacyjne, recon, czy przenikanie kolejnych zabezpieczeń… [zapisy + zmiana terminu]](https://sekurak.pl/wp-content/uploads/2019/11/hack-150x150.jpeg)

![Hack: publikuje szczegóły wizyt u psychologów/psychiatrów, żądając od pacjentów okupu w BTC. [afera w Finlandii] Hack: publikuje szczegóły wizyt u psychologów/psychiatrów, żądając od pacjentów okupu w BTC. [afera w Finlandii]](https://sekurak.pl/wp-content/uploads/2018/12/hackerzzz-150x150.jpeg)