NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Badacze bezpieczeństwa z OX Security wykryli nową kampanię cyberprzestępczą skierowaną przeciowko użytkownikom przeglądarki Chrome, a konkretnie w osoby korzystające z rozszerzeń integrujących asystentów AI. Malware, ukryty w rozszerzeniach wzorowanych na dodatkach oferowanych przez firmę AITOPIA, pozwala atakującym na wykradanie historii rozmów z ChatGPT i DeepSeek oraz dane z przeglądarki (ciasteczka, historię wyszukiwań, dane sesji, itp.).

TLDR:

W analizowanej kampanii mamy klasyczny przykład ataku typu impersonate, w którym cyberprzestępcy podszywają się pod znaną markę, aby nakłonić użytkownika do pobrania malware. Złośliwe dodatki były dostępne w oficjalnym sklepie Chrome Web Store i zostały pobrane przez blisko 900 tys. użytkowników.

Na liczbę pobrań miała na pewno wpływ odznaka Featured, którą otrzymało jedno z rozszerzeń. To oznaczenie ma potwierdzić poszanowanie prywatności danych użytkownika oraz podkreślić fakt, że dodatek został manualnie sprawdzony przez zespół Google.

Badacze wykryli malware w następujących rozszerzeniach:

Niewykluczone, że dalsza analiza pozwoli na wykrycie kolejnych złośliwych rozszerzeń przypisanych do tej samej kampanii.

Jak widać poniżej, polskie warianty rozszerzeń nieznacznie różnią się w nazwie, jednak prowadzą do tego samego adresu źródłowego. Nadal są dostępne w oficjalnym sklepie Chrome.

Pierwszym sygnałem alarmowym, który zaniepokoił badaczy, było wyrażenie zgody na zbieranie przez rozszerzenie anonimowych danych diagnostycznych przeglądarki.

Po zaakceptowaniu lub odrzuceniu, rozszerzenie automatycznie nasłuchiwało i gromadziło informacje związane m.in. z adresami odwiedzanych stron (URL), zapytaniami wpisywanymi do wyszukiwarek, treściami rozmów ChatGPT oraz DeepSeek. Ten komunikat służył jedynie do budowania fałszywego poczucia bezpieczeństwa, a w rzeczywistości dokonany wybór nie miał wpływu na działanie złośliwego skryptu.

Kolejnym sygnałem alarmowym było wykrycie skryptów automatycznie przechwytujących zawartość okna przeglądarki (DOM scrapping), w momencie kiedy użytkownik wszedł na adres chatgpt.com lub deepseek.com. Złośliwy kod wyciągał tekst bezpośrednio z kodu strony.

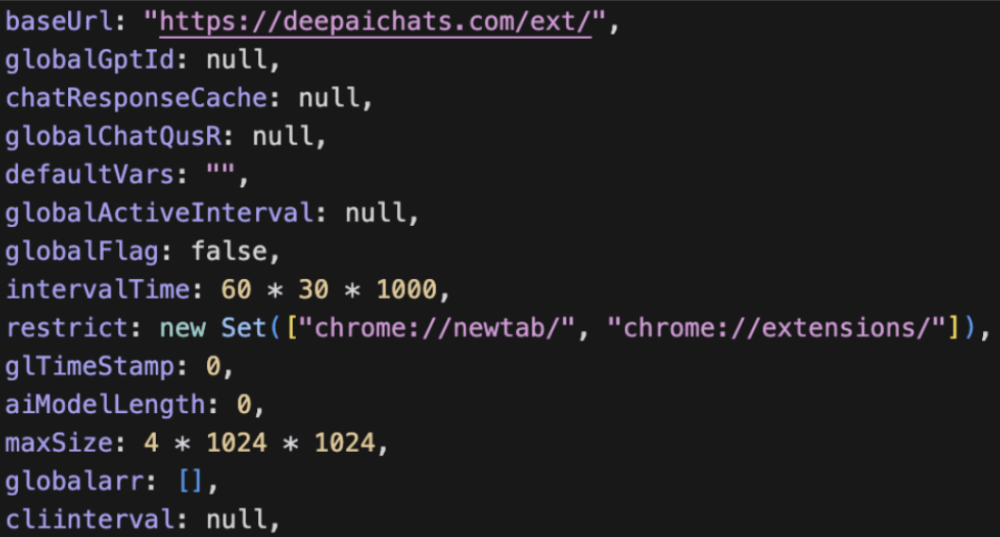

Ponadto, malware nadaje każdemu użytkownikowi unikalny identyfikator – gptChatId, który jest dołączany do każdego żądania wysyłanego do serwera C2 (Command & Control). Najprawdopodobniej służy on do śledzenia aktywności użytkownika.

Następnym elementem, na który badacze zwrócili uwagę była kwestia komunikacji rozszerzenia z serwerem C2, a dokładniej zaimplementowany interwał czasowy. Dane nie były przesyłane natychmiast po przechwyceniu, tylko tymczasowo umieszczono je w pamięci lokalnej (local storage) w postaci jawnej.

Po upływie 30 minut malware podejmował próbę wysłania paczki danych (maksymalny rozmiar 4 MB) na serwer kontrolowany przez atakujących. Warto dodać, że dane przed wysłaniem zostały zakodowane w Base64, aby wyeliminować błędy w komunikacji z serwerem C2, które mogłyby wystąpić podczas przesyłania surowego tekstu (zawierającego np. znaki specjalne).

W celu lepszego zobrazowania zasady działania malware warto posłużyć się poniższym schematem.

Zaprezentowana kampania pokazuje, że cyberprzestępcy stosują coraz bardziej wyrafinowane metody ataku. Fakt, że malware ukryty w rozszerzeniach przeglądarki był (i nadal jest…) dostępny w oficjalnym sklepie Chrome Web Store oraz został nagrodzony odznaką Featured dowodzi, że nawet zaawansowane systemy weryfikacji Google nie są w stanie wykryć każdego zagrożenia.

Z punktu widzenia użytkownika nie można już ślepo ufać, że dane oprogramowanie jest bezpieczne, tylko dlatego, że niezależny audytor tak stwierdził. Należy kierować się zasadą ograniczonego zaufania, weryfikować o jakie uprawnienia prosi instalowany dodatek oraz śledzić portale branżowe, gdzie tego typu zagrożenia są regularnie przedstawiane.

Jeżeli posiadasz zainstalowane powyższe rozszerzenia, apelujemy o ich niezwłoczne usunięcie. Ponadto, należy zadać sobie pytanie: jakie tematy poruszaliśmy z asystentem AI? Jeżeli były to tajemnice firmowe, fragmenty kodu źródłowego, czy też klucze API to należy założyć, że zostały ujawnione.

Źródło: ox.security/blog/

~_secmike

ehhh moze jednak te systemy od BUGoogle nie sa takie dobre a moze po prostu nie ma tam zadnej manualnej weryfikacji

Dzięki, temat rozszerzeń – a raczej złośliwości w nich – niby nienowy, ale ciągle coś się dzieje niestety.. co zreszta oczywiste.

I dlatego unikam wszelkich rozszerzeń w róznych przeglądarkach, za wyjątkiem tych podstawowych typu Ublock, badger czy Noscript !