Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Microsoft już jakiś czas temu pisał o incydencie związanym ze słynnym hackiem Solarwinds. Czytaliśmy wtedy: We have not found evidence of access to production services or customer data. Our investigations, which are ongoing, have found absolutely no indications that our systems were used to attack others. Mimo, że powyższa informacja…

Czytaj dalej »

W skrócie – wypełnijcie proszę na spokojnie naszą prostą ankietę, na info o ewentualnej wygranej czekajcie do 11.01.2020r. A przy okazji, wszystkiego dobrego, zdrowia a także bezpieczeństwa waszych systemów w Nowym Roku! –ms

Czytaj dalej »

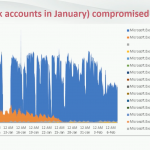

Najnowszy raport firmy Barracuda opisuje trendy w spearphishingu, z uwzględnieniem nowych koronawirusowych maili. Pierwsze pojedyncze koronawirusowe phishingi zostały zidentyfikowane przez Barracudę już w styczniu, a gwałtowny wzrost odnotowano w pierwszych tygodniach marca. Nie jest zaskoczeniem, że phishingi koronawirusowe dotyczą głównie wyłudzeń środków pod pretekstem datków na walkę z pandemią. Światowa…

Czytaj dalej »

Restartujemy nasze ~regularne, bezpłatne live streamy na sekurak.tv. Tym razem Michał Bentkowski zaprezentuje na żywo temat: A word about DOMPurify bypasses a.k.a why DOM parsing is crazy. To efekt jego pastwienia się nad projektem DOMPurify, gdzie ostatnio zgłosił kilka sposobów na ominięcie oferowanych przez projekt zabezpieczeń. W pewnym momencie twórcy…

Czytaj dalej »

Zacznijmy od końca – nie ma obecnie żadnych dowodów na to żeby aktualizacje Windows (czy innych produktów Microsoftu) były zanieczyszczone dodatkowym kodem. Gdyby tak się stało, byłby to chyba największy hack ever. Niemniej jednak Microsoft potwierdza hack, jednocześnie wskazując podjęte środki zaradcze: Like other SolarWinds customers, we have been actively…

Czytaj dalej »

Całość to kolejne pokłosie afery z Solarwinds – tym razem Politico pisze tak: The Energy Department and National Nuclear Security Administration, which maintains the U.S. nuclear weapons stockpile, have evidence that hackers accessed their networks as part of an extensive espionage operation that has affected at least half a dozen…

Czytaj dalej »

O temacie informuje Bleeping Computer: In the vulnerable versions, the plugin does not remove special characters from the uploaded filename, including the control character and separators. This could potentially allow an attacker to upload a filename containing double-extensions, separated by a non-printable or special character, such as a file called “abc.php .jpg.” Z opisu wynika,…

Czytaj dalej »Jak wielu z Was zauważyło, od jakiegoś czasu współpracujemy z firmą Cisco w kontekście promocji ciekawych rozwiązań czy produktów (https://sekurak.pl/secuniversity-garsc-informacji-o-snort-ips-od-cisco/). Tym razem garść informacji o platformie Webex wspierającej komunikację w dobie pracy zdalnej: Spotkania domyślnie zabezpieczane są hasłem. Webex posiada funkcję wykrywania ataków klasy MiTM (np. użycie proxy traktuje jako…

Czytaj dalej »

Śledztwo brytyjskiego dziennika the Guardian i organizacji non-profit TBIJ (The Bureau of Investigative Journalism) ujawnia, że w 2018 roku Rayzone sprzedał izraelskim klientom rządowym narzędzia do geolokalizacji. Według dziennikarzy, Rayzone za pośrednictwem operatora telekomunikacyjnego Sure z Wysp Normandzkich pozyskiwał dane geolokalizacyjne użytkowników telefonów komórkowych na całym świecie, dzięki dostępowi do…

Czytaj dalej »

Mamy dla Was dość unikalną propozycję :) Już jutro (18.12.2020, 13:00) startuje 4h szkolenie online: wprowadzenie do bezpieczeństwa IT (dla wszystkich zapisanych będzie również dostępne nagranie!). Szkolenie jest bezpłatne dla szeroko rozumianej administracji publicznej (instytucje rządowe, samorządowe, edukacyjne, służba zdrowia, rozmaite różne służby …). Wystarczy zapisać się tutaj: Jeśli ktoś…

Czytaj dalej »

W skrócie – przyspieszamy z pracami – do 15.01.2021 (choć staramy się żeby to było do 31.12.2020r.) będą dostępne formaty epub oraz PDF naszej książki o bezpieczeństwie aplikacji WWW (mobi nieco później). Tutaj możecie kupić wersję elektroniczną w cenie 69,5 PLN (posiadacze książki papierowej mają jeszcze rabat -15% -> piszcie…

Czytaj dalej »

Tak, to już ostatnie podrygi Flasha i w zasadzie za kilka dni spodziewajcie się, że aplikacje oparte o tę technologię po prostu przestaną działać. Zakończenie wsparcia nastąpi 31 grudnia 2020r. A dodatkowo, od 12 stycznia 2021 sam Adobe zacznie blokować działanie Flasha: Since Adobe will no longer be supporting Flash…

Czytaj dalej »

Tytuł może nieco przesadzony, ale tylko w pierwszej części ;) W każdym razie mamy dalszy ciąg globalnej afery z firmą Solarwinds. Jeden z badaczy cytowany przez Reutersa zeznał, że jeszcze w 2019 roku zgłaszał problem z publicznie dostępnym serwerem Solarwinds, który wg relacji “chroniony” był hasłem solarwinds123. Niedawno też firma…

Czytaj dalej »

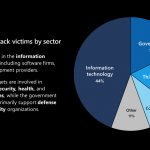

Co dopiero pisaliśmy o ataku na amerykański Departament Skarbu, a tymczasem pokazało się więcej informacji o samym incydencie, które dodatkowo wskazują na o wiele większą kampanię: The victims have included government, consulting, technology, telecom and extractive entities in North America, Europe, Asia and the Middle East. Cały czas mowa jest…

Czytaj dalej »

Na razie nie ma zbyt wielu informacji – urzędnicy dostali też zakaz przekazywania informacji do prasy… Guardian wspomina o “wysoce zaawansowanych napastnikach”, którym udało się przeniknąć m.in. do Office 365: The hackers are “highly sophisticated” and have been able to trick the Microsoft platform’s authentication controls (…) The hack involves…

Czytaj dalej »