Pan Rafał poinformował o problemie za pośrednictwem Twittera: Co w zasadzie niemal wszystko jest tu jasne – podpucha w postaci “rzekomego włamania” – trzeba szybko reagować, tj zmienić hasło! (oczywiście pan Rafał podał hasło nie w Facebooku ale do chińskich amatorów kont o dużym zasięgu). Jakie rady? Przede wszystkim trzeba…

Czytaj dalej »

Co tu dużo pisać… możecie poczekać na automatyczną aktualizację, ew. wymusić ja wcześniej ręcznie (polecam). Google doniósł właśnie o załataniu dwóch poważnych luk (zwróćcie uwagę na ekspresowy czas od momentu zgłoszenia, do wydania łaty): High CVE-2020-16013: Inappropriate implementation in V8. Reported by Anonymous on 2020-11-09 High CVE-2020-16017: Use after free…

Czytaj dalej »

Lista celów które zostały skutecznie wyeksploitowane w tegorocznycm Tianfu Cup jest imponująca. Wykonanie kodu poprzez Chrome, Firefoksa czy Safari (z wyskoczniem z sandboxa) – bardzo proszę. Wykonanie kodu na iPhone (najnowszy iOS + iPhone 11 Pro) – jak najbardziej (za ten wyczyn przyznano nagrodę $180 000). Coś na Androidzie –…

Czytaj dalej »

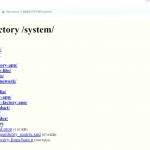

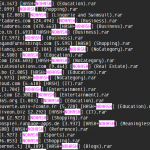

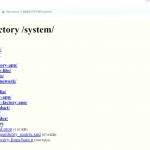

Nieco przegadany opis problemów można znaleźć na blogu badacza. TCL to chińska firma, która niedawno weszła na podium światowej sprzedaży SmartTV. Co z podatnościami? Na początek, filesystem telewizora dostępny z sieci lokalnej. Otwartych portów widać tutaj dużo (po co aż tyle? po co jakiekolwiek otwarte? :) Na jednym z tym…

Czytaj dalej »

![OSINT i rekonesans stron z wykorzystaniem OWASP Maryam [OSINT hints] OSINT i rekonesans stron z wykorzystaniem OWASP Maryam [OSINT hints]](https://sekurak.pl/wp-content/uploads/2020/11/maryam2-150x150.png)

OWASP Maryam to ciągle rozwijany framework służący do gromadzenia danych z otwartych źródeł, jak i rekonesansu stron internetowych. Oprogramowanie napisane w Pythonie i oparte o Recon-ng może stanowić ciekawy i co ważne, prosty w obsłudze zestaw narzędzi dla każdego, kto poszukuje w sieci informacji o konkretnej osobie lub firmie. Instalacja…

Czytaj dalej »

Z jednej strony wirtualizacja serwerów jest dobra (również ze względu na bezpieczeństwo) – z drugiej strony – co jeśli ktoś przejmie kontrolę nad hypervisorem? Taki właśnie scenariusz wg doniesień stosuje już jedna z ekip ransomware: Szczegóły samych wspomnianych wyżej luk znajdują się tutaj (i tutaj) a dotyczą nie tylko komponentu…

Czytaj dalej »

![Pokazał jak dostać się bez uwierzytelnienia do wyników testów na koronawirusa [jeden lab] Pokazał jak dostać się bez uwierzytelnienia do wyników testów na koronawirusa [jeden lab]](https://sekurak.pl/wp-content/uploads/2020/11/cov-wynik-150x150.png)

Nieco przypadkiem natknąłem się na ten wpis, który można sprowadzić do paru zrzutów ekranowych ;-) Jak na logowanie trochę mało pól, może identyfikator zlecenia jest względnie losowy? Nic z tego – to zwykłe, kolejne liczby naturalne. Autor (autorzy?) znaleziska postanowili zatem wybrać pewien numer zlecenia i popróbować kolejne daty urodzenia….

Czytaj dalej »

Na razie firma wydała tylko krótkie oświadczenie: Beginning in the early morning hours of November 2, 2020 some of the Capcom Group networks experienced issues that affected access to certain systems, including email and file servers. The company has confirmed that this was due to unauthorized access carried out by…

Czytaj dalej »

Sprawę opisuje ZDNet, a w akcji mamy klasykę – zarówno szyfrowanie infrastruktury jak i groźba ujawnienia wykradzionych danych. W ramach PoCa przestępcy opublikowali umowę firmy z jednym z amerykańskich aktorów – na promocję jednego z trunków: Do ataku doszło 1. listopada 2020 roku, a firma wydała oświadczenie – odbudowujemy…

Czytaj dalej »

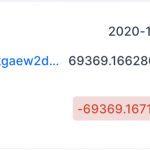

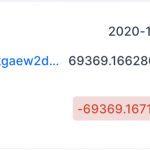

Co dopiero donosiliśmy o fakcie samego przelewu astronomicznej kwoty 69369 BTC, a tymczasem wiadomo, że za sprawą stały amerykańskie służby. Więcej o temacie możemy poczytać na stronie Departamentu Sprawiedliwości USA (pełna wersja – tutaj). Sprawa związana jest z zamkniętym przez FBI w 2013 roku Silk Road – sklepie działającym w darknecie, a specjalizującym…

Czytaj dalej »

Sam hack Gunnebo opisuje Brian Krebs. Firma może jest Wam mało znana, zatem krótkie podsumowanie: The Gunnebo Group is a Swedish multinational company that provides physical security to a variety of customers globally, including banks, government agencies, airports, casinos, jewelry stores, tax agencies and even nuclear power plants. The company has operations…

Czytaj dalej »

O temacie można było już poczytać parę lat temu: Xbox DDos Warning: Do Not Join the Enemy Team’s Party Teraz temat po raz kolejny powraca: With Rainbow Six Siege now on GamePass, here’s a reminder to not accept random party invites! Zauważyliście coś wspólnego pomiędzy tymi dwoma tematami? No właśnie,…

Czytaj dalej »

Niedawno po sieci krążyła informacja o pliku umożliwiającym dostęp do tego konta. Wystarczyło “tylko” złamać hasło: https://twitter.com/UnderTheBreach/status/1303316723186139136 Całość też mogła być fejkiem (akcja aż się prosi o oszustwa typu – tutaj masz portfel dający dostęp do miliardów – kup go za $200 i jeśli złamiesz hasło jesteś obrzydliwie bogaty). Być…

Czytaj dalej »

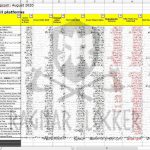

Chodzi o serwis Cit0day[.]in, który jeszcze niedawno wyglądał tak: ZDNet donosi, że prawdopodobnie nie chodzi o żadne przejęcie serwisu przez amerykańskie służby (prawdopodobnie grafika została skopiowana z innego serwisu i umieszczona tam przez właściciela (?)), ale o porachunki różnych ekip, które udostępniają tego typu serwisy. W każdym razie link do całego…

Czytaj dalej »

Ebooki z działu IT możecie znaleźć tutaj (kilka przykładowych tytułów w dalszej części wpisu). Zachęcamy do polowania, bo promocja kończy się 5.11.2020 (o północy). Sama platforma, która oferuje już ponad 90 tysięcy e-booków, audiobooków, kursów video i książek drukowanych. Księgarnia, która od niemal dekady rewolucjonizuje rynek czytelniczy i obecnie współpracuje z prawie 900 wydawcami. Strona, którą każdego…

Czytaj dalej »

![OSINT i rekonesans stron z wykorzystaniem OWASP Maryam [OSINT hints] OSINT i rekonesans stron z wykorzystaniem OWASP Maryam [OSINT hints]](https://sekurak.pl/wp-content/uploads/2020/11/maryam2-150x150.png)

![Pokazał jak dostać się bez uwierzytelnienia do wyników testów na koronawirusa [jeden lab] Pokazał jak dostać się bez uwierzytelnienia do wyników testów na koronawirusa [jeden lab]](https://sekurak.pl/wp-content/uploads/2020/11/cov-wynik-150x150.png)