Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

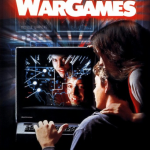

Z pewnością wielu naszych czytelników pamięta film „Gry wojenne” z 1983 roku, w którym mogliśmy śledzić losy młodego hakera uzyskującego dostęp do amerykańskiego superkomputera kontrolującego wyrzutnie rakiet z głowicami jądrowymi. Wszystko to warto sobie przypomnieć przy okazji niecodziennej historii komputera IMSAI 8080, używanego w filmie przez głównego bohatera!

Czytaj dalej »Oprogramowanie firmy McAfee już od dłuższego czasu wzbudza wśród użytkowników wiele kontrowersji. Szczególne emocje wyzwalają przede wszystkim preinstalowane wersje antywirusa McAfee, któremu wyjątkowo trudno jest się rozstać z macierzystym systemem operacyjnym. Dziś natomiast, na przykładzie scentralizowanego rozwiązania ochronnego McAfee ePolicy Orchestrator zobaczymy, czym grożą luki w centralnym systemie antywirusowym.

Czytaj dalej »Skromne początki projektu Metasploit miały miejsce 10 lat temu! Przez ten czas Metasploit stał się prawdziwym symbolem testów penetracyjnych i jednym z najczęściej wykorzystywanych w tym zakresie narzędzi. Tych, którzy jeszcze nie mieli takiej okazji, zachęcamy do pobrania darmowej wersji i zapoznania się z jej licznymi możliwościami. — WS

Czytaj dalej »Yahoo planuje wielkie “uwolnienie” adresów. Pomysł wzbudza wiele kontrowersji i potencjalnie niesie ze sobą sporo zagrożeń. — WS

Czytaj dalej »

Sprzęt medyczny odpowiedzialny między innymi za monitorowanie oraz podtrzymywanie życia pacjentów w wielu przypadkach nie jest odpowiednio zabezpieczony. Tego typu urządzenia są coraz częściej połączone z lokalnymi sieciami komputerowymi oraz Internetem, a ich producenci oraz obsługa nie przykładają wystarczającej uwagi do zagadnień bezpieczeństwa. W efekcie zagrożone jest zdrowie, a nawet…

Czytaj dalej »

Unia Europejska opracowała właśnie projekt dyrektywy zaostrzającej kary za przestępstwa komputerowe. Niektóre z czynów mają być zagrożone karą minimum pięciu lat więzienia!

Czytaj dalej »

Pewien siedemnastoletni uczeń odnalazł w popularnym PayPal.com podatność typu XSS. Nastolatek postanowił więc skorzystać z działającego w tym serwisie płatnego programu dla łowców błędów. Niestety, bezskutecznie.

Czytaj dalej »

Zaawansowana analiza podejrzanego oprogramowania w celu ustalenia jego rzeczywistej natury stanowi nie lada wyzwanie. Jak możemy więc szybko sprawdzić, czy otrzymany program lub dokument nie ma przypadkiem ukrytych złośliwych funkcji?

Czytaj dalej »

Na blogu firmy Cylance pokazała się ciekawa informacja dotycząca przejęcia przez nich kontroli nad systemem monitorującym infrastrukturę (Building Management System) w jednym z budynków Google. O jakiej infrastrukturze mowa? Np. systemy zaopatrzenia w wodę, ogrzewanie, klimatyzacja, wentylacja.

Czytaj dalej »

Z badań amerykańskiej firmy Sucuri zajmującej się monitorowaniem bezpieczeństwa serwisów internetowych wynika, że w ostatnim czasie zauważalnie wzrasta liczba ataków na strony www przez zainfekowane moduły serwera Apache oraz zmodyfikowane pliki konfiguracyjne.

Są to dość wyrafinowane metody, z reguły trudne do wykrycia i dające spore możliwości atakującemu.

Internauci są coraz częściej celem fałszywych kampanii rekrutacyjnych. Rzekomi pracodawcy pod pozorem świetnej pracy w międzynarodowej firmie poszukują tzw. słupów, czyli pośredników w nielegalnych transakcjach finansowych i towarowych. Oto jeden z tego typu serwisów internetowych.

Czytaj dalej »

LivingSocial to popularny amerykański serwis z zakupami grupowymi, który poinformował właśnie o wycieku danych swych użytkowników. Z LivingSocial na całym świecie korzysta około 70 milionów internautów.

Czytaj dalej »

Sieciowe serwery portów szeregowych są wykorzystywane przez wiele organizacji, jako wygodny sposób na „usieciowienie” całej gamy rozmaitych urządzeń obsługujących jedynie lokalne połączenia szeregowe. Tego typu (nierzadko krytyczna) infrastruktura jest bardzo często udostępniono za pośrednictwem Internetu.

Czytaj dalej »

Mozilla Firefox jest od dłuższego czasu najpopularniejszą przeglądarką internetową w Polsce. Dzięki odpowiedniej konfiguracji, nasze okno na wirtualny świat uodpornimy na większość internetowych zagrożeń. Dziś podpowiadamy więc, w jaki sposób możemy uczynić z naszego Firefoksa twierdzę (niemal) nie do zdobycia.

Czytaj dalej »

Drukarki i skanery sieciowe oraz biurowe urządzenia wielofunkcyjne to w wielu organizacjach słaby punkt w systemie zabezpieczeń informatycznych. Dodatkowo, wiele z tych urządzeń zostaje udostępnionych w Internecie. Spójrzmy na potencjalne konsekwencje.

Czytaj dalej »