O tym, że profesjonaliści zajmujący się bezpieczeństwem powinni z należytą dbałością weryfikować wykorzystywane narzędzia pisaliśmy już nie raz. Ostatnio temat ten został przytoczony omawiając przypadek domeny linpeas.sh. Dzisiaj znów wyciągniemy wnioski z cudzych błędów, a laboratoryjnym przykładem nie będą pentesterzy, a czarne kapelusze (ang. black hat). Jednak morał płynący z…

Czytaj dalej »

Autor znaleziska (posługujący się nickiem tim.sh) podzielił się swoimi spostrzeżeniami na temat szeroko zakrojonej kampanii fałszywych tutoriali na platformie YouTube (przykładowo: https[:]//youtu[.]be/Jig3Hb-y3yo). Autor “tutoriala” (dołączamy się do ostrzeżenia, aby pod żadnym pozorem nie postępować zgodnie z krokami przedstawionymi na wideo) nakłania ofiary do zasilenia swojego portfela, a następnie sugeruje przeklejenie…

Czytaj dalej »

Jedna z grup ransomware opublikowała informację o skutecznym zaatakowaniu polskiej firmy Eurocert, oferującej m.in. podpisy kwalifikowane. Atakujący w ramach “próbki” udostępnili część danych (w szczególności danych osobowych, fragmenty dokumentów). Sama spółka również potwierdziła atak: ~ms

Czytaj dalej »

Nuclei to szybki skaner podatności, który pozwala na łatwe rozszerzanie jego możliwości oraz współpracę z innymi użytkownikami za sprawą plików YAML, które definiują tzw. szablony (ang. templates). To przy pomocy szablonów można definiować nowe wzorce podatności. Przykładowy, dobrze prowadzony zbiór takich plików YAML jest utrzymywany przez społeczność i można go…

Czytaj dalej »

Luka umożliwia pełne przejęcie urządzenia z poziomu Internetu. Tj. zdobycie uprawnień super-admina. Podatność jest wykorzystywana w realnych atakach, najprawdopodobniej od okolic grudnia 2024. Nie wiadomo dokładnie jaka grupa odpowiedzialna jest za ataki. W ramach ataków wykonywane są takie operacje jak: Podatne są FortiOS (7.0.0 do 7.0.16) oraz FortiProxy (linia 7.0.x…

Czytaj dalej »

Jak efektywnie monitorować zdarzenia w sieci, jakiego narzędzia użyć – to kwestie, nad którymi zastanawia się niejeden admin pracujący w firmie lub organizacji rządowej/samorządowej. Szczególnie teraz, wobec rosnących wymagań związanych z bezpieczeństwem cybernetycznym i koniecznością zgodności z dyrektywą NIS2, sprostanie wyzwaniom związanym z monitorowaniem i rozliczaniem infrastruktury IT należy do…

Czytaj dalej »

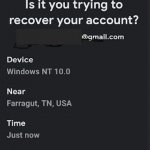

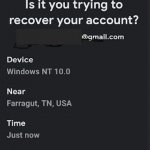

Zaczęło się od telefonu od Google. “Ktoś zalogował się na Twoje konto z terytorium Niemiec”. Szybkie sprawdzenie dzwoniącego numeru +1 (650) 203-0000 wskazało na prawdziwy numer Google (numer używany przez Google Assistant). Ofiara w tym samym czasie otrzymała maila z domeny google[.]com z informacją, że będzie się kontaktować konsultant. Na jednym…

Czytaj dalej »

Wg doniesień słowackiej prasy: Na stronie Urzędu czytamy: Nasze systemy stały się celem cyberataku. Wszystkie systemy są wyłączone. Pracujemy intensywnie nad uruchomieniem systemów przy wsparciu ekspertów ds. cyberbezpieczeństwa. Biura wydziałów katastralnych urzędów powiatowych zostaną tymczasowo zamknięte ze względów ostrożnościowych do czasu usunięcia skutków cyberataku. Garść rad dla IT: ~Michał Sajdak

Czytaj dalej »

Co ciekawe – nie pomoże nawet aktualizacja urządzenia – atakujący symulują że niby aktualizacja miała miejsce tymczasem…nic się nie dzieje (tj. atakujący dalej buszują po sieci). Luka CVE-2025-0282 daje możliwość zdalnego wykonania kodu (bez konieczności uwierzytelnienia). Podatność jest klasy buffer overflow. Luka CVE-2025-0283 to eskalacja uprawnień do uprawnień admina na…

Czytaj dalej »

Treść maila wygląda tak: Co my tutaj mamy? ~ms

Czytaj dalej »

Zaczynają się pojawiać informacje o podatności CVE-2024-8474 dotykającej OpenVPN Connect do wersji 3.5.0 (włącznie) – darmowego, wieloplatformowego klienta rozwijanego przez OpenVPN Inc. Wedle opublikowanych zgłoszeń, logi aplikacyjne mogą zawierać profil konfiguracyjny oraz przede wszystkim, niezaszyfrowany klucz prywatny użytkownika. Podatność wyceniono na 7.5 w skali CVSS. Atakujący posiadający dostęp do takowych…

Czytaj dalej »

Cyberprzestępcy nieustannie rozwijają swoje metody działania, wykorzystując zaawansowane technologie i socjotechniki, by osiągać swoje cele. W świecie, w którym nasze dane, finanse i działalność zawodowa są coraz bardziej uzależnione od technologii, ignorowanie zagrożeń w sieci to luksus, na który nie możemy sobie pozwolić. Co jednak możemy zrobić, by skutecznie się…

Czytaj dalej »

Najpierw zhackowali jednego z dostawców – tj. firmę BeyondTrust (zapewniającą w szczególności usługi związane ze zdalnym dostępem). A dokładniej – zhackowali usługę zapewniającą zdalny dostęp… i taki dostęp uzyskali na komputerach m.in. jednego z klientów firmy – tj. Departamentu Skarbu USA. Następnie hackerzy wykradli stamtąd “pewne dane”. W trakcie dochodzenia…

Czytaj dalej »

Ktoś znalazł niezabezpieczony serwer Elasticsearch. W środku była baza zawierająca zagregowane dane z kilkunastu wycieków (czyli ktoś zbudował sobie dużą bazę wyciekową, ale jej nie zabezpieczył) Wyciekło w sumie ~28 milionów unikalnych maili i powiązanych z nimi informacji: adresy IP, adresy fizyczne, nr telefonu, Imię / Nazwisko. Dane zaimportowano ostatnio…

Czytaj dalej »

W telegraficznym skrócie:* Podatność CVE-2024-3393 nie wymaga posiadania żadnych danych logowania* Producent przydzielił wartość ryzyka na 8.7/10 w skali CVSS.* Do eksploitacji wymagana jest włączona opcja “DNS Security logging” na firewallu Luka niestety pokazuje, że bezpieczeństwo z upływem lat tak średnio zmienia się w dobrą stronę… ✅ Zaaplikuj łatki (patrz…

Czytaj dalej »