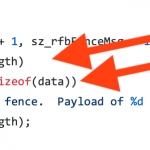

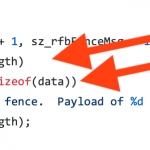

Badanie dotyczyło kilku produktów: Biblioteki LibVNC TightVNC 1.X TurboVNC UltraVNC a w trakcie badania zlokalizowano aż 37 luk (z czego aż 22 w UltraVNC) – większość w części klienckiej. Zaskakuje fakt, że podatności (również klasy buffer overflow) można znaleźć tu wyjątkowo prosto – również w części serwerowej. Zobaczmy np. taki fragment…

Czytaj dalej »

Shodan to znane narzędzie służące do rekonesansu sieciowego. Normalnie podstawowe konto kosztuje $49, natomiast z okazji 10-lecia powstania narzędzia, możecie go kupić za $1 (zakup “na zawsze”, jednorazowy). Trzeba się spieszyć bo promocja trwa jeszcze niecałe 24h: 10 years ago @achillean launched the Shodan website! To celebrate a decade of…

Czytaj dalej »

The Register alarmuje o używanej celowo przez m.in. sieci reklamowe technice umożliwiającej trackowanie użytkowników pomimo używania adblockerów. Pomysł jest prosty i opisany kilka dni temu na bug trackerze uBlock Origina: właściciel danej domeny,właściciel danej domeny, np. przejrzyste-okna.pl tworzy poddomenę np. csdfr3r2.przejrzyste-okna.pl która w DNS-ie jest jednak aliasem na serwer sieci reklamowej: straszne-reklamy-zabieramy-ci-prywatnosc-kolezko.pl. Poddomena jest…

Czytaj dalej »

Będąc skrzywionym nieco pod względem bezpieczeństwa IT raczej skłaniamy się do tezy, że całość nie tyle wspomoże lokalną gospodarkę i producentów, co umożliwi łatwiejsze szpiegowanie użytkowników. Po co zmuszać zagranicznych producentów do wbudowywania backdoorów (trudne w egzekwowaniu). Wystarczy wymusić konieczność instalacji rodzimego oprogramowania na telefonach / komputerach czy telewizorach i…

Czytaj dalej »

O wycieku poinformował najpierw Vinny Troya: I have a major #Databreach announcement tomorrow – 1.2 BILLION people exposed from a single organization. More details soon. @lilyhnewman @troyhunt @MayhemDayOne @DataViperIO — Vinny Troia, PhD (@vinnytroia) November 19, 2019 O całej akcji donosi również Wired. W bazie nie ma np. haseł i wygląda…

Czytaj dalej »

Coś dobrego dla fanów technicznej lektury, zawierającej jednak wątek sensacyjny. W rozbudowanym wpisie Google omawia swoje podejście do szukania błędów 0-days w Androidzie. Takich wykorzystywanych w realnych działaniach bojowych. No więc zaczyna się od hintu z końca lata 2019 roku, który otrzymała ekipa Google: In late summer 2019, Google’s Threat…

Czytaj dalej »

Ceny macie zaprezentowane w tym miejscu. Największa pojedyncza wypłata to aż $1 000 000 i dotyczy podatności klasy RCE (remote code execution) dotykającą chip Titan M, używany w googlowym Pixel 3: This year, with Pixel 3, we’re advancing our investment in secure hardware with Titan M, an enterprise-grade security chip custom built…

Czytaj dalej »

… i kilka jeszcze innych produktów zostało przejętych w ramach konkursu tianfucup, odbywającego się na chińskiej ziemi. Całość to odpowiedź na niezbyt przychylne (delikatnie rzecz ujmując) patrzenie chińskich władz na występowanie rodzimych badaczy na zewnętrznych konferencjach tego typu. Uczestnictwo w lokalnej imprezie jest też podgrzewane naprawdę solidnymi nagrodami. Przykładowo, około…

Czytaj dalej »

W największym skrócie, możecie zamówić wejścia na trzy nasze szkolenia otwarte (lista szkoleń objętych promocją poniżej) – płacąc cenę dwóch . Voucher szkoleniowy można wykorzystać aż do końca marca 2020 roku, a wykupione vouchery nie są imienne.

Czytaj dalej »

![Android: Google łata podatność, umożliwiającą w pewnych warunkach szpiegowanie ofiar [nagrywanie rozmów, robienie im zdjęć i filmów]. Również przy zablokowanym telefonie. Android: Google łata podatność, umożliwiającą w pewnych warunkach szpiegowanie ofiar [nagrywanie rozmów, robienie im zdjęć i filmów]. Również przy zablokowanym telefonie.](https://sekurak.pl/wp-content/uploads/2019/11/Zrzut-ekranu-2019-11-20-o-23.13.44-150x150.png)

Dostęp do aparatu czy kamery wymaga specjalnych uprawnień, prawda? Ale co jeśli zaatakujemy googlową appkę mającą już taki dostęp? (appka ta instalowana jest na Pixelach czy Samsungach, być może też u innych producentów). W każdym razie podatność umożliwiała zupełnie “niewinnej” appce, która posiada tylko uprawnienia do storage na robienie a następnie…

Czytaj dalej »

Strategia: “niech w kontenerze dzieje się co chce – i tak nam nic nie zrobią, bo mamy kontener” nie jest zbyt rozsądna. Otóż jeśli ktoś uzyska możliwość wykonywania kodu w OS w środku kontenera oraz ma lub wyeskaluje uprawnienia do roota, korzystając z tej luki może wyskoczyć z kontenera. CVE-2019-14271…

Czytaj dalej »

O wykrytym braku widoczności Iranu z zewnętrznego świata wspominaliśmy krótko na naszym Twitterze. Obecny blackout wynosi już ~4 doby: Co ciekawe również dostęp do zewnętrznego świata (internetu) jest bardzo mocno ograniczony, czy wręcz niemożliwy: (poniżej przykładowe serwery proxy umożliwiające ew. kontakt ze światem zewnętrznym): BBC donosi jednocześnie, że w kraju działa…

Czytaj dalej »

Kradzież “na BLIK” często ma początek w przejęciu konta na Facebooku. Później rozsyłane są do znajomych prośby o pilne pożyczenie pieniędzy (BLIK-iem oczywiście). Pieniądze trafiają do oszusta i są wypłacane. Często zarówno banki jak i Policja rozkładają ręce, choć tym razem sprawa zaszła dość daleko. Tym razem udało się pozyskać…

Czytaj dalej »

Spotkaliśmy się właśnie z pewnym przykładem socjotechniki pod postacią reklamy. Zaczyna się “konkursem” (ce[.]winfreetoday[.]com/wingames/supermarket-763/PL/step1), w którym możemy wygrać karty podarunkowe do Biedronki, po kilku kliknięciach zostajemy przekierowani na dwie strony z ofertami atrakcyjnych kredytów, po czym widzimy reklamę Citroena i automatycznie (bez naszej aktywności w tym zakresie) otrzymujemy wiadomość e-mail…

Czytaj dalej »

Niektórzy użytkownicy zauważyli, że coś się nie zgadza hash udostępnianej przez nas binarki Tak się zaczyna niedawno otwarty wątek na Reddicie. I rzeczywiście wygląda na to, że ktoś podmienił kolportowaną przez projekt Monero binarkę na fałszywą, która dodatkowo kradnie kryptowalutę…: I can confirm that the malicious binary is stealing coins. Roughly…

Czytaj dalej »

![Android: Google łata podatność, umożliwiającą w pewnych warunkach szpiegowanie ofiar [nagrywanie rozmów, robienie im zdjęć i filmów]. Również przy zablokowanym telefonie. Android: Google łata podatność, umożliwiającą w pewnych warunkach szpiegowanie ofiar [nagrywanie rozmów, robienie im zdjęć i filmów]. Również przy zablokowanym telefonie.](https://sekurak.pl/wp-content/uploads/2019/11/Zrzut-ekranu-2019-11-20-o-23.13.44-150x150.png)