Ciekawostka. Takie “zabawki” reklamowane są przez firmę współpracującą z amerykańskimi służbami. Mamy więc tytułowy nagrobek (strona 99) z ruchomą kamerą, baterią wystarczającą na dwa dni pracy i możliwością słuchania głosu, mamy specjalny odkurzacz z oczywiście zdalnym połączeniem: Część jest bardziej klasyczna, np. kamień z wbudowaną kamerą: Czy mniej rzucające się w…

Czytaj dalej »

Trzy częściowy techniczny opis podatności można znaleźć tutaj. W skrócie, korzystając z odpowiednio spreparowanej wiadomości iMessage (taki applowy SMS) można było poomijać różne mechanizmy ochronne iPhone-ów, w tym wyskoczyć z sandboksa, finalnie otrzymując pełen dostęp root. Co dalej? Dostęp do SMS-ów, mikrofonu, kodów 2FA, aparatu, danych – w skrócie tak…

Czytaj dalej »

Trochę więcej technicznych informacji dostępnych jest tutaj. W skrócie, można pewnymi prostymi żądaniami HTTP (bez uwierzytelnienia) wykonać kod na Citrix Gateway lub ADC. Podatność jest też aktywnie wykorzystywana: https://twitter.com/GossiTheDog/status/1214892555306971138? Co to za proste żądania HTTP? Wygląda na to, że dostęp tego typu jest (i powinien być) nieuwierzytelniony: adres_ip/vpn/index.html. Mamy też bardziej…

Czytaj dalej »

Kto chce miło spędzić całe popołudnie – zapraszam tutaj (“SHA-1 is a Shambles. First Chosen-Prefix Collision on SHA-1 and Application to the PGP Web of Trust”). Kto chce mieć esencję z cytowanego badania, niech czyta dalej ;) O kolizjach w SHA-1 pisaliśmy już w 2017 roku (dość mocne wyniki zaprezentował Google, choć wymagało…

Czytaj dalej »

Od teraz, w wielu przypadkach mamy o jedno klikanie mniej. Ilu z nas widziało komunikat jak poniżej? Na pewno wielu: Od najnowszego Firefoksa (72) komunikaty te nie będą się wyświetlać, choć jeśli jest ktoś uparty może kliknąć w widoczną poniżej ikonkę dymku i dopiero wtedy zaakceptować powiadomienia: Podobny sposób działania…

Czytaj dalej »

Problem dotyczy drukarek fiskalnych Delio firmy Novitus. Jakieś szczegóły? Proszę bardzo: Okazało się, że w drukarkach był błąd z aktualizacją daty – po prostu nie można było jej ustawić na 2020 rok. O braku możliwości normalnej sprzedaży biletów pisze Multikino: W związku z awarią drukarek fiskalnych w naszych kinach, zakup…

Czytaj dalej »

Opis + krótką relację filmową możecie zobaczyć tutaj. Okazuje się, że ktoś wziął sporo pożyczek na dane ofiary: Mariusza Gibalskiego. Wystarczyły do tego dane z dowodu osobistego: Imię i Nazwisko, PESEL i sam numer dowodu. Pozostałe dane widoczne na dokumentach pożyczkowych – takie jak: adres, telefon, e-mail były fałszywe. Fałszywy…

Czytaj dalej »

W zasadzie można by tu postawić kropkę i skwitować – przed nami nowa generacja oszustw na wnuczka / policję. Po co przestępcy mają przeszukiwać mieszkanie czy dom jak mogą po prostu zadzwonić i w ten sposób kraść dziesiątki tysięcy? Scenariusz jest/był następujący: W piątek, 13.12.2019 r., do jednej z mieszkanek…

Czytaj dalej »

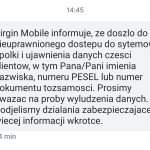

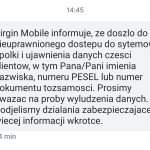

Najpierw czytelnicy zaalarmowali nad o powiadomieniu otrzymanym od Virgin Media: Nieco później bardziej obszerne oświadczenie przygotowała sama firma: W wyniku zamierzonego, umyślnego ataku, doszło do nieuprawnionego ujawnienia danych rejestrowych (…) tj. imienia, nazwiska, numeru PESEL lub numeru dokumentu potwierdzającego tożsamość części abonentów prepaid Spółki. Dotyczy to 12,5% rejestracji abonentów prepaid…

Czytaj dalej »

Ekipa Blace Tencent pochwaliła się, że posiada działającego exploita na Chrome. Problem leży dokładniej w bazie SQLite, który może objawiać się takimi efektami: Remote code execution, leaking program memory or causing program crashes. Aby wykorzystać podatność wymagane jest wykonywanie dowolnych zapytań do bazy SQLite (“normalnie” czy za pomocą SQL injection)….

Czytaj dalej »

Mamy cały czas trwający konkurs na najciekawsze zdjęcie naszej książki o bezpieczeństwie aplikacji www (zdjęcia można przesyłać aż do 20.01.2020 r.) Jeśli ktoś z kolei chciałby wygrać naszą książkę, jest zaproszony do udziału w CTF-ie: https://hackuj.ksiazka.sekurak.pl/ 10 osób, które jako pierwsze prześlą poprawne cztery flagi otrzymają po jednej książce sekuraka, kolejne pięć:…

Czytaj dalej »

5 lat więzienia wydaje się być dość łagodną karą, choć skazany Litwin – Evaldas Rimasauskas – mocno współpracował z organami ścigania. Przypomnijmy – w 2017 roku namierzono człowieka, który wykonał bezczelny phishing na Google oraz Facebooka. Podszywał się pod dostawców sprzętu IT, a schemat działa był dość prosty – rejestrował…

Czytaj dalej »

Czasem prosta metoda daje dość spektakularne wyniki. Tak i było w tym przypadku. Najpierw badacz próbował założyć konta z nietypowymi znakami w loginie (np. %00) – zakładając że może założy się admin%00, ale np. w trakcie umieszczania w bazie stosownego rekordu, feralne znaki zostaną jednak usunięte. Nic z tego, jednak…

Czytaj dalej »

Niedawno Kościerzyna, czy urząd gminy w Lututowie. Co dopiero z kolei ransomwarem “oberwała” klinika budzik. Wg doniesień zaczęło się względnie klasycznie – maile phishingowe nakłaniające do wejścia na konkretną stronę czy otworzenia załączonego dokumentu. Później szyfrowanie danych i żądanie okupu: Tydzień później doszło do ataku. Cały system informatyczny kliniki został zablokowany,…

Czytaj dalej »

Ciekawy przykład, który w zasadzie może wystąpić w każdej aplikacji webowej. Otóż przy próbie resetu hasła, GitHub podany adres mailowy najpierw robił lowercase, a później porównywał z tym w bazie. W czym problem? W Unicode. Przykład? Czyli jeśli założyłem sobie maila z np. tureckim i w nazwie, toLowerCase() normalizował to do zwykłego ‘i’….

Czytaj dalej »