Wiele mediów alarmuje o wycieku pdfa z pakietem wyborczym dostępnym do pobrania z domeny s3.bialystok.pl. Czy to rzeczywiście wyciek? Nie bardzo. Otóż każdy może zarejestrować poddomenę *.bialystok.pl, cena nie jest wygórowana (a pewnie można znaleźć tańsze oferty ;), a dostępność duża, np.: Po wykupieniu poddomeny można serwować tam już dowolną…

Czytaj dalej »

Dla przypomnienia – nasza książka o bezpieczeństwie aplikacji webowych to świeże, blisko 800-stronicowe kompendium w temacie. Zdecydowanie nadaje się ona również do rozpoczęcia swojej przygody z bezpieczeństwem aplikacji (około 200 stron stanowią rozdziały wprowadzające). Udostępniamy też darmowe dwa rozdziały: wprowadzenie do protokołu HTTP oraz podatność XSS. Do tej pory sprzedało się…

Czytaj dalej »

Szkolenie o podstawach bezpieczeństwa kierowane jest przede wszystkim do osób z IT (choć mniej techniczni zapewne również skorzystają – będzie masa pokazów praktycznych :) Zdalne szkolenie startuje 13. maja o godzinie 11:00 i trwa około trzy godziny (formularz zapisu oraz agenda znajdują się poniżej). Jeśli macie znajomych z branż jak…

Czytaj dalej »

![Wyciągają w banalny sposób loginy/hasła od uczniów i nauczycieli. Fałszywy portalibrus[.]pl Wyciągają w banalny sposób loginy/hasła od uczniów i nauczycieli. Fałszywy portalibrus[.]pl](https://sekurak.pl/wp-content/uploads/2020/05/librus1-150x150.png)

CERT Polska ostrzega o nowej akcji. Tym razem mamy do czynienia z podstawioną stroną bardzo popularnego w szkołach serwisu Librus (tylko w jeden z ostatnich tygodni serwis zanotował prawie 700 milionów odsłon i plasuje się aż na #12 pozycji w Polsce jeśli chodzi o popularność serwisów WWW). W Librus Synergia…

Czytaj dalej »

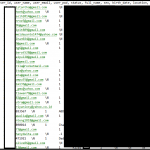

Winowajcą jest ponownie nasz dobry znajomy – zupełnie niezabezpieczony Elasticsearch, dostępny do Internetu. Tym razem badacze zlokalizowali bazę zawierającą zarówno dane użytkowników/dziennikarzy jak i masę danych diagnostycznych. Wśród danych osobowych można było znaleźć: Emaile Imiona/Nazwiska Fizyczne adresy Hasła dla nowych użytkowników (w formie jawnej (!) oraz w formie MD5) Adresy IP…

Czytaj dalej »

O tym fakcie donosi Reuters. O aplikacjach i różnych modelach podejścia do badania ekspozycji na koronawirusa za pomocą aplikacji pisaliśmy niedawno. Wokół tematu nowych funkcji zapewnianych przez Apple/Google narosło też wiele nieporozumień, więc kilka słów dodatkowego wyjaśnienia. Na początek firmy udostępniają API (czyli w pewnym uproszczeniu zestaw funkcji dostępnych z…

Czytaj dalej »

Tym razem podatność była warta ~10 000 PLN. Zaczęło się od subdomain takeover, w wyniku czego można było hostować dowolny content z domeny: devrel.roblox.com. O co chodzi w subdomain takeover? W skrócie: Lokalizujemy poddomenę firmy X, która nie jest już obsługiwana (choć wpis w DNS został). “nie jest już obsługiwana” ? Tj….

Czytaj dalej »

Wg Alexy Tokpedia znajduje się obecnie na 173 miejscu globalnie jeśli chodzi o odwiedzalność serwisów. Niedawno udostępniono w ramach “demo” bazę aż 15 milionów kont. Mamy tu e-maile, hasła (SHA-384 bez soli), daty urodzenia i jeszcze kilka innych danych: Pełna baza (91 milionów rekordów), którą udało się pozyskać, jest sprzedawana…

Czytaj dalej »

Często rozmaite formularze wymagają podania e-maila. Oczywiście istnieją usługi generujące tymczasowe e-maile, ale czasem ich obsługa jest nieco pracochłonna. Tymczasem Mozilla proponuje super wygodne rozwiązanie. Wypełniasz formularz, jednym kliknięciem generujesz nowy tymczasowy e-mail (z auto forwardem na Twoją normalną skrzynkę). Jeśli nie chcesz otrzymywać dalszych maili na alias, łatwo go blokujesz….

Czytaj dalej »

Chciałbyś się dowiedzieć jak wygląda temat prywatności korzystających z aplikacji do monitorowania koronawirusa w różnych krajach? Kto stosuje zasadę privacy-first? Czy były jakieś problemy z bezpieczeństwem? Czy ktoś w ogóle pochylił się nad analizą ryzyka kontekście tematu?

Czytaj dalej »

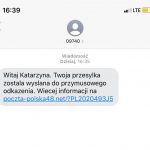

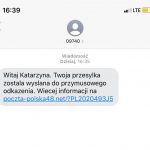

Często wiadomości o dopłatach, czy np. o przymusowym odkażaniu paczki wysyłane są jako zupełnie generyczne. Tymczasem mamy nową kampanię wysyłającą spersonalizowane SMS-y (źródło telefonów w połączeniu z imieniem to zapewne jeden z wycieków…): Co po kliknięciu (czy raczej tapnięciu) w link? “Opłata za odkażenie” to raptem 50 groszy. Tak przynajmniej…

Czytaj dalej »

Szkolenie podstawy bezpieczeństwa IT dla administracji publicznej, w praktyczny sposób wprowadza w tematykę częstych podatności/problemów z bezpieczeństwem. Całość przeznaczona jest głównie dla osób z IT, choć nie ma wymagań aby znać się na bezpieczeństwie. W kursie mogą uczestniczyć również zainteresowane bezpieczeństwem IT. Termin / Miejsce / Prowadzący Termin 13 maja,…

Czytaj dalej »

Vice donosi o wątku, który niedawno ujrzał światło dzienne: jeden z pracowników NSO – firmy rozwijającej Pegasusa, wyjechał na delegację do Emiratów Arabskich. Cel: support dla jednego z klientów. Support supportem, ale pracownik postanowił użyć instancji Pegasusa, którą serwisował do zainfekowania a następnie monitorowania telefonu swojej ukochanej (a przynajmniej wytypowanej na…

Czytaj dalej »

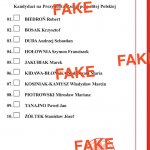

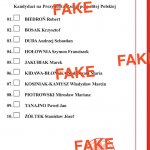

Informację przekazał RMF: Jak dowiedzieli się reporterzy RMF FM, Agencja Bezpieczeństwa Wewnętrznego ma zbadać sprawę wycieku pakietu wyborczego. Działań służb domaga się Poczta Polska, bo taki wyciek stawia pod znakiem zapytania bezpieczeństwo powszechnych wyborów kopertowych przygotowywanych w pośpiechu – o czym od wielu dni ostrzegają eksperci. Skany pakietu jako pierwszy opublikował Stanisław Żółtek…

Czytaj dalej »

Checkpoint donosi o ciekawym ataku (najprawdopodobniej kierowanym na konkretną firmę). Tym razem trafiona została “korporacja operująca w wielu krajach”, a zainfekowanych zostało aż 75% urządzeń mobilnych pracowników – w skrócie: masakra. MDM (Mobile Device Management) to dla przypomnienia zcentralizowany system umożliwiający zarządzenie flotą mobilnych urządzeń. Jeśli mamy ich w firmie…

Czytaj dalej »

![Wyciągają w banalny sposób loginy/hasła od uczniów i nauczycieli. Fałszywy portalibrus[.]pl Wyciągają w banalny sposób loginy/hasła od uczniów i nauczycieli. Fałszywy portalibrus[.]pl](https://sekurak.pl/wp-content/uploads/2020/05/librus1-150x150.png)