Tym razem zaalertował nas Tomek: Czym ten scam różni się od setek innych? Formalnie przychodzi on od Google (zobaczcie na nadawcę, powiadomienie z Google Forms), więc osoby które tylko sprawdzają nadawcę mogą dać się nabrać. Dalej to już oczywiście podpucha na całego, domena .ru – kto o zdrowych zmysłach by…

Czytaj dalej »

Maciej podesłał nam taki zrzut ataku kierowanego na jego firmę: Trochę kulawy translatorowy język, grubymi nićmi próba podszycia się pod office365 (?)… Ale pewnie trochę mniej świadomych działów HR może się nabrać i przelać pensję na nowe “lewe” konto. No właśnie, nie ma tutaj żadnego “podejrzanego” załącznika czy linku. Podawane…

Czytaj dalej »

W jednej zmianie mamy dwie dobre rzeczy: Aktualizacje bezpieczeństwa będą publikowane zanim jeszcze wyjdzie nowa wersja systemu iOS (do tej pory mając lukę np. w 15.5.0 trzeba było czekać na wydanie 15.5.1) Aktualizacje bezpieczeństwa będą mogły być automatycznie instalowane i to (zapewne najczęściej) bez restartu całego systemu. Sam użytkownik będzie…

Czytaj dalej »

TL;DR – zapraszamy do pracy w Securitum/Sekuraku – mamy otwarte ponad 10 miejsc na trzy typy stanowisk: entry, medium i senior pentester. Poszukujemy osób z całego kraju. Praca zdalna, top warunki. CV na: praca@securitum.pl Rok 2021 był przełomowy dla nas, przyjęliśmy blisko 15 osób, zrobiliśmy ~570 komercyjnych testów penetracyjnych. Między…

Czytaj dalej »

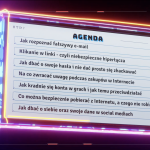

15 czerwca 2022 o godzinie 18:00 zapraszamy wszystkie dzieci w wieku 11+ na bezpłatne szkolenie z cyberzbezpieczeństwa (zachęcamy do dołączenia również rodziców). Wraz z Michałem Wnękowiczem zmierzymy się z najczęstszymi zagrożeniami w sieci oraz sposobami jak się przed nimi chronić. Podczas streamu nie będziemy zanudzać zbędną teorią a w atrakcyjny sposób…

Czytaj dalej »

Aktualizacja: dostępna jest już łatka. Confluence poinformował o istnieniu aktywnie wykorzystywanego błędu typu 0-day na każdą obecnie wspieraną wersję Confluence. Błąd dotyczy tylko instancji on-prem, bo wersja cloud jest już załatana. Błąd pozwala na wykonanie dowolnego kodu po stronie serwera bez potrzeby uwierzytelnienia. Został on odkryty przez firmę Volexity, która…

Czytaj dalej »

Istotną podatność w przeglądarkach internetowych Google Chrome, Microsoft Edge i Opera wykrył niedawno Maciej Pulikowski. Raport na ten temat został zaakceptowany, a za zgłoszenie przekazano nagrodę w wysokości 10 000 USD, w ramach programu Google Bug Bounty. Jest to już 7 podatność w Chromium zgłoszona przez tego autora. Błąd bezpieczeństwa…

Czytaj dalej »

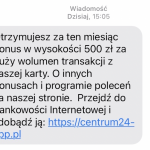

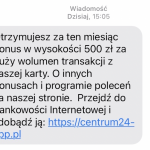

Co kryje się pod domeną centrum24-app[.]pl ? Skopiowana strona bankowości elektronicznej Santandera (jak widać, są nawet uwagi dotyczące bezpieczeństwa :P) Przestępcy proszą oczywiście o wszystkie znaki hasła maskowanego…: Oczywiście na koniec przestępcy będą nam chcieli wyczyścić konto, uważajcie i nie dajcie się nabrać! ~ms

Czytaj dalej »

Ostatnio policja ma pełne ręce roboty, tym razem czytamy: W okresie czasu od 19 maja do 25 maja 2022 roku za pośrednictwem sieci teleinformatycznej sprawcy wykorzystując dane mieszkańca powiatu makowskiego poprzez kazanie pokrzywdzonemu zainstalowania aplikacji AnyDesk na swoim telefonie, dokonali z jego kont wypłat gotówki na kwoty 36 tysięcy zł…

Czytaj dalej »

To była ostatnio chyba najbardziej intensywna kampania SMSowo-phishingowa realizowana wg schematu: SMS z informacją o możliwym odcięciu energii elektrycznej w związku z (rzekomym) niezapłaceniem niewielkiej kwoty za rachunek elektryczny W SMSie link do lewej bramki płatności Wyłudzanie danych osobowych/danych logowania do banków Kradzież pieniędzy. Tymczasem policja informuje: Policjanci zajmujący się…

Czytaj dalej »

Na koniec maja zauważono ciekawy plik Microsoft Worda zuploadowany z Białorusi: Wykonywał kod atakującego zaledwie po otwarciu dokumentu (i to nawet jeśli całkiem wyłączone były makra w Wordzie). Później okazało się, że podatność była wykorzystywana jeszcze w kwietniu i nawet zgłoszona do Microsoftu, który stwierdził…eeee to nie problem bezpieczeństwa (!)….

Czytaj dalej »

Zapraszamy Was na dwa dni szkolenia (tzn. fascynującej, obfitującej w pokazy na żywo przygody :) z bezpieczeństwem Windows. Bezpieczeństwo Windows. Elementarz każdego administratora – to dwudniowe szkolenie w formie pokazów na żywo prowadzone przez Grzegorza Tworka, dwunastokrotnie nagradzanego przez Microsoft tytułem Most Valuable Professional (MVP) oraz prelegenta Blackhat. Szkolenie jest…

Czytaj dalej »

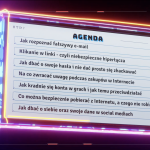

Jeśli ktoś chce od razu przejść do zapisów – link tutaj. TLDR: Szkolenie odbywa się on-line (15.06.2022, 10:00 -> 12:30, dostępne będzie również nagranie). Wstęp jest bezpłatny (wybierz płatność 0 zł). Jeśli zdecydujesz się jednak zapłacić (dowolną kwotę) to: otrzymasz certyfikat uczestnictwa (PDF) dostęp do nagrania przez 12 miesięcy (w wersji bezpłatnej…

Czytaj dalej »

Niedawno wydano całkiem nową wersję systemu iOS (15.5), gdzie łatane są przykładowo takie podatności: Impact: Processing a maliciously crafted image may lead to arbitrary code execution ImageIO: Impact: A remote attacker may be able to cause unexpected application termination or arbitrary code execution libxml2: Impact: A remote attacker may be…

Czytaj dalej »

![Metadane – Święty Graal czy ślepy zaułek? [Czwartki z OSINTem] Metadane – Święty Graal czy ślepy zaułek? [Czwartki z OSINTem]](https://sekurak.pl/wp-content/uploads/2022/05/czw1-150x150.png)

Zanim przejdziemy do treści wszystkie dotychczasowe odcinki serii “Czwartki z OSINTem” możecie przeczytać tutaj. Żeby niczego nie przegapić oraz otrzymać dodatkowe materiały zachęcamy do zapisania się do listy poniżej (po zapisie sprawdź swoją skrzynkę, potwierdź zapis; jeśli nie przyszedł e-mail, sprawdź też spam): *** Dzięki rosnącej liczbie satelitów, udostępniających zdjęcia…

Czytaj dalej »

![Metadane – Święty Graal czy ślepy zaułek? [Czwartki z OSINTem] Metadane – Święty Graal czy ślepy zaułek? [Czwartki z OSINTem]](https://sekurak.pl/wp-content/uploads/2022/05/czw1-150x150.png)