Jak czytamy na stronie głównej Spółki: Nota bene – z jednej strony mowa jest o zaszyfrowaniu danych osobowych systemu księgowo-kadrowego. Z drugiej strony czytamy o zaszyfrowaniu “systemów IT Spółki”. Trudno jest więc na podstawie oświadczenia określić skalę incydentu. Trzymamy kciuki za szybkie uporanie się z incydentem. ~ms

Czytaj dalej »

Ten rok obfituje w ciekawostki z pogranicza OSINT-u i lotnictwa – mieliśmy już przypadek geolokalizacji balonu, a 14 marca pojawiła się informacja o starciu amerykańskiego bezzałogowca MQ-9 Reaper z dwoma rosyjskimi myśliwcami Su-27, przy czym wersje obu stron są, delikatnie mówiąc, rozbieżne. Klatka z materiału wideo z bezzałogowca MQ-9 Reaper…

Czytaj dalej »

Jeden z czytelników działający w pewnej placówce medycznej, przesłał nam taką próbkę e-maila: Polska język, trudna język ;) Innymi słowy: wszystko to… brzmi średnio po polsku. Dodatkowo – raczej “Fundusz Zdrowia” nie ma poczty elektronicznej w domenie .ru Co znajduje z pliku xll? (tutaj nieco więcej informacji co to za…

Czytaj dalej »

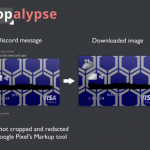

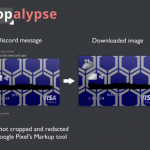

Jak widzicie w tweecie poniżej, podatność CVE-2023-21036 dotyka domyślnej appki do edycji zrzutów ekranowych – Markup: Luka została załatana niedawno (ryzyko: High). W czym problem? Jeśli nowy (np. ocenzurowany) obrazek jest mniejszy niż oryginał dzieje się “magia” The end result is that the image file is opened without the O_TRUNC flag, so that when…

Czytaj dalej »

Tytułowy GoAnywhere MFT reklamowany jest tak: Safeguard file transfers and meet all your IT security and compliance requirements using modern encryption technology and authentication methods. GoAnywhere provides enterprise-level security features to protect your files from internal and external risks and helps organizations and professionals alike comply with regulations, standards, and…

Czytaj dalej »

Google Project Zero w dość krótkim, ale i treściwym wpisie informuje: In late 2022 and early 2023, Project Zero reported eighteen 0-day vulnerabilities in Exynos Modems produced by Samsung Semiconductor. The four most severe of these eighteen vulnerabilities (CVE-2023-24033 and three other vulnerabilities that have yet to be assigned CVE-IDs)…

Czytaj dalej »

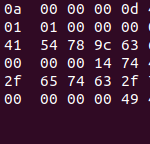

Całość okazała się być prosta jak… wykorzystanie luki w bibliotece ImageMagick, o której pisaliśmy niedawno (CVE-2022-44268). Luka polega na tym, że po uploadzie mniej więcej następującego pliku… … jeśli jest on przetwarzany po stronie serwerowej przez podatny ImageMagick, to wynikowy plik zawierał będzie zawartość /etc/passwd z serwera: When ImageMagick parses…

Czytaj dalej »

Niedawno wydana łatka została przygotowana dla praktycznie wszystkich wersji Windows (serwerowe – od Windows Server 2008 w górę oraz klienckie). Opis jest dość skąpy, poza wskazaniem że podatność jest krytyczna, eksploitacja nie wymaga uwierzytelnienia, oraz jest związana z fragmentacją IP: An attacker could send a low-level protocol error containing a…

Czytaj dalej »

Microsoft załatał właśnie podatność CVE-2023-23397, która opisana jest dość enigmatycznie: Microsoft Outlook Elevation of Privilege Vulnerability. Mniej enigmatyczne jest za to zagrożenie, które zostało oszacowane przez Microsoft jako krytyczne. Podatność jest obecnie aktywnie eksploitowana, a została zgłoszona przez ukraiński CERT. Dość zaskakujący i niepokojący jest następujący fragment opisu błędu. Ofiara…

Czytaj dalej »

Patrząc na obecne postępy w rozwoju sztucznej inteligencji, pojawienie się oszustw z tytułu wpisu było tylko formalnością. Jak donosi The Washington Post: Oszuści używają sztucznej inteligencji, aby brzmieć bardziej jak członkowie rodziny będący w niebezpieczeństwie. Ludzie się na to nabierają i tracą tysiące dolarów. Mężczyzna dzwoniący do Ruth Card brzmiał…

Czytaj dalej »

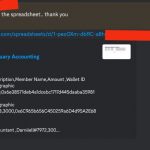

W “branży crypto” nie takie numery widziano, ale zobaczmy na przypadek PeopleDAO. Jak czytamy: Bad news: PeopleDAO Community Treasury on @safe has recently been exploited of 76 ETH (~$120,000) via social engineering during monthly reward payout on March 6th. Organizacja publikuje informację o osobach wspierających (contributors) i wypłatach dla nich…

Czytaj dalej »

Jeden z czytelników podzielił się z nami przypadkiem oszustwa: Pisze do Was żeby opisać nowy przypadek scamu, który szerzy się na warszawskim blabla. Po zarezerwowaniu przejazdu na whatsuppie kontaktuje się rzekomy kierowca o obcojęzycznym imieniu i podsyła… … podsyła takie coś (nota bene: raczej nie bez znaczenia jest kierunkowy +7): Coż…

Czytaj dalej »

Nie wszystkie scamy wykradają od nas jedynie dane osobowe lub pieniądze. Niektóre dają możliwość zarobienia ofierze na prowizji z bycia tzw. mułem finansowym. Jak czytamy na stronach Europolu: muł finansowy to osoba, która przekazuje pieniądze innej osobie (cyfrowo lub w gotówce), otrzymane od osoby trzeciej, za co uzyskuje prowizję. (…)…

Czytaj dalej »

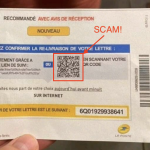

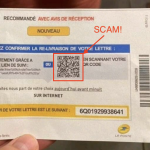

Jeden z francuskich specjalistów cyberbezpieczeństwa na swoim LinkedInie opublikował post nt. “innowacyjnej” metody phishingowej polegającej na otrzymaniu awiza, które wygląda jak oryginalne z ichniejszej poczty La Poste we Francji. Na dokumencie jest kod QR, który po kliknięciu kieruje do złośliwej strony, na której użytkownik ma podać dane karty bankowej w…

Czytaj dalej »

Snapchat posiada tzw. wyróżnione video: Snapchat has viral video feature callled spotlight Snapchat posiada też program bug bounty. A w programie bug bounty ktoś zgłosił następującą podatność: Delete anyone’s content spotlight remotely. Wykorzystanie podatności było rzeczywiście banalne, pod warunkiem że poświęciliśmy trochę czasu i spojrzeliśmy na żądanie HTTP zawierające następującego…

Czytaj dalej »