Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

BMC (Baseboard Management Controller) to mikrokontroler obecny często przy płytach głównych serwerów. Wykorzystując IPMI (Intelligent Platform Management Interface), pozwala na monitorowanie ich parametrów czy sterowanie nimi, zapewnia też zdalny dostęp. Jest zupełnie niezależny – posiada swój procesor, firmware oraz RAM. Można o nim myśleć po prostu jako o niezależnym, dedykowanym komputerze o…

Czytaj dalej »

Aktualizacja 2.10.2024. Hasło zostało już złamane, szczegóły niebawem :-) W ramach ostatniego konkursu nikt się nie zgłosił z prawidłową odpowiedzią. Do złamania było: 535be00fc31ff6612ee8fcc3d80aaf35ffb2c1e6487fac88bb81ab04a8ead089 No więc teraz finalnie osłabiona wersja konkursu (nagroda to 1000zł dla pierwszej osoby, która złamie hasło poniżej, w maksymalnym terminie do końca 14.10.2024). Nowe hasło konkursowe…

Czytaj dalej »

W cytowanym badaniu wystarczyło znać numer rejestracyjny samochodu (lub nr VIN). Następnie można było go zdalnie otworzyć, uruchomić, mieć dostęp do kamer (w wybranych modelach). Można było też mieć dostęp do fizycznej lokalizacji auta czy emaila / numeru telefonu właściciela. Fragment listy wskazanych przez badaczy podatnych modeli: Badacze stworzyli nawet…

Czytaj dalej »

D-Link wydał poprawione wersje firmware dla routerów COVR-X1870, DIR-X5460 oraz DIR-X4860, łącznie naprawiono 5 błędów, o poziomie krytycznym i wysokim Firma D-Link w oświadczeniu pisze: D-Link takes network security and user privacy very seriously. We have a dedicated task force and product management team on call to address evolving security issues and…

Czytaj dalej »

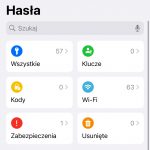

Całość jest ewolucją mechanizmu, który był wcześniej dostępny tutaj: Ustawienia -> Hasła. Obecnie różne “porozrzucane” po iOS funkcje zebrane są w jeden dość miły dla oka interface: Mamy tutaj: ~ms

Czytaj dalej »

Uff, w zasadzie cała treść znaleziska zmieściła się w tytule ;-) co w pewien sposób świadczy o poziomie bezpieczeństwa aplikacji webowych w 2024 roku… Dla jasności cała historia wyglądała tak: najpierw badacz otrzymał maila z Hertz z informacją o swoim raporcie. W tym przypadku adres w aplikacji webowej wyglądał mniej…

Czytaj dalej »

Badacze z firmy watchTowr początkowo chcieli zgłębić ataki na klienta protokołu WHOIS. Aby to zrobić, musieli jednak przekierować ruch na swój serwer. Ponieważ ataki MiTM nie wydały im się szczególnie ciekawe, to poświęcili cenę butelki wody w hotelu w Vegas ($20) na zakup nieodnowionej domeny, która była wykorzystywana przez serwer…

Czytaj dalej »

Po dwóch miesiącach od poprzednich problemów, które opisywaliśmy, GitLab wydał kolejne poprawione wersje, zarówno Community Edition, jak i Enterprise Edition, oznaczone numerami 17.3.2, 17.2.5 oraz 17.1.7. Podobnie jak poprzednio, najpoważniejszy błąd, oznaczony symbolem CVE-2024-6678, pozwala – w pewnych okolicznościach, które nie zostały sprecyzowane w ogłoszeniu na stronie GitLab – na zdalne wykonanie…

Czytaj dalej »

Backdoor Android.Vo1d infekuje TV boxy, pracujące na niezaktualizowanych, starych wersjach Androida. Atakujący mają zdalny dostęp do administratora / roota na przejętych TV boxach. Potencjalnie to oznacza dostęp do plików, możliwość instalowania appek, czy dalszą infiltrację sieci ofiary. Na razie nie wiadomo jaki jest sposób infekcji (wskazuje się oczywiste podatności w…

Czytaj dalej »

Wg tej relacji również zdjęcia w książce były wygenerowane przez sztuczną inteligencję. Książka została użyta do identyfikacji grzybów na przechadzce, a po spożyciu rodzina wylądowała w szpitalu z zatruciem. W szczególności w książce można znaleźć takie “kwiatki”: In conclusion, morels are delicious mushrooms which can be consumed from August to…

Czytaj dalej »

Ataki “bocznego kanału” (ang. side-channel) wykorzystują nieoczywiste poszlaki do eksploitacji systemu. Czytelnikom znane są pewnie metody ataków wykorzystujące pomiary zużycia prądu procesorów, czasu odpowiedzi aplikacji czy też wykonania poszczególnych niskopoziomowych operacji (np. kryptograficznych). Nieszablonowe techniki ataków typu side-channel opisywaliśmy już nie raz na sekuraku (polecamy ostatni artykuł o Yubikeyach). Tym…

Czytaj dalej »Uwaga na krytyczną podatność CVE-2024-36401. Luka umożliwia na zdalne wykonanie kodu / poleceń na serwerze i nie wymaga żadnego uwierzytelnienia Sam exploit jest prosty i polega w zasadzie na ustawieniu pewnego parametru w żądaniu HTTP GET lub POST, na wartość: exec(java.lang.Runtime.getRuntime(),’touch /tmp/success2′) A dokładniej wygląda to tak: Atakujący w powyższym…

Czytaj dalej »

TLDR: zostaliśmy patronem medialnym wydarzenia Cyberdojrzali. 25 września 2024 r. w Warszawie, w Hotelu Sofitel Warszawa Victoria. Wejście bezpłatne, ale ograniczona liczba miejsc. Zapisy i szczegóły tutaj. Organizator pisze o wydarzeniu w ten sposób: cyberzagrożenia stają się coraz bardziej powszechne i wyrafinowane. Zapewne coraz częściej zdarza się nam odebrać podejrzany…

Czytaj dalej »

Najpierw samo zdjęcie, o którym ostrzegano już jakiś czas temu: ❌ Kod QR na wierzchu jest fałszywy – tj. prowadzi do strony, która wykrada $$$✅ Ten pod spodem (zielony) jest prawdziwy. Jak się można domyślić, cała akcja miała miejsce w Wielkiej Brytanii, ale mieliśmy również tego typu przypadki w Polsce…

Czytaj dalej »Całkiem niedawno opisywaliśmy ciekawą podatność pozwalającą na przejęcie konta w WordPressie przez popularną wtyczkę LiteSpeed Cache. Niestety nie był to najlepszy czas dla developerów tego rozszerzenia, ponieważ bardziej szczegółowa analiza poprzedniej podatności doprowadziła do odkrycia nowej luki pozwalającej na przejęcie konta przez nieuwierzytelnionego atakującego. Podatność została szczegółowo opisana w serwisie…

Czytaj dalej »