VPNMentor donosi o wycieku około 9 GB danych należących do Decathlona Hiszpania. 9 GB, 123 miliony rekordów i dane takie jak: e-maile pracowników, niezaszyfrowane hasła pracowników, dość dokładne dane dotyczące zatrudnienia (nazwiska, adresy, telefony, poziom edukacji, kwalifikacje, …) . Jest też nieco informacji dotyczących klientów: Customer email and login information,…

Czytaj dalej »

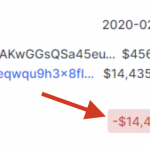

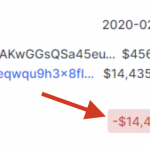

Wg tych relacji – chiński inwestor stracił około 200 milionów PLN (w kryptowalutach BTC / BCH). Oryginalny wątek tutaj, kopia tutaj. Z kolei nieco więcej analizy można zobaczyć w tym wątku: BREAKING 1M $BCH sim hack!! worth $30M from 1 single Chinese whale (he claimed lost $15M $BTC too) He's…

Czytaj dalej »

Pamiętacie takie zalecenia: co najmniej 8 znaków, małe i duże litery, minimum jeden znak specjalny i minimum jedna cyfra? To od dłuższego czasu przeżytek, czego kolejnym przykładem są rekomendacje FBI: Zamiast używać krótkiego złożonego hasła, które jest trudne do zapamiętania rozważcie raczej używanie jako hasła dłuższego “zdania” [passphrase]. Wystarczy tylko…

Czytaj dalej »

Wg. The Intercept dość niepokojące plany opisują niedawno wycieknięte dokumenty: According to leaked internal European Union documents, the EU could soon be creating a network of national police facial recognition databases. A report drawn up by the national police forces of 10 EU member states, led by Austria, calls for…

Czytaj dalej »

Trzeba przyznać, że i mnie zaskoczył pewien fakt: wydawałoby się dość niszowa przeglądarka Safari jest obecnie na #2 miejscu w globalnym rankingu popularności: (choć warto dodać, że sporą część udziału mają tu przeglądarki mobilne – iPhone-y). W każdym razie począwszy od 1. września 2020, Safari będzie uznawać za nieważne certyfikaty…

Czytaj dalej »

![Do pełna proszę. Zaraz, zaraz zapłacimy tylko okup ;-) [ransomware w dużej chorwackiej firmie paliwowej] Do pełna proszę. Zaraz, zaraz zapłacimy tylko okup ;-) [ransomware w dużej chorwackiej firmie paliwowej]](https://sekurak.pl/wp-content/uploads/2020/02/stacja-150x150.jpeg)

Chodzi o INA Group, a firma cały czas nie usunęła skutków ataku. Informacja na stronie mówi o ataku, skutkującym niedostępnością wybranych usług (paliwo na stacjach benzynowych można lać, stąd ;-) w tytule): The INA Group is under cyber-attack, which began around 10 pm on February 14, 2020, causing problems in…

Czytaj dalej »

![Ukradli Microsoftowi kilka domen. Ponoć można kraść dalej! #vulnz [subdomain takeover] Ukradli Microsoftowi kilka domen. Ponoć można kraść dalej! #vulnz [subdomain takeover]](https://sekurak.pl/wp-content/uploads/2020/02/msft-subdomain-list-150x150.png)

W dzisiejszym odcinku #vulnz kilka słów o problemie/podatności subdomain takeover. Jak sama nazwa wskazuje chodzi tutaj o przejęcie jakiejś poddomeny (niespodzianka ;). Wydaje się to dość trudne do zrealizowania, jednak wbrew pozorom czasem bywa naprawdę proste. Obecnie z problemem boryka się Microsoft, gdzie wiele domen zostało “przejętych” oraz serwowany jest różny, niezbyt…

Czytaj dalej »

Skondensowaną informację o incydencie (wraz zaleceniami) publikuje US CERT. Nie był to tym razem losowy ransomware jakich wiele (choć nie był również wyrafinowany – czytaj dalej). Najpierw na operatora rurociągu użyto ataku klasy spear phishing (stosowny link przesłany do ofiary) aby uzyskać dostęp w sieci IT. Następnie udało się przeskoczyć do…

Czytaj dalej »

Brian Krebs donosi o nowych faktach przesłanych przez Citriksa do wybranych osób. Napastnicy dostali się do wewnętrznej sieci, najprawdopodobniej zgadując hasło jednego lub większej liczby pracowników: attackers had intermittent access” to Citrix’s internal network between Oct. 13, 2018 and Mar. 8, 2019, and that there was no evidence that the…

Czytaj dalej »

Zacznijmy więc od świeżej podatności (z lutego tego roku) w microsoftowym SQL Server Reporting Services (SSRS). Cały czas sporo osób uważa, że problemy bezpieczeństwa deserializacji w .NET nie istnieją :) Otóż istnieją i są dość poważne, bo umożliwiają dostanie się na serwer poprzez deserializację danych przesłanych przez złego aktora napastnika. Poniżej…

Czytaj dalej »

Nasze całodzienne wydarzenie będzie jednym z największych (jeśli nie największym) wydarzeniem branży IT security w Polsce. Przez około 3 tygodnie bilety kupiło już ~600 osób, a mamy dla Was kolejne atrakcje: Nieco rozbudowana agenda (doszła nowa prezentacja o bezpieczeństwie aplikacji desktopowych) Michał Bentkowski do swojej prezentacji dołoży parę szczegółów jeszcze dymiącej…

Czytaj dalej »

Firma Clearsec wspomina o ofensywnej kampanii roboczej nazwaną “Fox Kitten“. Autorzy wskazują tutaj na Iran (choć wiadomo – przypisanie lokalizacji napastnikom bywa często…problematyczne), który ma na celu dostęp / przejęcie danych z z dość strategicznych obszarów: Though the campaign, the attackers succeeded in gaining access and persistent foothold in the…

Czytaj dalej »

Scenki były rysowane od zera – wg naszego scenariusza, cały pdf po dobrania w tym miejscu. Możecie go używać (wydrukować :) na cele prywatne lub wewnątrz firmy – ważne tylko żeby był w niezmienionej formie (w razie potrzeby można drukować tylko pojedyncze strony). Jeśli z kolei potrzebujecie jakiegoś wsparcia w…

Czytaj dalej »

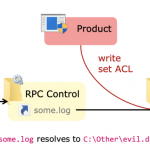

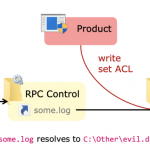

Dzisiejszy odcinek vulnz poświęcamy ~prostej eskalacji uprawnień do Administratora w systemach Windows. Zacznijmy od mechanizmu Service Tracing – jak sama nazwa wskazuje umożliwia to pewne debugowanie usług (i dla pewnych usług może być zrealizowane jako nieuprawniony użytkownik Windows). Aby całość skonfigurować po prostu ustawiamy pewne klucze wartości w rejestrze (ścieżka: HKLM\SOFTWARE\Microsoft\Tracing)….

Czytaj dalej »

Jeśli ktoś jeszcze nie miał styczności z U2F – polecam nadrobić zaległości. W skrócie – takie dwuczynnikowe uwierzytelnienie jest z jednej strony prostsze, z drugiej bezpieczniejsze od pewnych innych rozwiązań (np. Google Authenticatora): aby się uwierzytelnić nie potrzebujemy przepisywać kodu (który można ukraść), wystarczy tylko fizycznie kliknąć przycisk na odpowiednim…

Czytaj dalej »

![Do pełna proszę. Zaraz, zaraz zapłacimy tylko okup ;-) [ransomware w dużej chorwackiej firmie paliwowej] Do pełna proszę. Zaraz, zaraz zapłacimy tylko okup ;-) [ransomware w dużej chorwackiej firmie paliwowej]](https://sekurak.pl/wp-content/uploads/2020/02/stacja-150x150.jpeg)

![Ukradli Microsoftowi kilka domen. Ponoć można kraść dalej! #vulnz [subdomain takeover] Ukradli Microsoftowi kilka domen. Ponoć można kraść dalej! #vulnz [subdomain takeover]](https://sekurak.pl/wp-content/uploads/2020/02/msft-subdomain-list-150x150.png)