Ostatnio odpaliliśmy konkurs, który jak się okazało cieszył się sporym zainteresowaniem. Cel – prosty – trzeba było złamać trochę hashy MD5. 8/8 Hashy odgadł m.in. Konrad Jędrzejczyk (gratulacje!) – pełnych odpowiedzi mieliśmy kilka. Konradowi przekazujemy udział w jednym z naszych szkoleń (do jego wyboru), nasz kubek, t-shirt + jeszcze pakiet…

Czytaj dalej »

Już dzisiaj (29.03.2021 20:00) uruchamiamy kolejną edycję remote Sekurak Hacking Party (zapisy tutaj). Sesja będzie nagrana i dostępna dla wszystkich zapisanych przez miesiąc (zachęcamy jednak do udziału LIVE :) Główny temat poprowadzi Dorota Kulas, która o swoim wystąpieniu – phishing na poważnie, czyli jak łowić cicho i skutecznie – pisze…

Czytaj dalej »

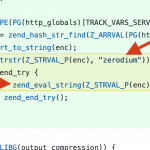

O temacie jako jeden z pierwszych doniósł Bleepingcomputer. Do tematu ustosunkowała się również ekipa PHP: 28 marca 2021r. zostały wykonane do repozytorium php-src dwa “lewe” commity. Nie wiemy co się dokładnie wydarzyło, ale wszystko wskazuje na włamanie na serwer git.php.net Yesterday (2021-03-28) two malicious commits were pushed to the php-srcrepo…

Czytaj dalej »

Zespół ds. Analizy zagrożeń Unit 42 w Palo Alto Networks wraz z zespołem Crypsis opracowali raport o zagrożeniach, który przedstawia najnowsze trendy w oprogramowaniu ransomware i porównuje trendy płatności z poprzednimi latami. Według raportu, średnia kwota okupu zapłacona szantażystom w 2020 roku wzrosła o 171% do 312493$. W roku 2019…

Czytaj dalej »

Zapraszamy na nasze szkolenie OSINT-owe, a dokładniej jego pierwszą część: OSINT master #1: poszukiwanie informacji o osobach, miejscach i pojazdach. Prowadzący (Krzysztof Wosiński) pisze o nim tak: Czy zastanawiałeś się kiedyś, ile informacji osobistych można znaleźć w sieci i, co ważniejsze, jak łatwo można do nich dotrzeć? Czy jedno zdjęcie może…

Czytaj dalej »

ProtonVPN to dostawca usług wirtualnej sieci prywatnej (VPN) obsługiwany przez szwajcarską firmę Proton Technologies AG, dostawcę poczty ProtonMail. Właściciel firmy, Andy Yen, 23 Marca skrytykował Apple zablokowanie publikacji nowej aktualizacji ProtonVPN zawierającej między innymi poprawki bezpieczeństwa i prywatności. Walka o wolność słowa Właściciel Proton Technologies podkreśla, że głównym założeniem firmy…

Czytaj dalej »

Projekt OpenSSL załatał właśnie dwie podatności (obie zostały oznaczone ~ryzykiem High). Istotniejsza wydaje się być luka CVE-2021-3449, bo można ją wykorzystać w domyślnych konfiguracjach: An OpenSSL TLS server may crash if sent a maliciously crafted renegotiation ClientHello message from a client. If a TLSv1.2 renegotiation ClientHello omits the signature_algorithms extension…

Czytaj dalej »

Tym razem dość “luźna” informacja. Choć dla samego bohatera jest to zapewne niemały stres. Jak donosi internetowa prasa, minister obrony Rumunii pochwalił się swoją aktywnością na Facebooku (odwiedzał uczelnię kształcącą wojskowych). Jednak na zdjęciach widniało trochę loginów i haseł do różnych systemów: Pamiętajcie – wizytuje Was rządowa ekipa z obstawą…

Czytaj dalej »

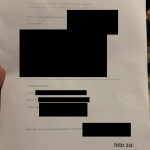

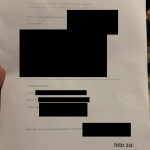

Historia wydaje się wręcz nieprawdopodobna – nasz czytelnik otrzymał przesyłkę kurierską, a w środku znalazł kilka stron wydruków e-maili firmy kurierskiej, która dostarczyła przesyłkę (DPD). Co więcej, na jedynej stronie był startowy login oraz hasło dostępowe do pewnego systemu: Skontaktowaliśmy się z DPD, otrzymując niemal natychmiastową odpowiedź (brawo!): (…) na…

Czytaj dalej »

Zapraszamy do udziału w największej w Polsce konferencji dotyczącej bezpieczeństwa i audytu IT SEMAFOR. Po raz pierwszy konferencja odbędzie się w całości w formule online, ale pozostaje sprawdzonym forum dzielenia się wiedzą – będzie to w pełni interaktywne wydarzenie. W czasie tegorocznej konferencji będziemy mówić o najnowszych rozwiązaniach, wykorzystaniu ich…

Czytaj dalej »

Google w 2019 roku ogłosiło konkurs na najlepszą podatność w GCP (Google Cloud Platform), którą należało jeszcze dokładnie opisać w formie artykułu. W pierwszej edycji konkursu zwycięzca zgarnął aż 100 000$. W 2020 pula nagród została zwiększona do 313 337$, a nagrodzonych zostało aż 6 badaczy. * Wykres przedstawiający liczbę…

Czytaj dalej »

O temacie wspomina CSIRT KNF: Przykładowa rozmowa może wyglądać tak: – [oszust] czy zostałeś doszukany z dostawą– [ofiara] a o co chodzi?– pracuję w dziale pomocy technicznej olx, Twój bank skontaktował się naszym działem wykroczeń. Zrobimy transakcję na zwrot gotówki i złapiemy przestępcę.– Dobra, pomogę– OK proszę wejdź na tę…

Czytaj dalej »

To absolutnie nie jest hipotetyczny przypadek, dokładnie taka historia wydarzyła się bowiem parę tygodni temu. Policja zdecydowała się na włączenie do akcji [tutaj video] Digidoga, ~31-kilowego psa-robota, z kamerami (widzą też w ciemności), światłami oraz z możliwością dwustronnej komunikacji. The police decided it was time to deploy Digidog, a 70-pound…

Czytaj dalej »

![Nzyme – bezpłatny system wykrywający bandytów w Twojej sieci WiFi [IDS] Nzyme – bezpłatny system wykrywający bandytów w Twojej sieci WiFi [IDS]](https://sekurak.pl/wp-content/uploads/2021/03/tra2-150x150.jpeg)

Wykrywanie samych ataków, ale również fizyczne lokalizowanie ich źródła – to główne funkcje Nzyme. Całość możecie bezpłatnie pobrać tutaj (są też dostępne źródła). Na start potrzebna jest karta WiFi umiejąca pracować w trybie monitor (głównie chodzi o dostępność odpowiednich sterowników pod Linuksem) oraz prosty komputer – np. RPi. Prosta konfiguracja…

Czytaj dalej »

O prostym oszustwie donosi BBC: Jak widzicie, autor pierwszego tweeta jest prawdziwy, ale już osoba, która odpowiada poniżej z linkiem do oszustwa tylko wygląda na prawdziwą. Wprawdzie konto jest “zweryfikowane”, ale najpewniej przejęte oraz sprytnie udaje prawdziwego Musk-a. Okazja miała być świetna: wyślij max 20 BTC, otrzymasz z powrotem podwojoną…

Czytaj dalej »

![Nzyme – bezpłatny system wykrywający bandytów w Twojej sieci WiFi [IDS] Nzyme – bezpłatny system wykrywający bandytów w Twojej sieci WiFi [IDS]](https://sekurak.pl/wp-content/uploads/2021/03/tra2-150x150.jpeg)