Jednym z mniej popularnych, lecz ciągle żywych zagrożeń czyhających na zwykłych użytkowników, jest złośliwe oprogramowanie wykorzystujące moc obliczeniową naszego urządzenia do kopania kryptowalut. Ekipa stojąca za antywirusem Norton wpadła jednak na dość nietypowy pomysł – dodanie funkcji kopania kryptowalut: Nowa funkcja ma za zadanie uchronić użytkowników, którzy, chcąc uruchomić oprogramowanie…

Czytaj dalej »

JBS to brazylijskie przedsiębiorstwo z siedzibą w São Paulo zajmujące się produkcją i przetwarzaniem mięsa. Firma jest największym producentem drobiu na świecie, a także największym światowym przedsiębiorstwem pod względem przetwarzania i eksportu wołowiny oraz jagnięciny, przetwarzania skór i trzecim co do wielkości producentem wieprzowiny w Stanach Zjednoczonych: Według oświadczenia firmy…

Czytaj dalej »

Niedawno uruchomiliśmy szkolenie: Dlaczego hackowanie aplikacji webowych jest proste? (i jak temu zapobiec), na które zapisało się aż 8000 osób (!) Teraz czas na kontynuację :) Tym razem wystąpi Michał Bentkowski, który o swojej części kursu pisze tak: W poprzedniej odsłonie „Dlaczego hakowanie aplikacji webowych jest proste” poznaliśmy szereg błędów…

Czytaj dalej »

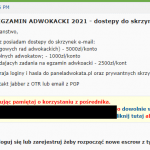

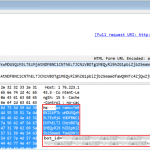

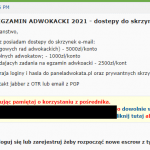

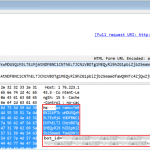

Oryginalne ogłoszenie pokazało się (i cały czas widnieje) na jednym z polskich forów: Wspominany paneladwokata wyglądał jeszcze jakiś czas temu tak: Obecnie tak: Czy rzeczywiście doszło do włamania? Tego na razie nie wiemy. Z ciekawostek ma tym samym adresie IP działało trochę innych, ciekawych serwisów – np.: rejestradwokatow[.]pl – które…

Czytaj dalej »

Tutaj relacja o „fałszywej rachmistrzyni” która okradła seniorkę na 4000 zł: Udało się jej przekonać 78-letnią mieszkankę, aby wpuściła ją do mieszkania. Prosząc jednocześnie o szklankę wody. Kiedy seniorka poszła do kuchni, ta dokonała kradzieży pieniędzy w kwocie 4 tysięcy złotych. Z kolei co dopiero podobny scenariusz rozegrał się w…

Czytaj dalej »

O akcji donosi TVP Kielce: Radosław Sz., 42-letni pracownik, banku miał w zakresie swoich obowiązków dbać o bezpieczeństwo danych przechowywanych w systemach banku. (…) . Wykorzystywał swoje uprawnienia i wiedzę, aby po przejęciu transzy pieniędzy, kasować z systemów ślady transakcji, tak by w pierwszej chwili nie zostały zauważone. W ten…

Czytaj dalej »

Amerykański Departament Bezpieczeństwa Wewnętrznego (DHS) ogłosił nowe wymagania dotyczące cyberbezpieczeństwa rurociągów: Nowa dyrektywa nakłada na właścicieli i operatorów rurociągów o znaczeniu strategicznym obowiązek zgłaszania wszelkich stwierdzonych oraz potencjalnych incydentów bezpieczeństwa do Agencji ds. Cyberbezpieczeństwa i Infrastruktury (CISA). Aby usprawnić cały proces, właściciele rurociągów będą musieli wyznaczyć koordynatorów ds. cyberbezpieczeństwa, dostępnych…

Czytaj dalej »

Każdy z pewnością słyszał o głośnym ataku na podmioty rządowe Stanów Zjednoczonych dokonanym przez „tylną furtkę” w oprogramowaniu SolarWinds. Wśród jego ofiar możemy znaleźć również firmy zajmujące się cyberbezpieczeństwem, takie jak np. FireEye czy Malwarebytes. 27 maja firma Microsoft opublikowała szczegółowy raport dotyczący nowej kampanii tej samej grupy: Według MS…

Czytaj dalej »

Naprawdę innowacyjna akcja organizowana przez polską Policję, a mająca na celu uświadomienie seniorów o grożących im oszustwach. Podawanych jest tutaj kilka scenariuszy, w trakcie których przestępcy podszywają się pod: Funkcjonariuszy Policji, Prokuratury, Centralnego Biura Śledczego Udając, że ktoś próbuje się włamać na konto bankowe, a jedyna szansa aby się uchronić to…

Czytaj dalej »

Fujitsū to japońskie przedsiębiorstwo z siedzibą w Tokio, specjalizujące się w usługach informatycznych oraz produkcji komputerów (superkomputerów, komputerów osobistych, serwerów, telekomunikacji i usługach). Firma zatrudnia około 140 tysięcy pracowników w ponad 100 państwach. Tak prezentuje się jej siedziba: ProjectWEB to platforma w modelu SaaS (oprogramowania jako usługi), która wspiera zarządzanie…

Czytaj dalej »

… legalną farmę koparek Bitcoina. No nie tak do końca legalną, bo okazało się że właściciele kradli energię elektryczną. Jak namierzono instalację? Brytyjska Policja otrzymała doniesienia, że dużo osób kręci się dookoła budynku, znajdującego się nieco na uboczu. Dodatkowo dron potwierdził znaczną ilość ciepła wydobywającego się z dachu. Zatem może…

Czytaj dalej »

Zainteresowanych tematem odsyłam do tego dość rozbudowanego opracowania od Bellingcat. W skrócie problem wygląda tak: personel obsługujący bunkry, w których znajduje się broń jądrowa musi znać rozmaite procedury, umieć reagować na alarmy czy potrafić znać pewne ograniczenia w bezpieczeństwie całości (np. zazwyczaj kamery nie pokrywają absolutnie każdego centymetra kwadratowego instalacji)….

Czytaj dalej »

Wg doniesień Bloomberga, CNA Financial – jedna z największych firm ubezpieczeniowych w USA, zapłaciła okup w wysokości $40 000 000. W marcu tego roku firma informowała o „hacku” swojej infrastruktury IT. Początkowy okup miał wynosić $60 milionów, ale udało się całość znegocjować o około 30%. Przy okazji warto wspomnieć ostatni…

Czytaj dalej »

W mediach związanych z cybersecurity obecnie gorący temat stanowi ransomware. Oczywiście analiza tego problemu jest jak najbardziej potrzebna, jednak ataki na znane korporacje i milionowe kwoty okupu przyćmiewają zagrożenia czyhające na szarego Kowalskiego. W tym artykule omówimy rodzaj złośliwego oprogramowania, jakim jest infostealer, na przykładzie serwisu Raccoon Stealer spróbujemy oszacować…

Czytaj dalej »

Rosja to kraj o rozwiniętym potencjale cyberofensywnym, a żywym tego dowodem może być chociażby najgłośniejszy atak 2020 roku dokonany przez backdoor w oprogramowaniu SolarWinds. Warto pamiętać, że będąc „agresorem”, prędzej czy później będziemy musieli liczyć się z jakąś formą odpowiedzi, w myśl zasady: “„Oko za oko, ząb za ząb”. Rosja…

Czytaj dalej »