Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Kiedy? 26.06.2020r, 20:00 -> ~23:00 Gdzie? https://www.youtube.com/watch?v=HPhXze8BpOc (pod tym linkiem będzie również nagranie, można też dołączyć na chwilę; nie ma limitu uczestników – nie zapomnijcie podesłać linku znajomym :-). Pod tym linkiem możecie sobie ustawić przypomnienie o wydarzeniu. Agenda? (patrz na film + opis na koniec tego postu). Koszt? Bezpłatnie….

Czytaj dalej »

Można by odnieść wrażenie, że ostatnio wszystkie nowinki technologiczne przeniosły się na grunt medyczny, a tymczasem narzędzia pentesterskie także ewoluują. Na rynku pojawił się niedawno Key Croc (https://shop.hak5.org/products/key-croc), nowy gadżet od Hak5 – tych samych, od których pochodzi chociażby Rubber Ducky, opisywane już jakiś czas temu na Sekuraku. Czym jest…

Czytaj dalej »

Kilka dni temu zostało wydane narzędzie Runtime Mobile Security (RMS), wspomagające testy bezpieczeństwa aplikacji mobilnych na Androida. Lista jego funkcjonalności: Możliwość śledzenia wywoływania metod Javy, Możliwość podpinania się pod wykonywane metody Javy, Logowanie argumentów i zwracanych wartości, Wykonywanie własnego kodu JS, Śledzenie nowych klas, załadowanych przez aplikacje. Narzędzie opiera się…

Czytaj dalej »

Niedawno uruchomiliśmy nasz kanał na YouTubie (sekurak.tv), gdzie jest cały czas dostępnych kilka świeżych materiałów. Co więcej – kolejne nasze LIVE streamy będą archiwizowane właśnie tam. Jak nie przegapić kolejnych wydarzeń? W tym miejscu będziemy na bieżąco aktualizować informację o nadchodzących wydarzeniach. Co z tym hackowaniem Windows? Grzesiek Tworek (m.in….

Czytaj dalej »

Nasze całodzienne wydarzenie będzie jednym z największych (jeśli nie największym) wydarzeniem branży IT security w Polsce. Przez około 3 tygodnie bilety kupiło już ~600 osób, a mamy dla Was kolejne atrakcje: Nieco rozbudowana agenda (doszła nowa prezentacja o bezpieczeństwie aplikacji desktopowych) Michał Bentkowski do swojej prezentacji dołoży parę szczegółów jeszcze dymiącej…

Czytaj dalej »

W zeszłym roku zorganizowaliśmy całodniowe wydarzenie związane z bezpieczeństwem (pojawiło się aż 1300 osób!). Krótka relacja filmowa tutaj, dłuższa – w tym miejscu; Po archiwalne prezentacje można sięgnąć tutaj. Cały event podsumował trafnie jeden z uczestników: Merytorycznie, widowiskowo, bez sztampy Kolejna, całodniowa edycja MEGA sekurak hacking party, odbywa się 16 marca 2020 roku w Krakowie. Podobnie jak w poprzednim…

Czytaj dalej »

Właśnie udostępniono Kali Linux w wersji 2019.4. Z ciekawych nowych elementów dostępny jest tryb tajniaka ;) Uzasadnienie tego jest takie: siedzisz dajmy na to w pociągu* i pentestujesz. Przechodzący korytarzem spoglądają z zaciekawieniem na smoka, którego masz na pulpicie. W skrócie – niepotrzebne zwracasz na siebie uwagę. Teraz wystarczy przełączyć…

Czytaj dalej »

Tutaj krótka relacja w temacie ogłoszenia oferującego ~100 000 USD za hackowanie stosownych celów. A cele te są polityczne: The idea is to pay other hackers who carry out politically motivated hacks against companies that could lead to the disclosure of documents in the public interest. I’m not trying to…

Czytaj dalej »

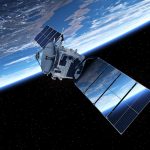

Osoby które czytują sekuraka mają już przeczucie o jaką branżę chodzi – tak to wojsko USA (Air Force). Eksperyment z pewnymi systemami F-15 na tegorocznym Defconie się powiódł, a na przyszły rok szykuje się prawdziwa niespodzianka. W scope będzie sam satelita ale również infrastruktura naziemna: While sending elite hackers after…

Czytaj dalej »Jeśli macie jakieś 5 minut wolnego czasu polecam oglądnąć krótki film poniżej. Pozyskanie numeru telefonu do działu Project Managerów konkretnego produktu, nauka project managerki narzędzi tar oraz gz (jakoś trzeba było spakować te kody źródłowe). Na koniec krok od wpadki…ale nie będziemy spoilerować: –ms

Czytaj dalej »Gra Squally z dostępna jest na Steamie. Twórcy reklamują swoje dzieło tak: Squally is a 2D puzzle RPG game where you hack to progress — WITHOUT boring lessons, lectures, nor the need for prior experience. Instead, Squally teaches hacking through fun engaging puzzles where learning is a by-product. Opinie są…

Czytaj dalej »To wszystko na naszym wydarzeniu – MEGA sekurak hacking party. Mega – bo tym razem występujemy w sali koncertowej, a zapisanych jest już blisko 1000 osób! Po wydarzeniu będziecie wiedzieć żeby nie pożyczać kabli USB do ładowania telefonu, nie używać klawiatur bezprzewodowych (z małymi wyjątkami), od razu sprawdzicie czy w Waszych…

Czytaj dalej »O Shodanie i podobnych narzędziach pisaliśmy nie raz. Tym razem ktoś namierzył urządzenia znanej firmy produkującej m.in, sprzęt kontrolujący temperaturę – dostępne w Internecie. Interfejs przeglądarkowy + brak haseł (dla takich przypadków widzicie zrzuty ekranowe poniżej) lub domyślne hasła admina: nie wygląda to dobrze. W ramach demo, autorzy badania pokazali…

Czytaj dalej »Akcja dzieje się na Węgrzech. Oskarżony najpierw zgłosił “poważną podatność” w stronie webowej największego węgierskiego operatora telekomunikacyjnego, po czym zgłosił ją do firmy. Z jednej strony firma zaprosiła go na spotkanie z wizją dalszej współpracy, ale sam hacker na miejscu miał wrażenie że nikomu nie zależy na załataniu dziur. W…

Czytaj dalej »Dwóch panów, pracujących na “rynkach finansowych” postanowiło zrealizować nietypowy biznes. Z pomocą ukraińskich kolegów posiadających odpowiednie umiejętności “hackerskie”, uzyskiwali dostęp do informacji które dopiero w przyszłości miały być ujawnione do publicznej wiadomości. Chodziło tu głównie o wyniki finansowe spółek giełdowych. Jeśli wyniki są super – kupujemy akcje, jeśli słabe –…

Czytaj dalej »