Krótki wakacyjny konkurs :-) PS10 złamanych hashy to już bardzo dobry wynik :-) Osoby, które złamią 6 lub więcej hashy dostaną od nas małą nagrodę pocieszenia. ~ms

Czytaj dalej »

Tym razem mamy podatność klasy buffer overflow, która może być wykorzystana bez uwierzytelnienia / zdalnie: FortiOS/FortiProxy – Proxy mode with deep inspection – Stack-based buffer overflow Po tym krótkim opisie mniej więcej widać gdzie jest problem. Atakujący wysyła odpowiednią (złośliwą) komunikację, jest ona analizowana przez urządzenie, co powoduje… wykonanie kodu…

Czytaj dalej »

Talos opisuje właśnie kampanię, która trwa już od dłuższego czasu a przypisywana jest białoruskiej grupie APT. Całość nie jest specjalnie wyrafinowana, bo polega na dystrybucji maili phishingowych zawierających pliki ppt bądź xls. Zawierają one oczywiście złośliwy dodatek, czyli najczęściej makro. Jak wygląda taki plik? Talos jako przykład podaje podpuchę na…

Czytaj dalej »

Wakacje już w pełni, ale my nie zwalniamy tempa. Przygotowaliśmy coś specjalnego co powinno zainteresować przede wszystkim programistów, devopsów, pentesterów czy po prostu osoby zainteresowane tematyką bezpieczeństwa aplikacji webowych. Jeżeli chciałbyś całościowo zrozumieć zagadnienie bezpieczeństwa aplikacji webowych, a do tego trochę zaoszczędzić to ten wpis jest właśnie dla Ciebie 😊…

Czytaj dalej »

TL;DR – Profil FB jednego z prezenterów Radio ESKA S.A. został zhackowany? Bynajmniej. Przestępcy dokonali sprytnej kopii profilu oraz zabezpieczyli się dodatkowymi profilami – słupami chwalącymi się zyskami – uważajcie. Piotr – jeden z naszych czytelników powiadomił nas o dziwnym zachowaniu Filipa Rudego Rudanacja Antonowicza na swoim profilu autorskim na…

Czytaj dalej »

O problemie donosi miasto Kraków. Jak widać jest tutaj mowa o oszustwie i rekomendacji nieskanowania kodów QR umieszczonych na parkomatach. Najprawdopodobniej link prowadzi do lewej bramki płatności, a uiszczenie tam opłaty spowoduje: uszczuplenie naszego konta i dodatkowy mandat (bo nie zapłaciliśmy przecież za parking). W gorszej sytuacji, ktoś może spróbować…

Czytaj dalej »

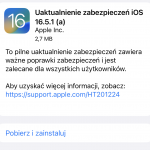

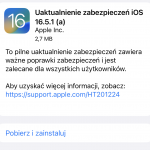

Kilka dni temu pojawiała się awaryjna aktualizacja iOS (iOS 16.5.1 (a)), korygująca podatność wykorzystywaną w realnych atakach. Niedługo potem zniknęła możliwość aktualizacji – okazało się, że przestały poprawnie działać niektóre serwisy (np. Facebook). Obecnie dostępna jest łatka iOS 16.5.1 (c) Gdzie się podziała wersja (b) ? Niektórzy komentują to kąśliwie:…

Czytaj dalej »

Badacze z PaloAlto Unit42 opisują następującą kampanię: 1. Na początek “jeden z polskich dyplomatów pracujących w MSZ” przesłał do różnych ambasad propozycję sprzedaży swojego samochodu w Kijowie (plik: BMW 5 for sale in Kyiv – 2023.docx). Plik zawierał prawdziwe ogłoszenie, bez żadnego malware. 2. W międzyczasie w pewien sposób (nie…

Czytaj dalej »

Usługa dostępna była już nieco wcześniej, ale dopiero teraz wydano appkę windowsową, która umożliwia wygodne korzystanie z ProtonDrive właśnie pod Windowsem (niedługo również ma być wydana appka na MacOS). Twórcy ProtonMail o swoim nowym produkcie piszą tak: End-to-end encryption ensures that no one, not even us, can access your files….

Czytaj dalej »

Michał opisuje swoją historię na FB: Taka sytuacja wakacyjna. Rezerwuję noclegi przeważnie przez booking, bo najłatwiej mi tam coś znaleźć. Niektóre wyjazdy to wiele różnych miejsc, część płaci się od razu, część po przyjeździe, część nie wiadomo za bardzo kiedy – łatwo się w tym pogubić. Sporo różnych maili przychodzi…

Czytaj dalej »

W tej notce Microsoft ostrzega w sposób następujący: Microsoft is investigating reports of a series of remote code execution vulnerabilities impacting Windows and Office products. Microsoft is aware of targeted attacks that attempt to exploit these vulnerabilities by using specially-crafted Microsoft Office documents. An attacker could create a specially crafted…

Czytaj dalej »

TL;DR – Dostajesz e-mail z przykładowymi danymi które wyglądają na wycieknięte. Co robisz? Nasz Czytelnik zachował zimną krew. Poniżej nasza analiza wskazująca na ciekawy rodzaj scamu. Jeden z naszych Czytelników – Marcin, otrzymał e-mail z którego wynikało, że firma ResearchReach[.]co oferuje mu możliwość zakupu “bazy klientów” wydarzenia “KSC Forum 2023”….

Czytaj dalej »

Sprawę dość detalicznie opisuje TVN, więc z naszej strony tylko telegraficzny skrót całej akcji: Byłem bardzo zdziwiony, kiedy po zalogowaniu się do banku, zobaczyłem zajęcie komornicze. Szybko namierzyłem numer telefonu tego komornika. Dowiedziałem się, że w zeszłym roku podpisałem umowę o dostawę prądu w Chorzowie. Po dalszej analizie, TVN wskazuje,…

Czytaj dalej »

Podatność CVE-2023-37450 umożliwia wykonanie wrogiego kodu na telefonie, po zaledwie odwiedzeniu odpowiednio spreparowanej przez atakującego strony. Warto też wskazać tę adnotację: Apple is aware of a report that this issue may have been actively exploited. W każdym razie łatajcie się do wersji: iOS 16.5.1 (a) / iPadOS 16.5.1 (a) ~ms

Czytaj dalej »

Wygląda na to, że opisywana tu obecna kampania jest inna niż wszystkie, warto więc nieco głębiej przyjrzeć się tematowi. Temat niezależnie opisuje KNF oraz CERT Orange. 1. Zaczyna się od SMSa informującego o rzekomej aktualizacji appki IKO. W SMSie znajduje się stosowny link – kierujący do strony (adres: hxxps://ipk0-pl[.]online/) gdzie…

Czytaj dalej »