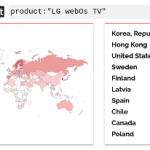

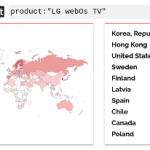

Bitdefender opisuje całą serię podatności w LG WebOS. jednej strony wymaga to aby telewizor był udostępniony do Internetu, z drugiej strony badacze pokazali blisko 90000 telewizorów LG udostępnionych do netu… Jak widać poniżej, również w Polsce są fani wystawiania TV do internetu… Przechodząc do szczegółów, pierwsza podatność umożliwia stworzenie uprzywilejowanego…

Czytaj dalej »

Przyszłość rynku open source, konteneryzacja, data engineering i najnowsze trendy w bezpieczeństwie oprogramowania – to główne tematy 13. Edycji Open Source Day, która odbędzie się 18 kwietnia w Warszawie. Organizatorem konferencji jest Linux Polska – lider otwartych technologii na polskim rynku. Rejestracja na wydarzenie jest już otwarta. Już 18 kwietnia…

Czytaj dalej »

![[Nowość] Skoro działa, to lepiej nie dotykać? Obalamy mity dotyczące infrastruktury klucza publicznego (PKI) [Nowość] Skoro działa, to lepiej nie dotykać? Obalamy mity dotyczące infrastruktury klucza publicznego (PKI)](https://sekurak.pl/wp-content/uploads/2018/11/shp22-150x150.jpeg)

Skoro działa, to lepiej nie dotykać! Magiczne zdanie często wypowiadane przez administratorów. Szczególnie dotyczy to obszarów, do których admini nie chcą się nawet zbliżać. Jednym z takich obszarów jest Infrastruktura klucza publicznego (PKI). Windowsowe PKI ma swoją specyfikę, wynikającą z automatyzacji sprawiającej, że nawet dobrzy fachowcy od PKI w Internecie mogą okazać się…

Czytaj dalej »

Jeśli jesteście właścicielami starszego modelu urządzenia typu NAS firmy D-Link, przeczytajcie koniecznie – nie mamy dla Was dobrych wiadomości. Nowy użytkownik GitHuba netsecfish (konto założone dwa tygodnie temu, posiadające jednego obserwującego oraz trzy publiczne repozytoria) udostępnił informację o podatności dotykającej wielu starszych urządzeń D-Linka z linii dysków sieciowych. Luka sklasyfikowana…

Czytaj dalej »

Developerzy GrapheneOS już w styczniu poinformowali opinię publiczną, że zgłosili do Google podatności w firmware Pixela. Ogłosili też, że podobne zgłoszenia zostaną wysłane odnośnie telefonów firmy Samsung. Google w swoim biuletynie informacyjnym dodał informację, że niektóre z tych podatności mogą być aktywnie wykorzystywane, jednak na niewielką skalę. O co chodzi?…

Czytaj dalej »

Niedawno pisaliśmy o tym, jak wykorzystanie niebezpiecznych mechanizmów serializacji może być metodą ataku na developerów. Tym razem przedstawiamy research przeprowadzony przez WIZ, który korzystając z podobnych mechanizmów umożliwia atak na infrastrukturę usługi AI-as-a-Service. AaaS jest kuszącym rozwiązaniem w dobie AI ze względu na spore wymagania sprzętowe. Skorzystanie z rozwiązań chmurowych…

Czytaj dalej »

Można zaryzykować pewnie stwierdzenie, że każdej większej firmie zdarzył się lub zdarzy wyciek danych i tak oto do listy firm, które mają to już za sobą można dopisać firmę ubezpieczeniową Prudential. Okazuje się, że w lutym doszło do wycieku ponad 36 000 poufnych informacji. Dokładnie zdarzenie wykryto 5 lutego i…

Czytaj dalej »

Wazuh to jeden z najpopularniejszych systemów SIEM, który jest dostępny za darmo. Działa na wielu platformach i składa się z agenta, serwera i konsoli. Agent zbiera logi i powiadomienia o incydentach, serwer je przetwarza i podejmuje działania. Na dodatek wszystko może być zaprezentowane w przyjaznym interfejsie opartym o ElasticStack. Szkolenie…

Czytaj dalej »

Tym razem zacznijmy od przykładu praktycznego. Jak to jest możliwe? Wszystko za sprawą nowej techniki Kobold letters, która bazuje na e-mailu przygotowanym w formacie HTML i sprytnym użyciu styli. W trakcie forwardowania e-maili klienci poczty (Thunderbird / Outlook) dodają pewne tagi, co powoduje “zaburzenie” struktury emaila, stąd finalnie nie działa…

Czytaj dalej »

Portswigger to producent chyba najbardziej znanego narzędzia do testowania bezpieczeństwa aplikacji webowych – Burp Suite. Za to znalezisko wypłacono $5000 w ramach bug bounty. Co my tu mamy? Opis zaczyna się dość nietypowo: Nie zamierzałem tego zgłaszać, myślałem, że to laboratorium [do ćwiczenia podatności webowych], ale po mojej pierwszej analizie…

Czytaj dalej »

OWASP ostrzega swoich członków przed możliwym wyciekiem danych – zagrożone są osoby, które należały do organizacji pomiędzy 2006 a 2014 rokiem i w tym czasie dostarczyły swoje CV. Organizacja OWASP miała świadomość, że doszło do wycieku ze starego serwera wiki od lutego, ale poinformowali o nim dopiero w piątek 29…

Czytaj dalej »

Zapraszamy Was na trzeci odcinek MSHP Express, czyli zapowiedzi prelegentów na majowe Mega Sekurak Hacking Party. W trzecim odcinku prezentujemy Karola Szafrańskiego, który podczas MSHP opowie o bezpieczeństwie usług związanych z SSH. Bilety na imprezę możecie kupić tutaj: https://sklep.securitum.pl/mshp-maj-2024 Więcej informacji o samym wydarzeniu znajdziecie również na stronie hackingparty.pl~Łukasz Łopuszański

Czytaj dalej »

Czy Twoi pracownicy odporni są na proste tricki hackerskie? Czym jest ransomware / jak dostaje się do firm i jak się przed tym chronić? Czy da się w prosty sposób sklonować głos szefa? Jakie hasła nie są odporne na złamanie? Jak skutecznie zabezpieczyć Twoje konta w systemach firmowych/prywatnych? Jak sprawdzić…

Czytaj dalej »

Sprawa jest rozwojowa, a jeśli ktoś chce przejść od razu do oryginalnego zgłoszenia problemu – zapraszam tutaj. Backdoor pojawił się w wersjach 5.6.0 and 5.6.1 (xz-utils) i występuje w oficjalnych archiwach .tgz narzędzia (nie ma go w kodzie w repozytorium GitHub). Obecnie wersja 5.6.1 jest najnowsza, a 5.6.0 została wypuszczona nieco…

Czytaj dalej »

APT28 gościło na naszych łamach wielokrotnie. Grupa APT znana pod pseudonimem Forest Blizzard oraz ITG05 (nazwa nadana przez IBM X-Force) to grupa hakerska związana z Kremlem, działająca przy Głównym Zarządzie Wywiadowczym (GRU). Odejście od poprzedniej nazwy “Fancy Bear” w nazwie wydaje się dobrym zagraniem marketingowym umniejszającym legendę przestępców. Tym razem…

Czytaj dalej »

![[Nowość] Skoro działa, to lepiej nie dotykać? Obalamy mity dotyczące infrastruktury klucza publicznego (PKI) [Nowość] Skoro działa, to lepiej nie dotykać? Obalamy mity dotyczące infrastruktury klucza publicznego (PKI)](https://sekurak.pl/wp-content/uploads/2018/11/shp22-150x150.jpeg)