Zaczęło się od zgłoszenia przejętego urządzenia – na początku 2024 roku. Niedługo później udało się namierzyć kolejne ofiary – wszystkie będące sieciami rządowymi na całym świecie Na obecnym etapie Cisco nie do końca wie jaki jest/był sposób wejścia do sieci przez atakujących… Próby odtworzenia całej ścieżki ataku trwają. W trakcie…

Czytaj dalej »

McAfee na swoim blogu opisuje nowy wariant RedLine stealera. Tym razem złośliwe oprogramowanie celuje w graczy, a dodatkowo wykorzystuje parę ciekawych sztuczek. Malware udaje Cheat Engine, czyli oprogramowanie do wprowadzania różnego rodzaju modyfikacji w grach poprzez zmianę zawartości pamięci. Pierwsze co zwraca uwagę, to ciekawy zabieg socjotechniczny wykorzystywany do rozprzestrzeniania się. Podczas…

Czytaj dalej »

Takiej akcji w Polsce jeszcze chyba nie było. Jak informują głównie lokalne media: Ktoś włamał się do systemu zarządzania Strefy Płatnego Parkowania i zmienił numer konta bankowego do wnoszenia opłaty dodatkowej – chodzi o numer konta bankowego do wnoszenia opłaty dodatkowej, który widnieje na papierowym zawiadomieniu wkładanego przez kontrolerów za…

Czytaj dalej »

Nie ma dziś chyba programisty, który nie słyszał o projekcie Mozilla Foundation, języku programowania Rust, który zdobywa serca kolejnych developerów. Język ten dorobił się sporej grupy fanów, a dzięki cechom takim jak memory safety oraz type safety trafił do kernela systemu Linuks. Cechy te utrudniają programistom pisanie kodu, który mógłby…

Czytaj dalej »

TLDR: na PLNOG będziemy mieć prezentację o hackowaniu IoT :-) A z kodem: SEKURAK15 jest 15% offu: https://eventory.cc/event/plnog-32/tickets Już 13-14 maja w krakowskim hotelu Galaxy odbędzie się trzydziesta druga edycja konferencji PLNOG. Zapraszamy do udziału w wydarzeniu, podczas którego nie zabraknie merytorycznych wykładów najlepszych specjalistów z branży IT oraz ICT,…

Czytaj dalej »

AI na dobre zagościło w zestawie narzędzi wspierających współczesnych pracowników. Boom na tę technologię nie ominął też samego IT, gdzie co rusz słychać głosy i reklamy nowych produktów opartych o duże modele językowe (ang. LLM). Są takie, które pozwalają pisać kod na podstawie opisu funkcjonalności, dokonywać transkrypcji tekstu mówionego czy…

Czytaj dalej »

Jeśli ktoś pasjonuje się cyberbezpieczeństwem, najpewniej słyszał o MITRE. CVE, czy program ATT&CK – za nimi właśnie stoi wspomniana korporacja. Co się wydarzyło? MITRE relacjonuje akcję niemal na jednym wydechu: ❌ Atakujący użyli dwóch podatności 0day w systemie VPN Ivanti (patrz też: zhackowana amerykańska agencja odpowiedzialna za cyberbezpieczeństwo (CISA). Zaatakowali…

Czytaj dalej »

Nexperia – chińska firma produkująca półprzewodniki ujawniła, że stała się ofiarą ataku ransomware, co odkryto w marcu tego roku. O ataku najpierw poinformowała grupa Dunghill Leak, umieszczając Nexperie na swojej stronie w Darknecie jako najnowszą ofiarę. Oprócz samej informacji, jako dowód zamieszczono szereg skradzionych poufnych dokumentów, w tym zdjęcie paszportowe…

Czytaj dalej »

W skrócie: szkolenie przeznaczone jest dla osób technicznych (administratorów sieci/systemów / osób odpowiedzialnych za cyberbezpieczeństwo) oraz osób zajmujące się ochroną danych osobowych. Ale zapraszamy wszystkie osoby zainteresowane bezpieczeństwem IT, które nie boją się garści praktycznych technikaliów. Jeśli pracujesz w dowolnej instytucji rządowej / samorządowej / ochronie zdrowia / służbach mundurowych…

Czytaj dalej »

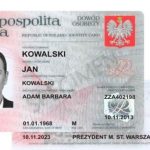

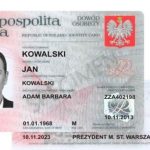

Od jednego z czytelników otrzymaliśmy następujące zgłoszenie: Ciekawa funkcjonalność widnieje na infolinii PKO BP. Posiadając Imię / Nazwisko / Pesel możemy poznać numer dowodu osobistego danej osoby. Postanowiliśmy potwierdzić problem samodzielnie, wykonując procedurę dla osoby, której dane posiadaliśmy (wszystko za jej zgodą). Dodatkowo, zgłoszenia na infolinii dokonał mężczyzna, podając dane…

Czytaj dalej »

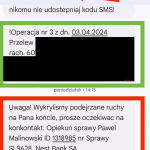

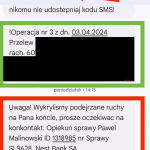

Relacja jednego z naszych czytelników. Zacznijmy od samego SMSa. Na zielono – prawdziwy, historyczny SMS, na czerwono fałszywy – wysłany przez oszustów. Zauważ też nadawcę: NestBank: Jak widać, fałszywy SMS na telefonie pojawił się w tym samym wątku co poprzedni SMS z banku (z kodem autoryzującym transakcję). Treść tego SMSa…

Czytaj dalej »

Zapraszamy Was na czwarty odcinek MSHP Express, czyli zapowiedzi prelegentów na majowe Mega Sekurak Hacking Party. Prezentujemy Mateusza Wójcika, który podczas MSHP opowie o bezpieczeństwie sektora automotive. Bilety na imprezę możecie kupić tutaj: https://sklep.securitum.pl/mshp-maj-2024 Więcej informacji o samym wydarzeniu znajdziecie również na stronie hackingparty.pl~Łukasz Łopuszański

Czytaj dalej »

Od kilku dni krążyły pogłoski o rzekomym ataku RCE (Remote Code Execution) w kliencie komunikatora Telegrama dla komputerów z Windows. Okazały się prawdziwe, mimo pierwotnych zaprzeczeń ze strony twórców Telegrama. Przyczyną błędu była literówka w kodzie, dokładnie na liście rozszerzeń zawierających listę plików wykonywalnych. Na szczęście wykorzystanie podatności wymaga zarówno interakcji ze strony…

Czytaj dalej »

Podatny jest GlobalProtect. “GlobalProtect is more than a VPN. It provides flexible, secure remote access for all users everywhere.” Podatność umożliwia zdobycie roota na urządzeniu PaloAlto – bez konieczności jakiegokolwiek uwierzytelnienia (!). Unauth Command Injection. Producent informuje, że luka jest wykorzystywana w realnych atakach. Podatne są linie: PAN-OS 10.2 /…

Czytaj dalej »

Komunikacja odbywała się na WhatsAppie; poza sklonowanym głosem prezesa, atakujący wysyłał również wiadomości tekstowe. Obecnie głos można sklonować bardzo prosto – wystarczy kilkuminutowa próbka wypowiedzi ofiary i można sfałszowanym głosem wypowiadać wszystko. OpenAI chwali się nawet, że wystarczy 15 sekund próbki: Swoją drogą klonowanie głosu na żywo pokażemy na najbliższym…

Czytaj dalej »