Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

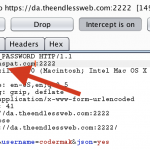

Dzisiaj mała rzecz – a cieszy może czasem doprowadzić do poważnych problemów. Zapewne każdy z nas wielokrotnie korzystał z mechanizmu przypominania hasła – wpisujemy tam login lub e-mail i oczekujemy na wiadomość linkiem umożliwiającym reset hasła. Oczywiście link posiada tzw. token (odpowiednio długi losowy ciąg znaków) potwierdzający, że mogę zmienić…

Czytaj dalej »

Proponujemy Wam taki eksperymentalny projekt: Kupujecie naszą książkę (jeśli ktoś już ma – może przejść do punktu 2 ;). Potwierdzenie zakupu macie na fakturze, która jest generowana automatycznie. Wstępnie zapisujecie się na event poniżej & czekacie na dalsze info. Cały cykl szkoleniowy jest bezpłatny. Uwaga, na razie prosimy o przesłanie…

Czytaj dalej »

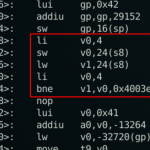

Cześć. Rozumiem, że trafiłeś na ten mini kurs ponieważ chcesz rozpocząć swoją przygodę z MIPS’em w kontekście bezpieczeństwa, poznać assembly i zagłębić się w proces reverse engineeringu różnych aplikacji opartych o tą właśnie architekturę. No i super, w takim razie czeka Cię trochę wiedzy do przyswojenia i masa ciekawych, nowych…

Czytaj dalej »

Dzisiaj będzie krótko i długo ;) a cały wpis to kolejny odcinek naszej serii vulnz (codziennie na sekuraku coś ciekawego w temacie podatności). Żeby nie trzymać Was dłużej: tutaj do pobrania w PDF cały rozdział o podatności XSS (Cross-Site Scripting) z naszej sekurakowej książki.

Czytaj dalej »

W konkursie wzięły udział 94 osoby, które przesłały blisko 150 zdjęć. Mieliśmy trudny orzech do zgryzienia, bo każde z przesłanych zdjęć było na swój sposób intrygujące, a nagród miało być tylko 15… Uznaliśmy, że nagrodzimy więcej autorów zdjęć, zwiększając pulę nagród za 3 miejsce. Zacznijmy jednak od przesłanych przez Was…

Czytaj dalej »

W zeszłym roku zorganizowaliśmy całodniowe wydarzenie związane z bezpieczeństwem (pojawiło się aż 1300 osób!). Krótka relacja filmowa tutaj, dłuższa – w tym miejscu; Po archiwalne prezentacje można sięgnąć tutaj. Cały event podsumował trafnie jeden z uczestników: Merytorycznie, widowiskowo, bez sztampy Kolejna, całodniowa edycja MEGA sekurak hacking party, odbywa się 16 marca 2020 roku w Krakowie. Podobnie jak w poprzednim…

Czytaj dalej »

Zaczęło się od niepotwierdzonych przez Microsoft informacji (CVE-2020-0601), mówiących o błędzie w microsoftowym CryptoAPI: the vulnerability in question resides in a Windows component known as crypt32.dll, a Windows module that Microsoft says handles “certificate and cryptographic messaging functions in the CryptoAPI.” W tym samym poście możemy też poczytać, że podatność zgłosiło amerykańskie…

Czytaj dalej »

Na początek kod rabatowy -6%: swieta-2019 Naszą książkę o bezpieczeństwie aplikacji webowych można zamówić tutaj. Więcej informacji o samej książce – tutaj (od października sprzedaliśmy ~8000 egzemplarzy). Kilka wrażeń czytelników na gorąco: Przyszła wczoraj. Trzy rozdziały pochłonąłem na raz. Świetna treść (dla nowych jak i zaawansowanych w tematyce websec), bardzo…

Czytaj dalej »

Otrzymaliśmy właśnie 300 wydrukowanych naszych książek o bezpieczeństwie aplikacji www (kolejne 5k jedzie dzisiaj do centrum dystrybucyjnego). Tutaj proszę kod BlackFriday: -12% (działa do poniedziałku 2.12.2019!): sekurak1410 Wrażenia odnośnie samej książki? Zobaczcie kilka świeżych zdjęć, nieco niżej opis. Druk jest w kolorze, a Krzysiek który składał nam książkę bardzo słusznie…

Czytaj dalej »

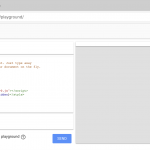

W tym tekście opisuję XSS, który znalazłem w sierpniu 2019 w usłudze AMP4Email udostępnianej przez Google od jakiegoś czasu w GMailu. Ten XSS jest ciekawym przykładem wykorzystania techniki znanej jako Dom Clobbering

Czytaj dalej »

Jeśli Wasze dziecko używa smartwatcha SMA-WATCH-M2, polecamy wyłączenie tego sprzętu i zaprzestanie używania, przynajmniej do czasu zabezpieczenia całości. W czym problem? Wg tych doniesień, serwer przechowujący wrażliwe dane Waszych dzieci (lokalizacje, numery telefonów, zdjęcia, rozmowy, …) nie posiada w zasadzie żadnych zabezpieczeń (tj wrażliwe dane przypisane do konta mogą być pobrane…

Czytaj dalej »

Coś dobrego dla fanów technicznej lektury, zawierającej jednak wątek sensacyjny. W rozbudowanym wpisie Google omawia swoje podejście do szukania błędów 0-days w Androidzie. Takich wykorzystywanych w realnych działaniach bojowych. No więc zaczyna się od hintu z końca lata 2019 roku, który otrzymała ekipa Google: In late summer 2019, Google’s Threat…

Czytaj dalej »

Strategia: “niech w kontenerze dzieje się co chce – i tak nam nic nie zrobią, bo mamy kontener” nie jest zbyt rozsądna. Otóż jeśli ktoś uzyska możliwość wykonywania kodu w OS w środku kontenera oraz ma lub wyeskaluje uprawnienia do roota, korzystając z tej luki może wyskoczyć z kontenera. CVE-2019-14271…

Czytaj dalej »

Mały status update odnośnie naszej książki o bezpieczeństwie aplikacji webowych (tak, jest ona mocno przydatna również dla programistów / testerów chcących “wdrożyć się” w tematykę bezpieczeństwa). Spis treści tutaj, przykładowy rozdział – tutaj. Garść aktualnych informacji: Przez około 1.5 miesiąca sprzedanych mamy blisko 4800 sztuk Książkę wysłaliśmy już do drukarni, która…

Czytaj dalej »

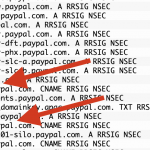

DNSSEC wielu osobom kojarzy się większym bezpieczeństwem usługi DNS. Tymczasem… różnie z tym bywa. Mało osób ma świadomość, że w przypadku korzystania z tej usługi dosyć łatwo można wykonać enumerację skonfigurowanych w DNS-ie nazw domen. Temat ten poruszamy w naszej książce jako jeden z wielu dotyczących możliwości realizacji rekonesansu poddomen:…

Czytaj dalej »