Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Jeśli Wasze dziecko używa smartwatcha SMA-WATCH-M2, polecamy wyłączenie tego sprzętu i zaprzestanie używania, przynajmniej do czasu zabezpieczenia całości.

SMA-WATCH-M2

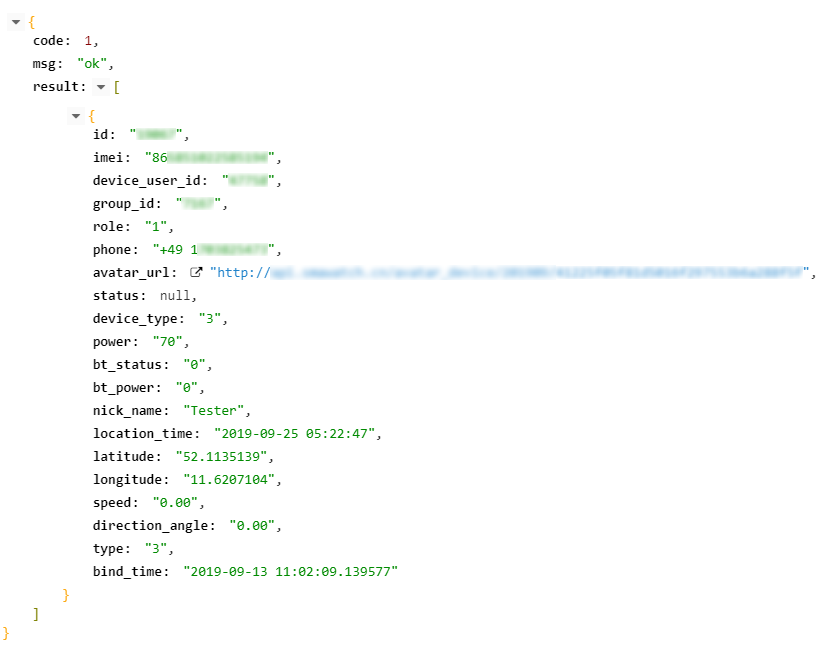

W czym problem? Wg tych doniesień, serwer przechowujący wrażliwe dane Waszych dzieci (lokalizacje, numery telefonów, zdjęcia, rozmowy, …) nie posiada w zasadzie żadnych zabezpieczeń (tj wrażliwe dane przypisane do konta mogą być pobrane przez dowolną osobę, nie posiadającą żadnych uprawnień):

Last week’s review, it was still possible in our lab to access location data, phone numbers, pictures and conversations from more than 5,000 children. This is possible via a completely unsecured online interface of the manufacturer server. Since ongoing communication is completely unencrypted and there is no functioning authentication.

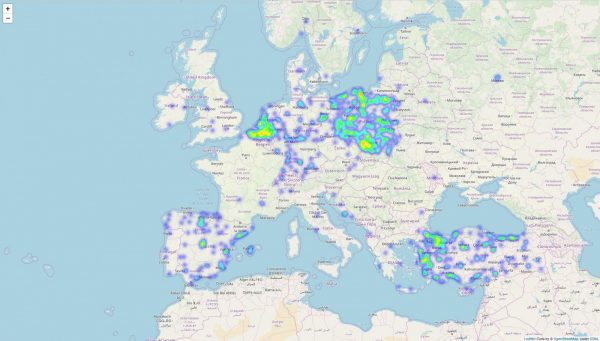

Baza lokalizacji jest dość nieciekawa, wygląda na to że lwia część użytkowników feralnego smartwatcha znajduje się w Polsce:

lokalizacje…

Od strony technicznej winne jest zupełnie niezabezpieczone API, do którego można się dostawać podając po prostu kolejne ID użytkowników (albo inaczej – API niby generuje token uwierzytelniający, ale go nie sprawdza (!)). Swoją drogą m.in. tego typu dość częste podatności w API REST-owych opisujemy w naszej książce.

W ten sposób można mieć dostęp w zasadzie do każdego konta. Co więcej, podatne są też konta rodziców – tutaj bez uwierzytelnienia atakujący może sparować aplikację z kontem dowolnego dziecka (!) uzyskując dostęp “rodzicielski”. Dalej ma już pełne możliwości – dostęp do danych, wykonywanie połączeń głosowych czy śledzenie fizycznej lokalizacji:

An attacker can install it on their own device, change a user ID in the app’s main configuration file, and have their smartphone paired with a child’s smartwatch without ever having to enter a parent account email address or password.

Once attackers have paired their smartphone to a child’s smartwatch, they can use the app’s features to track the kid via a map, or even place calls and start voice chats with children.

Jak z innymi urządzeniami? My jesteśmy pełni obaw i warto zrobić wewnętrzną analizę ryzyka – co jest bardziej bezpieczne: posiadanie takiego gadgetu czy może raczej go nie posiadanie?

Update 1: warto również dodać niestety kolejną niepokojącą informację: badacze wskazują, że zegarek ten sprzedawany jest również pod innymi brandami: “SMA-M2 children’s watch is also distributed as a private brand by importers in other countries

Update 2: Poprosiliśmy badaczy o statystyki użytkowników w Polsce. Otrzymaliśmy taką informację: “I have just checked our numbers for Poland and we have over 1400 different devices registered on the Webapi in Poland.”

I dalej: “if the watch looks similar to the one in the attachment it is very likely that it is an affected device.”

–ms

No ale w czym problem? Kupując Trabanta czy Poloneza nie można mieć przecież wymagań jak do Maserati.

Jasne dzielmy ludzi na lepszych i gorszych do tego klaszcząc i radując się z tego. ;-|

Chyba nie do końca. I jedno i drugie możesz zamknąć kluczykiem, dość skutecznie. Nie jest tak, że Polonez czy Trabant nie ma zamka. ;)

Właśnie, hamulce w Trabancie czy Polonezie – kto to słyszał takie wynalazki.

Kluczowe żeby kupujący zdawał sobie sprawę co kupuje; Trabanta, Maserati czy miejsce w autobusie miejskim ;)

Ale to nie jest problem zegarka, tylko platformy. Więc przydałaby się informacja, którą platformę omijać :)

Obywatelską? ;-E

Problem zegarka i platformy, problem jest nie do załatania jak w wiekszosci przypadkow smart urzadzen z chin

Zapytajmy o rzecz bardziej zasadniczą: do czego komuś jest w ogóle potrzebne coś takiego jak smartwatche dla dzieci???