Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Szukanie błędów bezpieczeństwa w aplikacjach i analiza tych, które znaleźli inni, to zdecydowanie rzeczy, które lubię robić najbardziej. Na Sekuraku (i nie tylko) wiele takich błędów miałem okazję już opisywać. Stąd narodził się pomysł, by zamienić to w cyklicznego streama w ramach Sekurak.tv: bug of the week! Począwszy od 9…

Czytaj dalej »

Ruszamy z kolejną edycją zdalnego wydarzenia remote Sekurak Hacking Party. Spotykamy się on-line 7. kwietnia o godzinie 20:00. Jak zwykle będzie praktycznie i interaktywnie (te rozmowy w trakcie rSHP na chacie :) nie zabraknie też sesji Q/A. Tym razem będziemy mieć dla Was 3 tematy: 1. Bezpieczeństwo API REST –…

Czytaj dalej »

W trakcie kursu zobaczysz jak w podstawowy sposób bezpiecznie skonfigurować Twój domowy router WiFi, jak tworzyć łatwe do zapamiętania ale trudne do złamania hasła. Nauczysz się też pracować z managerem haseł czy w bezpieczny sposób przechowywać dane na komputerze czy pendrivach. Nie zabraknie też sporej dawki…

Czytaj dalej »

Jeśli ktoś jeszcze nie zna naszego nowego projektu sekurak.tv – może nadrobić zaległości ;-) Na piątek (20.03.2020) mamy zaplanowany kolejny stream na żywo. Startujemy o godzinie 20:00 (całość potrwa 30-40 minut). W tym odcinku opowiem trochę o rekonesansie infrastruktury IT – będzie głównie o poszukiwaniu “ukrytych” domen, ciekawych zasobów powiązanych…

Czytaj dalej »

TLDR: będziemy nadawać na Youtube (tutaj bezpośredni link do streamu). Startujemy dzisiaj (18.03.2020) o godzinie 19:00 z krótkimi dwiema prezentacjami na żywo (poznacie narzędzia, ciekawe techniki przydatne w ITsec, będzie też trochę thrillu – czy zadziała, nie zadziała?). Zobaczycie też nasze tworzone nieco w pośpiechu epidemiczne domowe studia :-) Na początek…

Czytaj dalej »

Niedawno ogłosiliśmy w pełni zdalne: remote sekurak hacking party (można się jeszcze zapisywać), teraz czas na pomysł dla osób mniej technicznych. Proponujemy Wam w pełni zdalny kurs dotyczący bezpieczeństwa pracy zdalnej (agenda w środku). Szkolenie to: teoria, praktyczne prezentacje, dodatkowe materiały, a także super niska cena (startujemy od 19 zł…

Czytaj dalej »

No dobrze, pracujemy zdalnie, ale czy pomyśleliśmy o bezpieczeństwie? Czy sam VPN wystarczy? Co z bezpieczeństwem mojej sieci WiFi? Co jeśli ktoś ukradnie mi laptopa? To tylko kilka tematów, o których wspominam w opracowaniu poniżej. Zacznijmy od zagrożeń. Praca zdalna dla wielu jest na pewno wygodna, ale gołym okiem widać,…

Czytaj dalej »

Jak wiecie, prawie wszystkie większe wydarzenia w Polsce zostały odwołane – proponujemy Wam więc coś zupełnie nowego: wydarzenie w pełni zdalne nawiązujące do naszych klasycznych spotkań sekurak hacking party (w których do tej pory wzięło udział ~5000 osób). Pierwszą edycję rSHP zaczynamy od zaprezentowania naszych dwóch hitów, czyli prezentacji które…

Czytaj dalej »

Dzisiaj wchodzimy poziom wyżej. Zobaczysz, jak działają funkcje, poznasz w końcu, co to jest ten stos, no i będzie standardowo mała robota do pyknięcia. Rozpoczynamy od rozwiązania zadania z lekcji 2. Praca domowa Zadanie rozpoczynasz od linii +28: Ładujemy sobie do rejestru $v0 wartość 1. Naszą jedynkę wrzucamy do pamięci…

Czytaj dalej »

Drodzy, podjęliśmy dzisiaj decyzję o przełożeniu naszego Mega Sekurak Hacking Party na czerwiec tego roku. Decyzja dla nas (czy osobiście dla mnie) była trudna (w końcu zarówno Sekurak jak i sekurak hacking party traktujemy jak nasze dzieci) oraz podjęta w szczególności w oparciu o aktualne (z 8.03.2020r.) rekomendacje GIS. Wprawdzie nasza…

Czytaj dalej »

Nieco eksperymentalnie uruchomiliśmy nasze topowe szkolenie z bezpieczeństwa aplikacji WWW w wersji zdalnej. Kurs prowadzi Michał Bentkowski. W kontekście jego researchu ostatnio pisał zachodni Forbes; parę miesięcy temu, na What The Hacku, jego prezentacja otrzymała 1 miejsce w ankietach uczestników (wszystkich prelekcji było około 100 – wiec konkurencja zażarta ;-) Jeśli…

Czytaj dalej »

Kto jeszcze nie słyszał o MEGA sekurak hacking party – zachęcamy do zapisania się. Startujemy 16 marca 2020 w Krakowie. Przypominamy, że można też zakupić bilet z naszą książką (z odbiorem na konferencji), a będzie ją można również kupić + odebrać na miejscu (a wcześniej niezobowiązująco przejrzeć). Jeśli ktoś jest…

Czytaj dalej »

W dzisiejszym odcinku #vulnz, mamy coś nieco bardziej skomplikowanego. Pewnie w wielu z Was kojarzy funkcję loguj się z wykorzystaniem Facebooka: Instagram, Netflix, Spotify czy rodzimy Wykop – to tylko kilka przykładów. Jak to działa? Na początek musimy jednorazowo potwierdzić, że chcemy korzystać z tej funkcji (jesteśmy przekierowani z danego serwisu…

Czytaj dalej »

Pamiętacie KRACK? (podatni byli klienci WiFi – np. laptopy, telefony, urządzenia IoT; całość polegała na tym, że wartość nonce – sprzecznie z definicją – można było używać nie-tylko-raz. Prowadziło to do możliwości deszyfracji ruchu WiFI). Problem załatano (patche po stronie klienckiej, zazwyczaj patche po stronie routerów WiFi nie były potrzebne…

Czytaj dalej »

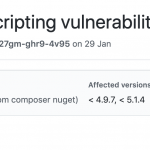

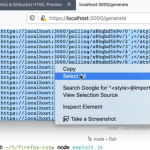

Kilka miesięcy temu zgłosiłem błąd bezpieczeństwa w Firefoksie związany z przetwarzaniem CSS-ów, który dostał identyfikator CVE-2019-17016. W trakcie pracy nad tym błędem, udało mi się wymyślić nową technikę eksfiltracji danych w Firefoksie przez jeden punkt wstrzyknięcia, którym podzielę się w tym poście.

Czytaj dalej »