Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Niedawno wybuchła afera, kiedy okazało się że Google – w porozumieniu z ogromną firmą medyczną firmą Ascension mającą dostęp dodanych medycznych z 2600 szpitali w USA – gromadzi i przetwarza ogromne ilości szczegółowych danych medycznych. W jakim celu?

Czytaj dalej »

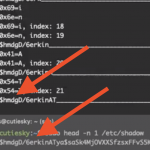

Temat powraca dość często, więc postanowiliśmy podsumować aktualny stan wiedzy. Otóż obecne branżowe rekomendacje nie zalecają regularnych (np. co 30 czy 180 dni) zmian haseł. Microsoft (Security baseline (FINAL) for Windows 10 v1903 and Windows Server v1903): Usuwamy polisy dotyczące wygasania haseł, które wymagają okresowych jego zmian. Kiedy użytkownicy są…

Czytaj dalej »

O Zombieload pisaliśmy niedawno. W skrócie, atakujący będąc na serwerze, jest w stanie w sposób nieuprawniony wyciągać dane z procesora. Pomyślny teraz o maszynach wirtualnych czy nawet pojedynczym systemie operacyjnym (+ np. możliwości odczytania danych należących do innego użytkownika – np. admina). Małe demko tutaj: Intel załatał problemy, ale obecnie…

Czytaj dalej »

Niedawno pisaliśmy o tym badaniu, wykorzystującym podatność w BootROM-ie iPhoneów (do iPhone X). Była to bazowa praca, na bazie której miały powstać uniwersalne Jailbreaki działające również na najnowszych (załatanych) wersjach systemu iOS. Obietnica się spełniła – mamy dostępny w wersji beta Jailbreak o nazwie: checkra1n. Całość na razie dostępna jest w…

Czytaj dalej »

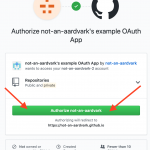

Ta podatność w GitHub-ie warta jest wspomnienia ze względu na kilka różnych ciekawostek. Całość dotyczy wydawałoby się bezpiecznego mechanizmu OAuth. Ale od początku, GitHub definiuje taki URL: https://github.com/login/oauth/authorize Realizuje on dwie funkcje – jeśli dostaniemy się tam GET-em otrzymujemy ekran logowania, z kolei POST wysyłany jest w momencie kiedy użytkownik…

Czytaj dalej »

Finalny już spis treści i parametry książki dostępne są tutaj. W skrócie to grubo ponad 700 stron treści (zdecydowaliśmy się na jeden duży tom zamiast dwóch). Książka za rękę prowadzi bardziej początkujących czytelników (zobacz przykładowy rozdział o protokole HTTP), przechodząc później do bardziej zaawansowanych tematów (przegląd rozmaitych podatności, rekonesans aplikacji,…

Czytaj dalej »

Z jednej strony zeszłorocznych rewelacji Bloomberga dotyczących implantów sprzętowych nikt nie potwierdził, a wręcz było to przedmiotem pobłażliwych uśmiechów, z drugiej – mamy tanią, do wykonania nawet domowymi metodami procedurę instalacji tego typu backdoora. Od strony technicznej badacz użył taniego urządzenia Cisco ASA 5505 (oferującego funkcje: firewalla, IPSa, VPNa) kupionego na…

Czytaj dalej »

Krótką informację o pojawieniu się tego eksploita opublikowaliśmy niedawno. Obecnie pojawił się ciekawy wywiad z samym autorem, ujawniającym więcej szczegółów działania. Podsumowując: Exploit umożliwia wykonanie dowolnego kodu atakującego na poziomie BootROM-u, zawiera on w zasadzie pierwszy kod który uruchamia się po włączeniu telefonu. Wygląda to niezbyt optymistycznie, bo jak widać kontrolujemy…

Czytaj dalej »

Możesz pohackować z nami realne banki, sklepy internetowe, urządzenia IoT, wykonywać ataki socjotechniczne. Szukamy osób do pracy przede wszystkim w Warszawie (ale możliwe również inne miasta).

Czytaj dalej »

Zapraszamy Was na całodzienne wydarzenie tym razem kierowane do osób nietechnicznych. Całodniowe szkolenie Sekurak Awareness Party prowadzone jest w konwencji widowiskowych pokazów praktycznych.

Czytaj dalej »

Pełna treść decyzji dostępna jest tutaj. Całość to kopalnia interesujących informacji, skomentujemy kilka wątków. Bardzo istotnym elementem w kontekście nałożonej kary wydaje się ten fragment: Jak wskazano w przyjętych podczas kontroli wyjaśnianiach, analiza ryzyka była robiona przez Spółę [UODO, poprawcie literówkę – przyp. sekurak] doraźnie dla poszczególnych procesów, w sposób…

Czytaj dalej »

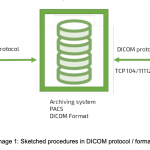

Nikt wysokiej rozdzielczości zdjęć z badań nie będzie trzymał pod biurkiem. Raczej korzysta się z centralnych systemów, a centralne systemy dostępne są z Internetu (przecież jakoś trzeba te dane tam wgrać ;-). W tym badaniu pokazano podatne systemy PACS (Picture Archiving and Communication Systems) rozsiane po całym świecie. Wyniki są…

Czytaj dalej »

Dla wszystkich planujących budżet szkoleniowy na ten lub przyszły rok – zestawienie naszych szkoleń poniżej. Jako bonus – super promocja dla administracji publicznej / instytucji edukacyjnych.

Czytaj dalej »

Może ktoś jeszcze pamięta rosyjski cyber-atak na Ukrainę sprzed paru lat? (nastąpił wtedy godzinny blackout) Najnowsze doniesienia wskazują na to, że był to tylko wypadek przy pracy. Cała operacja miała na celu wyłącznie prądu na kilka tygodni czy nawet miesięcy, aktywowane w momencie przywrócenia sieci po początkowej małej awarii: In an insidious…

Czytaj dalej »

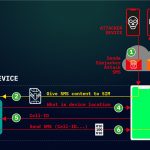

Tak twierdzi firma AdaptiveMobile Security, a atak opiera się na specjalnym oprogramowaniu wgranym na pewne karty SIM. Jak może niektórzy wiedzą, karta SIM to nie takie całkiem głupie urządzenie – posiada bowiem całkiem sporo pamięci i prosty procesor. Można tam wgrać zatem oprogramowanie – np. S@T Browser, który jest (był/jest)…

Czytaj dalej »