Pamiętacie o podatności we WhatsAppie, na którą został przygotowany exploit w Pegasusie? Po wyjściu na świat tematu, Facebook wytoczył firmie NSO (tworzącej Pegasusa) pozew sądowy. Obecnie jednak okazuje się, że w 2017 roku Facebook zgłosił się do NSO żeby zakupić pewien fragment Pegasusa. Po co? Żeby lepiej “monitorować” użytkowników iPhoneów…

Czytaj dalej »

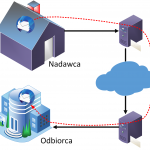

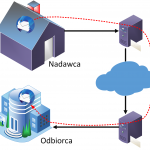

W najbliższy wtorek (7.04.2020, 19:00) proponujemy coś ciekawego dla wszystkich osób ceniących swoją prywatność. W praktycznej formie pokażemy jak wykorzystać PGP/GPG do pełnego, bezpiecznego szyfrowania poczty. Po webinarze od razu będziesz w stanie zrealizować to samodzielnie. Na początek zaprezentujemy nieco teorii, a następnie zupełnie od zera, na żywo skonfigurujemy szyfrowaną…

Czytaj dalej »

Wszystko w imię walki z epidemią, na chwilę, dla naszego dobra (jak i VAT-em 23% który miał być “na chwilę”). Tym razem Gazeta Prawna donosi o intrygującym zapisie w projekcie nowelizacji tarczy antykryzysowej. Zacytujmy obszerny fragment: Projekt nowelizacji ustawy, do którego dotarł DGP, przewiduje, że w czasie zagrożenia epidemicznego, stanu…

Czytaj dalej »

![Rzeczpospolita: w ramach tarczy kryzysowej poczta ma otwierać (niektóre) koperty zawierające wrażliwą korespondencję. [update: MC dementuje (mają być otwierane za zgodą adresata)] Rzeczpospolita: w ramach tarczy kryzysowej poczta ma otwierać (niektóre) koperty zawierające wrażliwą korespondencję. [update: MC dementuje (mają być otwierane za zgodą adresata)]](https://sekurak.pl/wp-content/uploads/2020/04/Zrzut-ekranu-2020-04-5-o-12.49.24-150x150.png)

W tarczy antykryzysowej zmiana prawa pocztowego? Czemu nie? ;-( Otóż “Rzeczpospolita” donosi: Z projektu wynika, że rząd na dużą skalę chce upowszechnić tzw. przesyłki hybrydowe. W skrócie oznacza to, że Poczta Polska będzie masowo otwierać koperty, a następnie przesyłki skanować i dostarczać je elektronicznie. Przepis ma dotyczyć obecnie listów wysyłanych:…

Czytaj dalej »

Coż, domyślne “szyfrowanie” w archiwach zip nie jest zbyt mocne. Przypomina o tym ta historia, opowiedziana przez Michaela Staya. Otóż pewnego dnia zgłosił się do niego Rosjanin z pytaniem o możliwość złamania pewnego zahasłowanego zipa. Michael podrapał się po głowie, przypomniał sobie o własnej pracy sprzed 19 lat, wziął kalkulator w dłonie,…

Czytaj dalej »

W telegraficznym skrócie takie wnioski z najnowszej analizy popularnego systemu konferencyjnego Zoom wyciągnęła ekipa The Citizen Lab. W dokumentacji czytamy, że Zoom używa 256 bitowych kluczy AES – tymczasem rzeczywistość okazuje się nieco mniej bezpieczna: W każdym spotkaniu Zooma, do szyfrowania/deszyfrowania audio i video używany jest pojedynczy 128-bitowy klucz AES, dzielony…

Czytaj dalej »

Dane dostępne są na tej stronie i dostępne do pobrania w PDF (po wyborze konkretnego kraju, który nas interesuje – np. Polska). W środku znajdziemy różne kategorie – np. parki, sklepy spożywcze, miejsca pracy, stacje transportu publicznego, itp: Dane są opóźnione o parę dni w stosunku do dnia dzisiejszego i pokazują…

Czytaj dalej »

Już dziś zaczyna się HackYeah, w ramach którego Michał Bentkowski poprowadzi webinar na temat atrybutu SameSite w ciasteczkach. Dowiemy się, czym ten atrybut jest, przed jakimi atakami chroni i jak powinno się go używać. Webinar zaczyna się w sobotę (4 kwietnia) o 16:00 i potrwa ok. 45 minut. Materiał będzie…

Czytaj dalej »

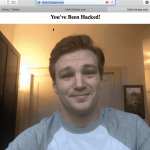

Zoom stał się ostatnio jedną z najpopularniejszych platform służących do zdalnych spotkań/szkoleń/konferencji. Z bezpieczeństwem rozwiązania było zawsze różnie – już w 2019 roku informowaliśmy o możliwości nieoczekiwanego przejęcia kamery ofiary na systemach macOS: wystarczyło u siebie uruchomić konferencję oraz umieścić w źródłach strony HTML np. taki „obrazek”: <img src=”http://localhost:19421/launch?action=join&confno=492468757″/> i po…

Czytaj dalej »

Jak szybko zarobić 75 000 dolarów? Wystarczy znaleźć błąd pozwalający na nieautoryzowany dostęp do kamerki w Safari (zarówno na macOS, jak i iOS)! A właściwie nie jeden błąd, a serię siedmiu błędów, takich jak znalazł Ryan Pickren podczas analizy bezpieczeństwa modelu uprawnień do kamery. Trzy z tych błędów były potrzebne…

Czytaj dalej »

Wielu z Was regularnie już ogląda materiały na sekurak.tv – bieżący harmonogram wydarzeń możecie zobaczyć tutaj. Dzisiaj (1.04.2020) wieczorem (20:00) Grzesiek Wypych na żywo zaprezentuje ciekawego buga (CVE-2019-7406): możliwość wykonania poleceń w OS jako root na wybranych modelach urządzeń TP-linka. Podatność nie wymaga wcześniejszego uwierzytelnienia. Bezpośredni link do streama tutaj. Na…

Czytaj dalej »

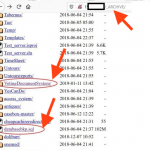

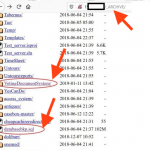

Dumpa znaleziono w na serwerze firmly C-Planet – dostarczającej usługi IT. Wygląda to trochę na serwer testowy ;-) choć niczego nie można być w tej sytuacji pewnym. Może to taka trochę testo-produkcja. W każdym razie z tajemniczej bazy o nazwie elec_registry wyciekło około 330 tysięcy rekordów danych osobowych, a można…

Czytaj dalej »

Jutro (02.04.2020, 20:00) startujemy kolejną edycję kursu o praktycznych zasadach dotyczących pracy zdalnej. To dwugodzinna praktyczna prezentacja (slajdy slajdami, ale nie zabraknie kilku angażujących Was demo na żywo), mówiona prostym dla każdego językiem. Zastanawialiście się czy macie bezpiecznie skonfigurowaną Waszą domową sieć WiFi? Nigdy nie mogliście się przekonać do managera…

Czytaj dalej »

Sieć hotelowa Marriott w oficjalnym oświadczeniu prasowym poinformowała wczoraj (31 marca) o wycieku danych 5,2 milionów osób. Wśród danych, które wyciekły znajdują się m.in. dane osobowe (imię, nazwisko, mail, numer telefonu) czy dane dotyczące programów lojalnościowych. Według informacji, na obecnym etapie śledztwa nie ma podstaw, by uważać, że wyciekły hasła,…

Czytaj dalej »

Szukanie błędów bezpieczeństwa w aplikacjach i analiza tych, które znaleźli inni, to zdecydowanie rzeczy, które lubię robić najbardziej. Na Sekuraku (i nie tylko) wiele takich błędów miałem okazję już opisywać. Stąd narodził się pomysł, by zamienić to w cyklicznego streama w ramach Sekurak.tv: bug of the week! Począwszy od 9…

Czytaj dalej »

![Rzeczpospolita: w ramach tarczy kryzysowej poczta ma otwierać (niektóre) koperty zawierające wrażliwą korespondencję. [update: MC dementuje (mają być otwierane za zgodą adresata)] Rzeczpospolita: w ramach tarczy kryzysowej poczta ma otwierać (niektóre) koperty zawierające wrażliwą korespondencję. [update: MC dementuje (mają być otwierane za zgodą adresata)]](https://sekurak.pl/wp-content/uploads/2020/04/Zrzut-ekranu-2020-04-5-o-12.49.24-150x150.png)