Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Wstęp W poprzednim artykule przyjrzeliśmy się parserowi JSONata — narzędziu, które dobrze sprawdza się tam, gdzie odpowiedzi z API Zabbixa wymagają czegoś więcej niż prostego filtrowania i projekcji pól. Pozwala ono zamknąć dość złożoną logikę w jednym miejscu, kosztem nieco trudniejszej składni. JSONata nie jest jednak jedynym sposobem na przetwarzanie…

Czytaj dalej »

Wstęp W poprzednim artykule pokazaliśmy parser UQL — narzędzie, które pozwala w miarę bezboleśnie uporządkować odpowiedzi z API Zabbix i doprowadzić je do postaci akceptowalnej przez Grafanę (i ludzi). Dla wielu przypadków to w zupełności wystarcza i często jest najlepszym możliwym wyborem. Są jednak sytuacje, w których odpowiedź z API…

Czytaj dalej »

Wstęp W poprzednim artykule uporządkowaliśmy sprawy związane z konfiguracją pluginu Infinity i obsługą podstawowych zapytań API. Jeżeli po pierwszych testach z API Zabbix zauważyłeś, że wyniki przypominają bardziej losową zupę JSON niż dane gotowe do wizualizacji, to mam dobrą wiadomość: nie jesteś sam. Na szczęście, by rozwiązać ten problem, na…

Czytaj dalej »

Dalsza część opowieści Na sam początek wróćmy do naszej hipotetycznej sytuacji z >poprzedniego artykułu. Musiałeś napisać zapytanie pokazujące maksymalną ilość zalogowanych użytkowników w wybranym przedziale czasu na dashboardzie – wyłącznie dla systemów Ubuntu (ustaliliśmy, że informacja ta znajduje się w inwentarzu hosta). Utworzyłeś więc panel z następującym zapytaniem: SELECT h.host…

Czytaj dalej »

TLDR: Dostępne bez żadnego logowania API aplikacji asystent[.]ai / Minerva. Listowanie użytkowników, szczegóły użytkowników (w tym hashe haseł), pliki wysyłane przez użytkowników, konwersacje z AI. Aby zobaczyć te dane, wystarczyła zwykła przeglądarka. Przykład wyniku zwracanego przez https://api.asystent[.]ai/users/ Ale po kolei. 23.11.2025 czytelnik zgłosił nam niepokojącą serię podatności w rozwiązaniu asystent[.]ai…

Czytaj dalej »

W ciągu ostatnich miesięcy, badacze bezpieczeństwa Akamai wykryli krytyczną lukę RCE (ang. Remote Code Execution) w popularnej platformie typu SIEM (ang. Security Information and Event Monitoring) jaką jest Wazuh. Podatność pozwalała na przejęcie kontroli nad serwerem zarządzającym. Luka CVE-2025-24016 z oceną CVSS 9.9 jest aktywnie wykorzystana przez grupy przestępcze, co…

Czytaj dalej »

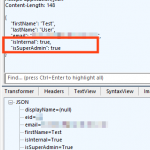

Jak opisali badacze: 1. Endpoint /api/users był dostępny bez uwierzytelnienia – można było wylistować wszystkich użytkowników w systemie (w szczególności poznać ich flagi, np. czy user jest adminem – o czym za chwilę). 2. W API była możliwość zarejestrowania nowego (niskouprawnionego) użytkownika. 3. Niskouprawniony użytkownik miał możliwość edycji dowolnego użytkownika…

Czytaj dalej »

Boom na LLM spowodował olbrzymią popularność nie tylko chatów online, udostępnionych przez firmy trzecie, ale także rozwiązań pozwalających na korzystanie z modeli obsługiwanych lokalnie. Jednym ze sposobów dystrybucji i uruchamiania popularnych modeli takich jak np. LLama od firmy Meta jest projekt Ollama, który pokazywaliśmy na szkoleniu z Narzędziownika AI w…

Czytaj dalej »

Przeglądając Internet w poszukiwaniu ciekawych podatności, można się natknąć na niezałatane błędy, które stanowią idealny przykład dydaktyczny. Takie przykłady mało skomplikowane, a do tego podkreślają istotę problemu. CVE-2023-49785 może stać się jednym z lepszych przykładów do demonstracji wpływu SSRF (Server Side Request Forgery) na aplikację. O SSRF pisaliśmy już nie…

Czytaj dalej »

Troy Hunt opublikował na swoim blogu ciekawy artykuł opisujący incydent, który przydarzył się Spoutible – portalowi społecznościowemu, który został założony przez osoby związane wcześniej z Twitterem na kanwie sagi przejęcia portalu przez E. Muska. Wycieki danych z API to nic nowego, często zdarza się, że źle zaprojektowana i wdrożona autoryzacja…

Czytaj dalej »

Tutaj opis historycznych już podatności w pewnych dyskach sieciowych WD: Western Digital My Cloud Pro Series PR4100 (PR4100), on firmware versions up to and including 2.40.157 Po pierwsze – badacze namierzyli zatwardowklepane hasła: Zatem hashcat w dłoń i okazuje się, że hasło nobody jest… puste! No więc logowanie przez ssh, a…

Czytaj dalej »

Dzisiaj ponownie w akcji Sam Curry, który ostatnio pokazywał jak udało mu się zhackować wybrane modele samochodów: Hondy, Nissana, Infiniti, Acury. Tym razem padło na systemy należące do samych firm samochodowych / ich dealerów. Dla pewności wszystkie operacje były prowadzone w sposób etyczny – a znaleziska zostały przekazane stosownym firmom….

Czytaj dalej »

Krótka historia, pokazująca, że każdy może spokojnie “pobawić się” w bezpieczeństwo IoT, osiągając satysfakcjonujące wyniki w krótkim czasie. Częścią zestawu akwarystycznego, która nas najbardziej interesuje jest lampa, którą można nabyć np. na uroczym serwisie erybka.pl No więc, po wstępnym skanowaniu urządzenia (być może nmapem), zlokalizowanie portu, na którym dostępne było…

Czytaj dalej »

19-sto latek z Niemiec opisuje swoją przygodę z dostępem do samochodów tutaj. Krok po kroku cała akcja wyglądała tak: Zlokalizowanie w internecie instancji oprogramowania TeslaMate (Google, Shodan, Zoomeye …) Po podłączeniu się przeglądarką, widoczna jest tutaj lokalizacja “losowego” samochodu (tj. skonfigurowanego w instancji TeslaMate): Dalej (czyli np. zakładka Dashboards) nie…

Czytaj dalej »![Hackerzy ukradli równowartość ~500 000 000 PLN (w kryptowalutach). Jak doszło do włamu? Pozyskali klucz API.[BadgerDAO] Hackerzy ukradli równowartość ~500 000 000 PLN (w kryptowalutach). Jak doszło do włamu? Pozyskali klucz API.[BadgerDAO]](https://sekurak.pl/wp-content/uploads/2020/04/btc-123-150x150.jpeg)

Ten atak był chyba nawet prostszy, niż przykłady wizualizowane w wielu filmach: it appears someone injected a malicious script into BadgerDAO’s frontend after compromising an API key for BadgerDAO’s Cloudflare account. No więc kradzież klucza API do Cloudflare, zasilenie CDNa swoim złośliwym skryptem i…: The malicious script basically tricked people…

Czytaj dalej »