Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Uwaga: jeśli ktoś chce przejść od razu do sedna – to wystarczy zerknąć na sam koniec postu. Zamiast wstępu – czym jest Parler? Parler jest (był) alternatywą dla Twittera. Głównie skrzykiwali się tam fani Trumpa, czy ogólnie osoby o poglądach konserwatywnych. CNN opisuje platformę tak: The social media platform has…

Czytaj dalej »

W listopadzie 2020r. jeden z czytelników (nazwijmy go na potrzeby tekstu Pawłem) zgłosił nam problem bezpieczeństwa zlokalizowany w sklepie loveair[.].pl Zaczęło się dość niewinnie – dostępny tam był katalog .git. Czym to grozi? Odpowiedź brzmi zawsze – to zależy. Czasem niczym, czasem czymś poważniejszym. W tym przypadku Paweł poinformował, że…

Czytaj dalej »

Żarty na bok i od razu uderzenie z grubej rury. Chodzi o słowacką aplikację Moje ezdrowie, w której znajdują się dane ~400 000 osób przetestowanych na koronawirusa. W ramach demo badacze pobrali dane 190 000 osób, w tym 1600, u których zdiagnozowano COVID-19. W samej aplikacji zakres przechowywanych danych jest…

Czytaj dalej »

Ekipa SafetyDetectives donosi: Our security team, led by Anurag Sen, discovered Avon.com’s US server without encountering any security measures or protection. The vulnerability effectively means that anyone possessing the server’s IP-address could access the company’s open database. Co wyciekło? Generalnie chodzi o “logi API” z serwisu webowego i mobilnego (prawdopodobnie…

Czytaj dalej »

Wystarczyło wysłać odpowiedni obrazek ofierze na chacie aby finalnie zdobyć jej token do API. Sam token umożliwia z kolei na takie operacje: lets you send messages, read messages, create groups, add new users or remove users from groups, change permissions in groups, etc. W skrócie masakra, w szczególności że operacja…

Czytaj dalej »

Niedawno udostępniono wersję 1.0 nowej dokumentacji od OWASP – API Security Top Ten. Mamy tutaj 10 najczęstszych/najgroźniejszych klas podatności w API (REST-owych). Najwięcej miejsca poświęcono problemom związanym z uwierzytelnianiem / autoryzacją. Mamy również całkiem osobne, ciekawe przypadki jak choćby Mass Assignment czy tematykę Rate Limiting. Nie można też zapomnieć o całej klasyce…

Czytaj dalej »

Tytułowe pieniądze to nagroda w bug bounty, przyznana za znalezienie klucza API w jednym publicznych repozytoriów kodu Starbucksa: vinothkumar discovered a publicly available Github repository containing a Starbucks JumpCloud API Key which provided access to internal system information. Co można było uzyskać posiadając klucz do JumpCloud-a? Jeśli ktoś nie zna…

Czytaj dalej »

Instalujesz pod Windows oprogramowanie do obsługi video. Wszystko fajnie, tylko nieświadomie odpalałeś usługę działającą na localhost (port 7440), która z pośrednictwem mechanizmu WebSocketów wystawiała nieuwierzytelnione, pracujące z uprawnieniami SYSTEM API. API z kolei udostępniało ciekawy ficzer – umożliwiający uruchomienie dowolnej binarki. Całą akcję można zobaczyć na filmiku tutaj. Ubiquiti załatało podatność w wersji v3.10.7…

Czytaj dalej »

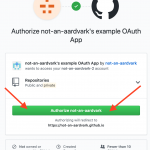

Ta podatność w GitHub-ie warta jest wspomnienia ze względu na kilka różnych ciekawostek. Całość dotyczy wydawałoby się bezpiecznego mechanizmu OAuth. Ale od początku, GitHub definiuje taki URL: https://github.com/login/oauth/authorize Realizuje on dwie funkcje – jeśli dostaniemy się tam GET-em otrzymujemy ekran logowania, z kolei POST wysyłany jest w momencie kiedy użytkownik…

Czytaj dalej »

Podatność wykryto w aplikacji Click to Pray sterującej urządzeniem IoT od Watykanu: inteligentnym różańcem: Jak donosi CNET, problem występował w mechanizmie tworzenia konta – należało podać e-mail, na który był wysyłany kod PIN (odpowiednik hasła). Wszystko w porządku, tylko operację można było wykonać ponownie (znając e-mail ofiary), a PIN był…

Czytaj dalej »

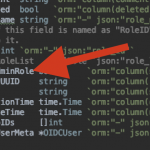

Chodzi o niby znaną od dłuższego czasu klasę Mass Assignment, która najwyraźniej przeżywa drugą młodość. Przesyłasz np. JSON-em dane nowego użytkownika do API, co jest mapowane na stosowny obiekt i zapisywane do bazy. Proste ale i niebezpieczne. Bo co się stanie, jeśli ktoś do JSON-a doda klucz “admin”: true ?. Będziemy…

Czytaj dalej »

Hasła, klucze API, pliki konfiguracyjne, pliki z hasłami i innymi poufnymi danymi. W sumie około 120 tego typu ‘źródeł’. Czy te dane rzeczywiście są poufne? Wg ich właścicieli nie, bo udostępnili je publicznie na GitHub-ie (pozostaje pytanie czy w sposób świadomy). ‘Filmik’ z wycieków, realizowany w czasie rzeczywistym dostępny jest…

Czytaj dalej »Te wszystkie rzeczy na naszym zaktualizowanym szkoleniu z bezpieczeństwa API REST (prezentacja ma już czternaste rozszerzenie; treść cały czas jest uzupełniana o aktualne problemy!). Kurs przeznaczony jest przede wszystkim dla programistów / testerów – ale z wiedzy garściami korzystają też pentesterzy. Nie będziemy Was zalewać pozytywnymi opiniami o szkoleniu –…

Czytaj dalej »Lepiej uczyć się na cudzych błędach… tym razem Hacker News donosi o wycieku danych przeszło 100 milionów użytkowników z największej (natywnie) indyjskiej wyszukiwarki Justdial: Dlaczego piszemy o takim dość egzotycznym przypadku? Otóż jest tutaj jedna lekcja do zapamiętania – dostępny od 2015 roku endpoint API był starym, obecnie nieużywanym mechanizmem. Jednak…

Czytaj dalej »Wygląda to na klasyczny przykład wdrażania ciekawego produktu, z nieciekawym podejściem do bezpieczeństwa (czyli żadnym). Podatny sprzęt to australijski Tic Toc Track (w cenie $150 dolarów australijskich). W skrócie, urządzenie łączy się z w zasadzie niezabezpieczonym API. Mając dowolne konto, mieliśmy jednocześnie dostęp do każdej metody API. Np. takiej pobierającej wszystkie…

Czytaj dalej »