Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

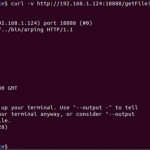

Integracja LLMów z narzędziami codziennego użytku nie zwalnia. Cóż, nie ma się co dziwić. Odpowiednio zaprojektowany agent upraszcza bardzo pracę operatora. Jednak jak mieliśmy okazję przekonać się niedawno, niesie za sobą również poważne zagrożenia. Badacze z firmy NOMA przeczytali chyba te same źródła, ponieważ zaprezentowali bardzo podobny atak, który pozwala…

Czytaj dalej »

Na początku sierpnia bieżącego roku w serwisie Telegram pojawił się kanał o nazwie shinysp1d3r, łączący trzy znane grupy cyberprzestępcze: Lapsus$, Scattered Spider oraz ShinyHunters. Współpraca między grupami została de facto potwierdzona przez samych członków organizacji, a treści publikowane na kanale nawoływały do krytyki władzy, stanowiły element wymuszeń i szantażu oraz…

Czytaj dalej »

Środowisko NPM po raz kolejny stało się miejscem propagacji malware. Jeszcze nie milkną echa o ostatniej szeroko zakrojonej kampanii, która na szczęście nie odniosła oczekiwanych efektów, a już pojawiło się nowe zagrożenie. Malware ukryty w kodzie QR, umieszczony w pakiecie fezbox. TLDR: Podejrzana biblioteka została wykryta przez badaczy z zespołu…

Czytaj dalej »

Wycieki danych medycznych i podatności w systemach gromadzących takie dane są poważnym zagrożeniem i – co zupełnie zrozumiałe – budzą zawsze duże emocje oraz nasze szczególne obawy. Dane medyczne są wyjątkowo wrażliwe i mogą być wykorzystane do kradzieży tożsamości, wyłudzeń finansowych czy szantażu. Dodatkowo ataki ransomware paraliżują działalność placówek, stwarzając…

Czytaj dalej »

Dosłownie chwilę temu ostrzegaliśmy o aktywnych podatnościach CVE-2025-20362 i CVE-2025-20333 w Cisco ASA. Teraz firma Cisco informuje o błędzie, który pozwala – za pośrednictwem protokołu SNMP – na DoS (ang. Denial of Service) lub RCE (ang. Remote Code Execution) na produkowanych przez siebie urządzeniach. Podatność otrzymała identyfikator CVE-2025-20352 i wycenę CVSS na poziomie wysokim (7.7)….

Czytaj dalej »

Wszystko wskazuje na to, że posiadacze starszej wersji systemu Windows 10 jednak nie utracą darmowego wsparcia w październiku tego roku. Ale tylko na terenie EOG (Europejskiego Obszaru Gospodarczego). I tylko pod pewnymi warunkami. TLDR: Na wstępie należy zaznaczyć, że informacja, która pojawiała się w wielu miejscach w sieci, opiera się na liście…

Czytaj dalej »

Narzędzia takie jak Lovable pozwalają każdemu budować przy pomocy jednego prompta i hostować strony przy minimalnej lub zerowej wiedzy programistycznej. Zostały zaprojektowane tak, aby uprościć rozwój i obniżyć barierę wejścia. Niestety, te same zalety, które wspierają deweloperów i osoby mniej techniczne, mogą być także wykorzystywane przez atakujących. Trend Micro zaobserwowało…

Czytaj dalej »

Badacze bezpieczeństwa z zespołu ds. wykrywania i reagowania na zagrożenia (Threat Detection and Response) w Sekoia.io’s wykryli nową kampanię prowadzoną przez grupę APT-28 (znaną jako Fancy Bear, Sofacy, BlueDelta, Forest Blizzard), w której atakujący zastosowali szereg technik umożliwiających ominięcie standardowych metod wykrywania. Kampania została nazwana “Phantom Net Voxel” i stanowi…

Czytaj dalej »

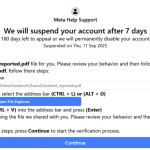

Badacze bezpieczeństwa z Acronis Threat Research Unit zaobserwowali nową kampanię phishingową wykorzystującą metodę ataku FileFix. Atak wyróżnia się nietypowym sposobem ukrywania złośliwego oprogramowania – zastosowanie obfuskacji oraz steganografii. FileFix stanowi nowy wariant popularnego wektora ataku ClickFix. Podobnie jak w przypadku tego wektora, celem ataku jest nakłonienie użytkownika do samodzielnego uruchomienia…

Czytaj dalej »

11 i 12 września 2025 roku wieczorową porą odbyły się kolejne w tym roku Sekurak Hacking Party! Tym razem odwiedziliśmy Polsko-Japońską Akademię Technik Komputerowych w Warszawie, a dzień później zjawiliśmy się na Uniwersytecie WSB Merito w Gdańsku. Bardzo dziękujemy wszystkim za przybycie. Dobrze, że z nami byliście! To właśnie dla…

Czytaj dalej »

Zajmujesz się administracją IT oraz dbaniem o bezpieczeństwo sieci komputerowej? A może dopiero wkraczasz w obszar cyberbezpieczeństwa i chciałbyś szerzej poznać dostępne narzędzia i techniki działania na wypadek wystąpienia zagrożenia? W obu przypadkach warto poznać Wazuha, czyli wiodący, darmowy system SIEM/XDR. Dla Czytelników tego wpisu mamy super propozycję – możesz…

Czytaj dalej »

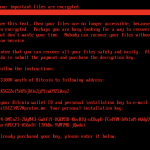

Badacze bezpieczeństwa z firmy ESET odkryli nowy wariant ransomware przypominający doskonale wszystkim znany Petya/NotPetya, rozszerzony o możliwość przejmowania systemów operacyjnych uruchamianych ze wsparciem UEFI. Malware wykorzystuje podatność CVE-2024-7344do ominięcia mechanizmu UEFI Secure Boot. W najnowszych systemach podatność ta została załatana, jednak schemat działania oprogramowania, tzn. wykorzystanie eksploitów na poziomie firmware…

Czytaj dalej »

We wrześniu br. CBZC zatrzymało kolejne 4 osoby wchodzące w skład grupy przestępczej działającej na terenie województw małopolskiego i śląskiego, której członkowie według organów ścigania wywodzą się ze środowiska osób działających w Darknecie. Prokuratura postawiła zatrzymanym zarzuty udziału w zorganizowanej grupie przestępczej, w tym jednej osobie kierowania grupą oraz innych…

Czytaj dalej »

Myślicie, że Internet może być niebezpieczny dla ludzi? No cóż, sztuczna inteligencja też już może zacząć się bać. Shaked Zychlinski z JFrog opisał nowy wektor ataku, który pozwala wstrzyknąć złośliwe instrukcje do asystentów AI przeglądających strony w Internecie. Dotychczasowe ataki typu indirect prompt injection polegały na ukryciu instrukcji na stronie…

Czytaj dalej »

Naszym ulubionym hasłem, dotyczącym IoT jest to, które mówi, że litera “s” w tym skrócie pochodzi od “security”. Niestety oprócz przydatnych funkcji umilających życie, “smart” urządzenia niosą za sobą większą powierzchnię ataku. A ponieważ użytkownik domowy nie zawsze pamięta o aktualizacjach komputera osobistego czy telefonu, to prawdopodobieństwo wgrania potrzebnych łatek…

Czytaj dalej »