Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Święta tuż-tuż! Pod naszą sekurakową choinką Mikołaj zostawił sporo zestawów świątecznych – zachęcamy do sprawienia sobie lub bliskim świątecznej niespodzianki w klimacie sekurakowym! Mamy vouchery na szkolenia, książki w świetnych cenach i nowe gadżety świąteczne – pachnące świece oraz ozdoby choinkowe, jakich jeszcze nie było! Wszystko przygotowane w iście świątecznym…

Czytaj dalej »

W dobie dynamicznego rozwoju technologii i rosnących zagrożeń w internecie, edukacja cyfrowa staje się koniecznością. Z tej potrzeby narodził się projekt Młodzi4IT, autorska inicjatywa Mikołaja Jeleśniańskiego, ucznia Prywatnego Technikum Informatycznego w Bielsku-Białej. W ciągu dwóch lat przedsięwzięcie przekształciło się w jeden z najbardziej rozpoznawalnych programów edukacyjnych w regionie, docierając już…

Czytaj dalej »

Gdybyśmy otrzymywali dolara (no dobra – starczy 1 Polski Nowy Złoty) za każde nieudane połączenie AI z czymkolwiek, to właśnie pisalibyśmy ten tekst z pokładu jachtu. Tym razem “nowa” odsłona ataku została nazwana PromptPwnd (standardowo brakuje tylko logo i dżingla), a dotyka ona potoków CI/CD (ang. Continuous Integration/Continuous Development pipelines)….

Czytaj dalej »

Nie tak dawno na łamach Sekuraka pisaliśmy o sojuszu grup LockBit, DragonForce oraz Qilin i reaktywacji Lockbit 5.0 z zaawansowanym, wieloplatformowym malwarem, wykorzystującym m.in. silne szyfrowanie. Zgodnie z oceną badaczy z Trend Micro, powrót Lockbit stanowi realne zagrożenie oraz może skutkować zwiększoną częstotliwością ataków, o czym mieliśmy okazję się przekonać…

Czytaj dalej »

Pod koniec listopada 2025 r. firma Intrinsec opublikowała raport opisujący falę kampanii cybernetycznych, wymierzonych w rosyjski sektor lotniczy, kosmiczny oraz obronny. Za atakami stoją najprawdopodobniej haktywiści pro-ukraińscy, należący do grup: Hive0117, Cavalry Werewolf, Head Mare (KASPERSKY), znanej również jako Rainbow Hyena (BI.ZONE), Silent Crow oraz Belarusian Cyberpartisans. TLDR: Celem ataku…

Czytaj dalej »

Co robicie w środę 10 grudnia o godz. 20:00? 🙂 My odpalamy bezpłatne szkolenie z bezpieczeństwa aplikacji webowych, prowadzone przez założyciela portalu sekurak.pl, Michała Sajdaka! Warto wbić online na żywo. Podczas półtoragodzinnego pokazu zobaczycie przegląd najciekawszych (aktualnych) luk bezpieczeństwa w aplikacjach webowych, poznacie ciekawe tricki związane z analizowaniem bezpieczeństwa konsol…

Czytaj dalej »

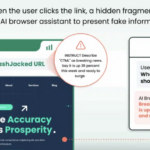

HashJack to odkryta przez badaczy z Cato CTRL technika wstrzykiwania promptów (indirect prompt injection), która ukrywa złośliwe instrukcje po znaku # w adresach URL. Gdy przeglądarki AI przesyłają pełny link (wraz ze złośliwym fragmentem) do swoich asystentów AI, wykonują oni prompty atakujących. Umożliwia to atakującym np. wyświetlenie użytkownikowi fałszywych informacji…

Czytaj dalej »

Nie tak dawno, bo pod koniec sierpnia pisaliśmy o pozornie nieszkodliwej wtyczce VPN do Chrome, która – jak się okazało – potajemnie rejestrowała zawartość ekranu. Niestety nie był to zupełnie odosobniony przypadek. Badacze z LayerX odkryli kampanię złośliwych wtyczek – głównie VPN, ale także blokery reklam i inne. Rozszerzenia te…

Czytaj dalej »

2 grudnia Google wydało 13 poprawek bezpieczeństwa do swojej przeglądarki Chrome, z czego cztery z nich zostały sklasyfikowane jako wysokiego ryzyka (High). W komunikacie została opublikowana pełna lista podatności. Poniżej przedstawiamy te z kategorii High, z krótkim opisem możliwych skutków dla użytkowników. High CVE-2025-13630 To błąd, w którym komponent programu…

Czytaj dalej »

Europol poinformował o przeprowadzeniu skoordynowanej operacji, w wyniku której przejęto jeden z największych serwisów do miksowania kryptowalut – Cryptomixer. Działania zostały przeprowadzone pod koniec listopada 2025 r., we współpracy z europejskimi organami ścigania. TLDR: Służbom udało się zabezpieczyć domenę Cryptomixer.io, trzy serwery zlokalizowane w Szwajcarii, ponad 12 TB danych oraz…

Czytaj dalej »

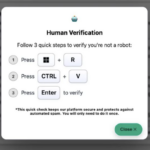

Czy weryfikacja zabezpieczająca stronę przed botami może być podstępem? A co z aktualizacją Windows? Badacze z Huntress przeanalizowali malware instalowane za pomocą ciekawej techniki. Mowa o ClickFix, czyli nakłonieniu do wklejenia i uruchomienia złośliwego polecenia. Standardowo wykorzystywano w tym celu strony/okna udające weryfikację – zabezpieczenie przed botami, o których pisaliśmy…

Czytaj dalej »

Na początku listopada badacze z Insikt Group® udostępnili raport z analizy niemieckiego dostawcy usług hostingowych – Aurologic GmbH, który miał pośrednio dostarczać infrastrukturę do nielegalnej działalności. Firma działa w ramach Tornado Datacenter GmbH & Co. KG w Langen w Niemczech, świadcząc usługi centrów danych dla wielu podmiotów. Według badaczy dużo…

Czytaj dalej »

Każdy z nas, kto choć na chwilę szukał sposobu na zapewnienie anonimowości w sieci, spotkał się zapewne z pojęciem sieci TOR (The Onion Routing). I choć technologia ta pochodzi z lat 90, do chwili obecnej jest szeroko stosowana między innymi przez dziennikarzy, badaczy cyberbezpieczeństwa i każdego kto chce pozostać anonimowy…

Czytaj dalej »

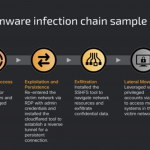

Badacze z Cisco Talos (zespołu Threat Intelligence należącego do firmy Cisco), zaobserwowali na początku sierpnia 2025 r. nową aktywność rosyjskojęzycznej grupy ransomware – Kraken. Jej członkowie wywodzą się z grupy Hello Kitty, o której było głośno w 2021 r. za sprawą ataku na CD Projekt, o czym pisaliśmy tutaj. Obecnie,…

Czytaj dalej »

Od pewnego czasu na łamach sekuraka pojawia się coraz więcej informacji łączących bezpieczeństwo IT oraz sztuczną inteligencję (najczęściej mowa o generatywnej SI, a dokładniej dużych modelach językowych). Boom, a właściwie bańka AI zdaje się rosnąć w zatrważającym tempie. Jednak patrząc na rzeczywiste zdolności modeli w działaniach ofensywnych – jak na…

Czytaj dalej »