Attaullah Baig – były pracownik WhatsApp – 8 września wniósł pozew przeciwko Meta do Sądu Okręgowego Stanów Zjednoczonych dla Północnego Okręgu Kalifornii. Powodem są działania, które Baig uznał za naruszenie ustawy Sarbanes-Oxley, regulującej m.in. mechanizmy audytu i kontroli wewnętrznej. Chodzi o nieujawnianie problemów z bezpieczeństwem informacji, potencjalne oszustwa wobec akcjonariuszy…

Czytaj dalej »

Zaczyna się tak: “Część, czy mógłbyś zagłosować na Agnieszkę? To bardzo ważne dla niej, a nagroda to stypendium na studia” (Zobacz na foto poniżej). Link prowadzi do strony, na której rzekomo głosuje się na dziewczynkę (konkurs gimnastyczny). Okazuje się jednak, że żeby zagłosować, trzeba “zalogować się WhatsApp’em”. “Logowanie” to w…

Czytaj dalej »

Całkiem niedawno opisywaliśmy kampanię, która miała być największym atakiem na łańcuch dostaw w historii. Atakujący wykorzystali przejęte, dzięki phishingowi, konta programistów i umieścili w pakietach złośliwy kod wykradający środki z portfeli kryptowalut. Przestępcy osiągnęli dość dyskusyjny sukces (na szczęście), jednak to nie znaczy, że na tym zagrożenia czyhające na developerów…

Czytaj dalej »

Od kilkunastu dni przez internet przetacza się się fala bardzo emocjonalnych i alarmistycznych postów mówiących, że to już koniec wolności w świecie Androida. W sukurs temu trendowi idą niektóre serwisy technologiczne sugerujące jakoby miały zostać zasypane wszelkie różnice pomiędzy Androidem a iOS-em w szeroko rozumianej otwartości. Niektórzy nawet wieszczą, że…

Czytaj dalej »

Na portalu ransomware.live pojawiła się informacja o rzekomym ataku na pracowników firmy Ekotrade. Przejętych oraz zaszyfrowanych miało zostać 950 682 plików, co podobno ma się przekładać na 900 GB danych. Aktualnie tożsamość atakującego nie zostało ustalona. Wiadomo natomiast, że do przeprowadzenia ataku wykorzystano platformę Qilin, działająca w modelu Ransomware-as-a-Service (RaaS)….

Czytaj dalej »

13 września obchodzimy Dzień Programisty – święto twórców cyfrowego świata. W dobie rosnących zagrożeń, ataków na API, podatności w aplikacjach LLM i wycieków danych, bezpieczeństwo kodu jest ważniejsze niż kiedykolwiek wcześniej. Z tej okazji Helion.pl przygotował specjalną promocje na książki i kursy online, które pomagają programistom pisać stabilne, odporne na…

Czytaj dalej »

Signal jest otwartoźródłowym, darmowym komunikatorem, który zyskał popularność głównie z powodu bezkompromisowego podejścia do kwestii prywatności oraz niezależności od dużych korporacji. Przetwarzane dane są zabezpieczone za pomocą szyfrowania E2E, a co za tym idzie dostęp do treści wiadomości, rozmów telefonicznych, plików multimedialnych posiadają tylko i wyłącznie strony komunikacji. Dostawca usługi…

Czytaj dalej »

Zespół analityków Lab52 z hiszpańskiej firmy S2 Grupo wykrył nowy rodzaj backdoora w programie Outlook, dzięki któremu cyberprzestępcy mogą eksfilitrować dane, przesyłać pliki i wykonywać polecenia na zainfekowanej maszynie. Malware został nazwany NotDoor (od wykorzystania w kodzie źródłowym słowa Nothing) i przypisany do grupy APT28 (Fancy Bear), powiązanej z rosyjskimi…

Czytaj dalej »

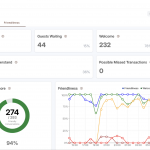

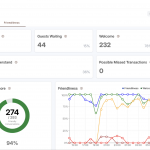

Restaurant Brands International, czyli firma stojąca za siecią Burger King, Tim Hortons i Popeyes utrzymuje platformę asystenta, służącą do obsługi tabletów, ekranów drive-thru i interkomów do komunikacji między pracownikami i klientami. Badacze ustalili, że do jej działania wykorzystywane są 3 domeny: W trakcie testowania okazało się, że serwisy te do…

Czytaj dalej »

Jak donosi Bloomberg 50 000 gospodarstw domowych i firm zostało pozbawionych prądu po tym, jak pożary uszkodziły dwa słupy energetyczne. Śledczy badają możliwość ataku motywowanego politycznie. Awaria rozpoczęła się we wczesnych godzinach porannych we wtorek, dotykając dużej części południowo-wschodniego Berlina. Przyczyną było podpalenie przewodów na słupach wysokiego napięcia. Do ataku…

Czytaj dalej »

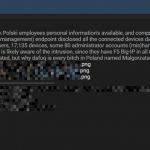

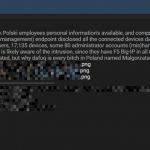

W Darknecie pojawiły się informacje o rzekomym wycieku danych z PKO BP. Na forum cyberprzestępczym pojawił się wpis, w którym oferowana jest na sprzedaż znaczna ilość poufnych danych wewnętrznych, rzekomo należących do banku. Źródłem naruszenia ma być system Unified Endpoint Management (UEM), który ujawnił ogrom informacji związanych z pracownikami banku…

Czytaj dalej »

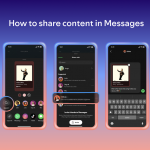

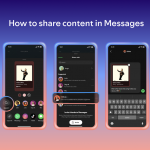

Niedawno na Spotify pojawiła się nowa funkcja – wiadomości. Ma ona uczynić aplikację bardziej społecznościową i umożliwić użytkownikom kontaktowanie się na platformie. Wysyłanie wiadomości jest dostępne dla użytkowników wersji Free i Premium w niektórych krajach, pod warunkiem że ukończyli oni 16 rok życia. TLDR: Oprócz zastanawiającej koncepcji samych wiadomości w…

Czytaj dalej »

Jeżeli nawet na pirackim subreddicie r/Piracy ludzie namawiają Cię do zapłacenia za grę, to wiedz, że jest naprawdę dobra. Na grę Hollow Knight: Silksong musieliśmy czekać 7 lat. Premiera gry odbyła się 4 września 2025 r. i ruch był tak duży, że niemal jednocześnie padły serwery Steam, Xbox, PlayStation i…

Czytaj dalej »

Po raz pierwszy – przed najbardziej merytoryczną konferencją IT security w Polsce – pokazujemy Wam, dlaczego warto kupić bilet na październikowe wydarzenie! Lubiani prelegenci w lightning talkach wprowadzą Was w konferencyjny klimat, by zachęcić do przyjazdu do Krakowa! 🔍Kiedy: 9 września o godz. 19:00 wpadajcie na MEGA praktyczne pokazy na…

Czytaj dalej »

Zespół analityków CTU firmy Sophos podczas analizy powłamaniowej zidentyfikował nowy wektor ataku, w którym popularne oprogramowanie zostało wykorzystane do utworzenia tajnego kanału komunikacji. Cyberprzestępcy, za pomocą narzędzia Velociraptor (oprogramowanie przeznaczone do wykrywania, analizy i reagowania na incydenty) pobierali instalator Visual Studio Code (VSCode), a następnie korzystając z przełącznika tunnel instalowali…

Czytaj dalej »