Reddit relacjonuje akcję w ten sposób: Based on our investigation so far, Reddit user passwords and accounts are safe, but on Sunday night (pacific time), Reddit systems were hacked as a result of a sophisticated and highly-targeted phishing attack. They gained access to some internal documents, code, and some internal…

Czytaj dalej »

![[Aktualizacja: jednak cyberatak] Awaria systemu ŚKUP. Nie działają kasowniki w autobusach/tramwajach, automaty biletowe, Portal ŚKUP, tablice elektroniczne na przystankach. [Aktualizacja: jednak cyberatak] Awaria systemu ŚKUP. Nie działają kasowniki w autobusach/tramwajach, automaty biletowe, Portal ŚKUP, tablice elektroniczne na przystankach.](https://sekurak.pl/wp-content/uploads/2023/02/awaria1-150x150.jpeg)

O awarii można poczytać tutaj, tutaj oraz tutaj: ze względu na awarię systemu ŚKUP nie działają kasowniki w pojazdach, automaty biletowe, Portal ŚKUP, System Dynamicznej Informacji Pasażerskiej i aplikacja Mobilny ŚKUP. Awaria nie wpływa na działanie aplikacji zewnętrznych: SkyCash, Mobilet, zbiletem.pl, jakdojade i mPay. Przepraszamy za niedogodności. Pracujemy nad ich…

Czytaj dalej »

Od jednego z czytelników otrzymaliśmy dość lakoniczną informację o “ogólnej awarii całego systemu” w Centralnym Szpitalu Klinicznym w Łodzi. Niedługo później Rynek Zdrowia potwierdził informację o cyberataku na szpital: w dniu 6 lutego 2023 r. około godziny 5 rano doszło do cyberataku na system informatyczny placówki. Natychmiast udało się zlokalizować…

Czytaj dalej »

W telegraficznym skrócie: ImageMagick to popularna biblioteka służąca do obróbki obrazów. Podatność, o której mowa w tytule została załatana w listopadzie 2022 roku. W tytule posta jest małe oszustwo ;-] sam upload obrazka nic nie daje, obrazek musi być jeszcze przetworzony przez podatną bibliotekę ImageMagick (wystarczy np. zmiana rozmiarów uploadowanego…

Czytaj dalej »

Opis na serwisie Hackerone jest dość enigmatyczny: By using IPv4-mapped IPv6 addresses there was a way to bypass Cloudflare server’s network protections and start connections to ports on the loopback (127.0.0.1) or internal IP addresses (such as 10.0.0.1) Cloudflare zdecydował się jednak przygotować nieco dłuższy opis podatności, która została zgłoszona…

Czytaj dalej »

Jak czytamy: Changes since OpenSSH 9.1 fix a pre-authentication double-free memory fault introduced in OpenSSH 9.1. This is not believed to be exploitable, and it occurs in the unprivileged pre-auth process that is subject to chroot(2) and is further sandboxed on most major platforms. Nieco więcej o problemie pisze Qualys:…

Czytaj dalej »

![Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :] Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :]](https://sekurak.pl/wp-content/uploads/2023/02/Zrzut-ekranu-2023-02-1-o-19.57.07-150x150.png)

Zazwyczaj telefony IP nie działają w całkowitej próżni – tzn. mogą z centralnego miejsca pobierać konfigurację, wysyłać tam swoje kopie zapasowe, … Badacze ekipy AssetNote znaleźli prostą możliwość wykonania dowolnego kodu na takim “centralnym miejscu” (serwer Avaya Aura, a dokładniej: Avaya Aura Device Services (AADS)). Wystarczyło następujące żądanie HTTP, które…

Czytaj dalej »

Jeden z czytelników podesłał nam taką próbkę: No właśnie, jeśli kogoś “wspomnimy” w dokumencie Google Docs, otrzyma on stosowne powiadomienie mailowe (przychodzi ono z domeny @docs.google.com) Sam link – ponownie dla niepoznaki prowadzi do domeny script.google.com (gdzie można za pomocą JavaScriptu programować proste czynności na platformie Google). Atak nie jest…

Czytaj dalej »

Podatność została zlokalizowana w Accounts Center, gdzie można było dodać do swojego konta numer telefonu. Na telefon wysyłany był 6-cyfrowy kod potwierdzający, że dana osoba jest właścicielem numeru. Ale – i tu dochodzimy do istoty problemu – Facebook (czy raczej Meta) nie zaimplementował mechanizmu anty-bruteforce. Zatem: Wybranie numeru telefonu konta-celu…

Czytaj dalej »

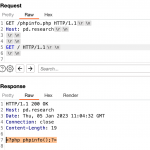

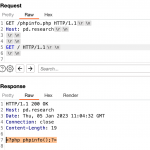

Większy research tematu znajdziecie w tym poście: PHP Development Server <= 7.4.21 – Remote Source Disclosure W formie graficznej, stosowne żądanie które wyświetli źródło pliku PHP wygląda tak: Co tu się wydarzyło? Od strony technicznej mamy tu do czynienia z całkiem normalną funkcją HTTP Pipelining (czyli wysyłanie kilku żądań HTTP…

Czytaj dalej »

Serwis Elevenlabs ogłasza się następująco: Jak widać potrzebna jest aż (tylko?) minuta głosu – aby go sklonować (tj. wypowiadać nim dowolną frazę, którą wpisujemy z klawiatury): Oczywiście wymagane jest odznaczenie potwierdzenia, że mamy prawo do używania danego głosu, ale część osób niezbyt się przejmuje tego typu checkboxami. Engadget donosi np….

Czytaj dalej »

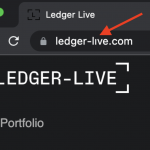

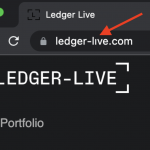

Być może pamiętacie scamy które opisywaliśmy w kontekście prób ataków na klientów mBanku: Uważne oko dostrzeże w adresie kropkę lub przecinek (więcej o temacie: punycode). Tymczasem zobaczcie na ten (cały czas aktywny) scam, próbujący nabrać użytkowników Ledgera: Wprawne oko wykrywacza scamów wyłapie dziwną literę i w adresie powyżej. Nieco dokładniej…

Czytaj dalej »

Palo Alto opublikowało właśnie analizę wariantów pewnego malware. Otwierasz pendrive i widzisz coś takiego jak na zrzucie ekranowym poniżej. Kliknąłbyś w ten “folder” czy “dysk”? Błąd – bo zainfekowałbyś swój komputer. Co więcej, malware automatycznie infekuje kolejne dyski przenośne, które podłączasz do komputera… Jak widać powyżej, jedyny normalnie widoczny zasób…

Czytaj dalej »

Celem była baza danych należąca do austriackiej organizacji GIS (zajmującej się zbieraniem opłat abonamentowych za posiadanie telewizora / radia / etc). Baza została stworzona do tego, aby namierzać osoby uchylające się od płacenia abonamentu. No więc restrukturyzacja bazy, podwykonawca, środowisko testowe… ale z danymi produkcyjnymi. Środowisko testowe, wiec “nie ma…

Czytaj dalej »

Całość to pokłosie wspólnej operacji Europolu oraz FBI. Grupa Hive działała w dość standardowym modelu: ekipa atakująca / wymuszająca okup (inkasowała ona 80% okupu) oraz deweloperzy głównego “produktu” (20%). Historycznie, czasem udawało się odszyfrować pliki zainfekowane Hive (patrz: Przyspieszony kurs łamania kryptografii Hive ransomware ;-)), ale teraz nie ma to…

Czytaj dalej »

![[Aktualizacja: jednak cyberatak] Awaria systemu ŚKUP. Nie działają kasowniki w autobusach/tramwajach, automaty biletowe, Portal ŚKUP, tablice elektroniczne na przystankach. [Aktualizacja: jednak cyberatak] Awaria systemu ŚKUP. Nie działają kasowniki w autobusach/tramwajach, automaty biletowe, Portal ŚKUP, tablice elektroniczne na przystankach.](https://sekurak.pl/wp-content/uploads/2023/02/awaria1-150x150.jpeg)

![Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :] Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :]](https://sekurak.pl/wp-content/uploads/2023/02/Zrzut-ekranu-2023-02-1-o-19.57.07-150x150.png)