W dynamicznie zmieniającym się świecie cybersecurity wiedza dezaktualizuje się szybciej niż w jakiejkolwiek innej technologii. Nowe wektory ataków, rosnąca złożoność środowisk chmurowych, automatyzacja procesów obronnych i wciąż rozwijająca się sztuczna inteligencja sprawiają, że ciągła edukacja to konieczność. Niezależnie od tego, czy na co dzień zajmujemy się analizą incydentów, testami penetracyjnymi,…

Czytaj dalej »

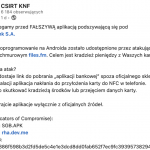

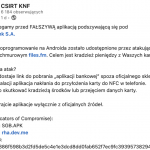

CSIRT KNF poinformował w swoich mediach społecznościowych o odkryciu trojana bankowego podszywającego się pod aplikację SGB-Bank S.A. Złośliwe oprogramowanie dystrybuowane jest na systemy Android, a jego celem jest kradzież środków z kont klientów banku. Zgodnie z ustaleniami CSIRT KNF wektorem ataku jest wiadomość (SMS lub e-mail) z linkiem do pobrania…

Czytaj dalej »

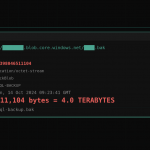

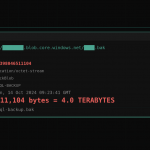

Jeden z badaczy Neo Security zauważył dziwnie wyglądającą odpowiedź HTTP na żądanie typu HEAD. Tego typu żądanie pozwala uzyskać podstawowe informacje o danym zasobie bez pobierania go. W tym przypadku serwer zwrócił odpowiedź z nagłówkiem Content-Length wskazującym, że plik ma 4 terabajty. TLDR: – Badacz z Neo Security odkrył publicznie…

Czytaj dalej »

Na portalu ransomware.live pojawiła się informacja o ataku na firmę Svenska Kraftnät – szwedzkiego operatora sieci przesyłowej energii elektrycznej. Za incydent odpowiada grupa Everest, znana z działalności w środowisku rosyjskojęzycznych grup cyberprzestępczych. Na jednym z forów w darknecie opublikowała licznik, po upływie którego wykradzione dane mają zostać ujawnione. Mowa o…

Czytaj dalej »

Ostatnie dni przynoszą wiele informacji o incydentach bezpieczeństwa w różnych firmach. Przeglądając informacje o bieżących wydarzeniach, natrafiliśmy na wątek polskiej firmy finansowej, działającej w zakresie pożyczek oraz kart kredytowych – SuperGrosz. TLDR: Na jednym z forów dla cyberprzestępców, ktoś zamieścił informacje o zrzucie bazy danych, zawierającej 1,4 miliona rekordów, które…

Czytaj dalej »

Krótko. 4 listopada startujemy z czteroczęściowym szkoleniem Wstęp do programowania w Pythonie. Wraz z Gynvaelem Coldwindem nauczymy Cię podstaw programowania w Pythonie. Osobom, które nie miały wcześniej styczności z programowaniem w Pythonie lub próbowały swoich sił, lecz bez powodzenia, pokażemy (skutecznie), na czym warto skupić się na początku. Zrozumiesz podstawowe…

Czytaj dalej »

VirusTotal, to platforma, której nie trzeba przedstawiać Czytelnikom sekuraka. Ten należący do firmy Google serwis pozwala skanować przesyłane do niego pliki korzystając z wielu silników antywirusowych. Dodatkowo przesyłane na platformę pliki wykorzystywane są do dalszych analiz przez osoby badające złośliwe oprogramowanie. Od teraz dostęp do tego olbrzymiego repozytorium ze złośliwym…

Czytaj dalej »

Kestrel to domyślny i lekki serwer HTTP wykorzystywany przez aplikacje w technologii ASP.NET Core. Do jego zalet można zaliczyć między innymi wieloplatformowość i wydajność. Dokładając do tego fakt, że jest to rozwiązanie dostępne “z pudełka”, otrzymujemy bardzo popularną zależność (od angielskiego dependency). Duża popularność tego rozwiązania, powoduje że atakujący stosunkowo…

Czytaj dalej »

Firma Elona Muska xAI uruchomiła projekt Grokipedia, encyklopedię AI, która ma być konkurencją dla popularnej Wikipedii. O starcie portalu Musk poinformował na swoim profilu X 28.10.2025 r. Obecnie Grokipedia ma 885 279 artykułów i ich liczba ciągle rośnie. W przeciwieństwie do Wikipedii, której artykuły są pisane i recenzowane przez ludzi,…

Czytaj dalej »

![Ważna informacja dla użytkowników kluczy U2F na X (Twitterze) [poradnik] Ważna informacja dla użytkowników kluczy U2F na X (Twitterze) [poradnik]](https://sekurak.pl/wp-content/uploads/2025/10/Zrzut-ekranu-2025-10-30-o-05.03.53-150x150.png)

X (Twitter) ogłosił, że 10 listopada całkowicie przestanie używać starej domeny twitter[.]com. O ile znaczna większość funkcjonalności platformy została bezproblemowo przeniesiona na x[.]com, o tyle jedna – dość istotna – nie daje takiej możliwości. TLDR: Mowa o sprzętowych kluczach U2F (choć precyzyjnie mówiąc, chodzi o urządzenia w standardzie FIDO2), które…

Czytaj dalej »

Nieznani atakujący uzyskali dostęp do danych Kansas City National Security Campus (KCNSC), czyli podmiotu podlegający Narodowej Administracji Bezpieczeństwa Jądrowego (NNSA). Powodem były podatności w Microsoft SharePoint, o których pisaliśmy już w lipcu. TLDR: Wyciek dotyczył zakładu produkującego zdecydowaną większość niejądrowych komponentów do amerykańskiej broni jądrowej w ramach NNSA, agencji Departamentu…

Czytaj dalej »

10 października 2025 Łotewska policja zatrzymała 5 osób oraz skonfiskowała sprzęt wykorzystywany do przestępstw przeciwko tysiącom ofiar w całej Europie. W trakcie operacji SIMCARTEL zatrzymano kolejne dwie osoby i zabezpieczono 1200 SIM boxów oraz 40000 kart SIM. TLDR: Śledczy z Austrii, Estonii i Łotwy wraz z funkcjonariuszami Europolu i Eurojust…

Czytaj dalej »

![Błędy w implementacji krzywej FourQ od Cloudflare pozwalały na odzyskanie klucza prywatnego [CVE-2025-8556] Błędy w implementacji krzywej FourQ od Cloudflare pozwalały na odzyskanie klucza prywatnego [CVE-2025-8556]](https://sekurak.pl/wp-content/uploads/2023/04/ProXy_computer_is_hacking_man_ab39bc3e-6ce6-4c49-8c5d-37ad77c46bd4-150x150.png)

Na początku października 2025 r. badacze bezpieczeństwa z firmy Botanica Technologists opublikowali raport z analizy audytu OSS (Open Source Software) Elliptic Curve. Wyniki badań są niepokojące, ponieważ został wykryty szereg błędów kryptograficznych, związanych z nieprawidłową implementacją krzywej eliptycznej FourQ w bibliotece CIRCL (Cloudflare Interoperable, Reusable Cryptographic Library). Jeden z błędów…

Czytaj dalej »

W redakcji doceniamy prawdziwą hakerską robotę, dlatego z uwagą śledzimy (a później analizujemy raporty zwane writeupami) zmagania podczas zawodów spod szyldu Pwn2Own organizowanych przez Zero Day Initiative. Tegoroczna edycja odbyła się między 21 a 24 października 2025 w Cork, w Irlandii. Zawodnicy mogli zmierzyć się w ośmiu kategoriach: Szczegółowy zestaw…

Czytaj dalej »

Ten wpis dedykujemy wszystkim przyszłym ekspertom ds. cyberbezpieczeństwa, myślącym o rozpoczęciu kariery „bezpiecznika”, a także osobom chcącym zdobyć praktyczne umiejętności, pozwalające chronić sieci, aplikacje i dane przed hackerami. Do jego przeczytania zachęcamy również wszystkich tych, którzy alergicznie reagują na slajdowiska, za to są fanami praktycznych pokazów. Wprowadzenie do bezpieczeństwa IT…

Czytaj dalej »

![Ważna informacja dla użytkowników kluczy U2F na X (Twitterze) [poradnik] Ważna informacja dla użytkowników kluczy U2F na X (Twitterze) [poradnik]](https://sekurak.pl/wp-content/uploads/2025/10/Zrzut-ekranu-2025-10-30-o-05.03.53-150x150.png)

![Błędy w implementacji krzywej FourQ od Cloudflare pozwalały na odzyskanie klucza prywatnego [CVE-2025-8556] Błędy w implementacji krzywej FourQ od Cloudflare pozwalały na odzyskanie klucza prywatnego [CVE-2025-8556]](https://sekurak.pl/wp-content/uploads/2023/04/ProXy_computer_is_hacking_man_ab39bc3e-6ce6-4c49-8c5d-37ad77c46bd4-150x150.png)