18 i 19 lipca 2024 to daty, które zostaną zapamiętane (a może właściwie nadchodzący weekend) przez zespoły inżynierów, które będą jeszcze długo pracować nad przywróceniem działania wszystkich systemów dotkniętych przez problem z CrowdStrike Falcon. Ale to nie jedyna globalna awaria w tych dniach, a ponieważ problem z EDR wystąpił na…

Czytaj dalej »

W Internecie od rana pojawiają się raporty o olbrzymiej awarii spowodowanej ostatnią aktualizacją CrowdStrike. Użytkownicy reddita donoszą nawet o dziesiątkach tysięcy komputerów niezdatnych do pracy – maszyny wpadają w BSOD (Blue Screen Of Death) informując o problemie w sterowniku csagent.sys. Problemem dotknięte są firmy z praktycznie każdej branży – m.in….

Czytaj dalej »

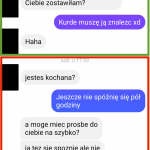

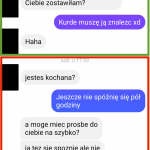

Poniżej zrzut z telefonu ofiary. Zielony fragment to “prawdziwa” rozmowa. Czerwony fragment to już początek scamu: W miejscu oznaczonym “czerwoną ramką” włącza się scammer (dla Gosi wygląda to jakby pisała dalej Kamila) i serwuje ściemę, że niby nie może wypłacić pieniędzy i potrzebuje kodu blik… Gosia przekazuje kod i później…

Czytaj dalej »

Pełna relacja w drugiej części wpisu (publikujemy ją za zgodą zainteresowanej). Wersja skondensowana poniżej: Na początek zgłosił się klient (~1000 obserwujących na Instragramie) – profil wygląda na pierwszy rzut oka w porządku. Klient chce kupić towar za $185. Język angielski klienta jest momentami “kulawy”, no ale nie wszyscy w USA…

Czytaj dalej »

Błąd został zgłoszony w ramach konkretnego programu bug bounty. Nie ma tu zbyt wielu szczegółów, ale autor znaleziska wskazał na Twitterze, że całość wyglądała mniej więcej tak, jak luka zawarta w labie od Portswiggera. Zobaczmy więc jak wyglądała całość krok po kroku: Na Hackerone opis tematu jest dość enigmatyczny (ale…

Czytaj dalej »

W najbliższą środę (17.07.2024, 20:00, online) startujemy bezpłatne szkolenie prowadzone przez Wojciecha Jarosińskiego, który na co dzień zajmuje się rozwiązywaniem sporów wynikających z realizacji projektów IT na drodze postępowania cywilnego i karnego oraz obroną przed roszczeniami wynikających z audytów licencyjnych. Zapisy: https://sklep.securitum.pl/konflikty-w-realizacji-kontraktow-it (model: płać ile chcesz, możesz też “zapłacić” 0 zł) Agenda: Kolejne szkolenia…

Czytaj dalej »

W oprogramowaniu GitLab, zarówno w wersji Community, jak i Enterprise, został znaleziony poważny błąd (ocena 9,6 wg CVSS 3.0), któremu nadano identyfikator CVE-2024-6385. Dotyczy on wersji od 15.8 do 16.11.6 (bez 16.11.6), od 17.0 do 17.0.4 (bez tej ostatniej), oraz od 17.1 do 17.1.2 (również bez ostatniej). Pełne informacje na temat…

Czytaj dalej »

Odpowiedź na pytanie postawione w tytule jest tylko jedna. Leci – i raczej zostanie z nami na dłużej, dlatego warto go poznać. W 2024 roku modele LLM i AI bezpowrotnie zmieniły świat pracy i biznesu! Świat AI dokonał synergii z narzędziami firmy Microsoft w na tyle dużym stopniu, że lada…

Czytaj dalej »

Opisywany przez australijską policję atak, to tzw. evil twin, czyli podstawienie sieci o tej samej nazwie co oryginalna. Ale do której sieci podłączy się Twój laptop / telefon, jeśli będzie miał do dyspozycji kilka sieci bezprzewodowych o tej samej nazwie? Najpewniej do tej, która ma silniejszy sygnał. Z kolei jeśli…

Czytaj dalej »

Stosowne oświadczenie można przeczytać tutaj. Jak czytamy: Doszło do naruszenia poufności danych osobowych w zakresie: imię i nazwisko, PESEL, adres zamieszkania, data urodzenia, numer telefonu. Narażonych na naruszenie zostało 4188 teczek, z danymi około 8000 właścicieli pojazdów i klientów Wydziału Komunikacji Starostwa powiatowego w Turku. Jak do tego doszło? Wydział…

Czytaj dalej »

Wczoraj Proton uruchomił usługę Docs (jest ona bezpłatna też dla posiadaczy bezpłatnych kont). Z naszego punktu wiedzenia, największą zaletą rozwiązania jest szyfrowanie end-to-end dokumentów (czyli nawet proton nie widzi co konkretnie zawierają nasze dokumenty). W szczególności producent reklamuje usługę w ten sposób: Dokumenty w Proton Drive opierają się na tych…

Czytaj dalej »

Od kilku dni, jednym ze stale rozwijanych tematów w świecie cyberbezpieczeństwa, jest niechciany gość w popularnym oprogramowaniu do zdalnego dostępu TeamViewer. W przeszłości producent padł już ofiarą chińskiej grupy APT. Tym razem pierwsze wiadomości o tym, że zauważono pewne nieprawidłowości, pojawiły się już w zeszłą środę, 26 czerwca. Tego samego…

Czytaj dalej »

Nowoczesne emulatory terminali oferują rozbudowane funkcje, znacznie wykraczające poza pierwotną rolę obsługi tekstowych interfejsów. Użytkownicy oczekują kolorowania zwracanych informacji, zmiany stylu czy też dźwiękowych powiadomień (no dobra, pewnie terminal bell jest u większości wyłączony). Obsługa tych funkcji odbywa się przy pomocy tzw. sekwencji ucieczki (ang. escape sequences). Zaskakujący może być…

Czytaj dalej »

OpenSSH to jeden z bezpieczniejszych i dobrze przebadanych projektów. Jednak gdy pojawia się krytyczna podatność dotykająca tego kluczowego elementu dla bezpieczeństwa wielu systemów, należy podjąć natychmiastowe kroki. CVE-2024-6387 to krytyczna podatność typu RCE (Remote Code Execution) pozwalająca na wykonanie kodu na zdalnym systemie korzystającym z glibc z uruchomioną usługą OpenSSH…

Czytaj dalej »

Dyrektywa NIS2, kojarzy się z przykrym obowiązkiem, nudą i pewnie nikomu-niepotrzebnymi-procedurami. W skrócie – dla wielu to tylko uciążliwość. Proponujemy więc spojrzeć na temat z nieco innej perspektywy. Z perspektywy hackera. Całość to odrobina wstępu, mrożący krew w żyłach pokaz cyberataku na żywo oraz pakiet konkretnych rad jak chronić się…

Czytaj dalej »