TLDR: Niedawno opisywaliśmy jak dodanie nagłówka w Palo Alto pozwala na wykonanie kodu w PAN-OS w kontekście użytkownika root. Błąd wydaje się zabawny, gdyby nie poważne konsekwencje jego wykorzystania. Jak się okazuje, nie tylko urządzenia mające na celu zwiększenie bezpieczeństwa dopadają trywialne podatności, bo podobny błąd udało się znaleźć w…

Czytaj dalej »

Gynvael Coldwind, który kieruje projektem hakerskiego e-zine, poinformował na blogu Paged Out!, że następne wydanie właśnie się ukazało i jest do pobrania za darmo na stronie projektu. Dla przypomnienia – Paged Out! to magazyn o wszystkich najciekawszych “komputerowych” tematach – jest tam wszystko, od cyberbezpieczeństwa, przez programowanie, aż do retro…

Czytaj dalej »

Dla pewności – podatność 0day, to taka, która jest znana atakującym, ale jeszcze nieznana producentowi danego oprogramowania. W skrócie – nawet jak jesteś w pełni załatany to i tak ktoś może Cię zaatakować. Podatności, w przeglądarce Safari, o których piszę właśnie zostały załatane, wiec w zasadzie przestały być 0day (ale…

Czytaj dalej »

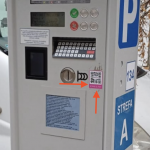

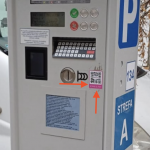

Ktoś ponaklejał takie fałszywe kody na ~20 parkomatach w Katowicach: Jeśli ktoś zeskanuje i kliknie taki kod, zostanie przekierowany do fałszywej strony płatności, która próbuje wykradać dane finansowe. Jakiś czas temu podobne kody można było znaleźć na parkomatach w Krakowie; z kolei w Warszawie ktoś rozpylał fałszywe mandaty – również…

Czytaj dalej »

Dyrektywa NIS2, kojarzy się z przykrym obowiązkiem, nudą i pewnie nikomu-niepotrzebnymi-procedurami. W skrócie – dla wielu to tylko uciążliwość. Proponujemy więc spojrzeć na temat z nieco innej perspektywy. Z perspektywy hackera. Całość to odrobina wstępu, mrożący krew w żyłach pokaz cyberataku na żywo oraz pakiet konkretnych rad jak chronić się…

Czytaj dalej »

Z naszego pentesterskiego doświadczenia wynika, że jedną z często hostowanych usług w organizacjach są systemy zarządzania wersją. Prymat wiodą tutaj rozwiązania oparte o git’a, w szczególności GitLab (o którym pisaliśmy niejednokrotnie). Każdemu zdarzają się wpadki – nasze doświadczenia z GitLabem są w dużej mierze pozytywne. Program BugBounty jest dobrze prowadzony…

Czytaj dalej »

“Really Simple Security – Simple and Performant Security” to dość popularny plugin do WordPressa (~4000000 instalacji). Jak można się domyśleć, służy on do dodatkowego zabezpieczenia instalacji WordPressa…. Przechodząc do szczegółów – podatność CVE-2024-10924 występuje w API REST pluginu (można ją wykorzystać kiedy 2FA zostało aktywowane w pluginie; “na szczęście” jest…

Czytaj dalej »

Daisy, bo tak nazywa się ten eksperymentalny bot, zamienia głos rozmówcy na tekst. Tekst jest następnie wprowadzany do dedykowanego LLMa, który generuje odpowiedź tekstową. Odpowiedź jest czytana rozmówcy (scammerowi) głosem starszej osoby. Wszystko dzieje się w czasie rzeczywistym. Sieć O2 ma dwa cele: 1) Zajęcie jak największej ilości czasu scammerom2)…

Czytaj dalej »

Rozwiązania takie jak Citrix Virtual Apps and Desktops pozwalają zmienić paradygmat pracy, dzięki scentralizowanej platformie, która odpowiada za wirtualizację, pracownicy mogą kontynuować wykonywanie swoich zadań od miejsca, w którym je skończyli na zupełnie innym urządzeniu. Centralizacja pozwala na ułatwienie zarządzania czy monitorowania, co może mieć pozytywny wpływ na bezpieczeństwo. Przeniesienie…

Czytaj dalej »

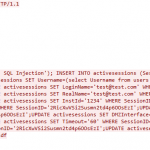

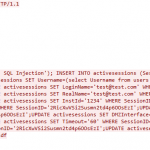

Czy raczej… ukradli. W każdym razie chodzi o podatność SQL Injection w systemie MOVEit MFT (“bezpieczny” transfer plików – appka/system wykorzystywana przez wiele globalnych korporacji), CVE-2023-34362. Do masowych ataków na MOVEit MFT doszło w 2023 roku, a wg doniesień firmy Coveware, grupa ransomware CloP mogła na całej akcji “zarobić” 75-100…

Czytaj dalej »

Czytelnicy z dłuższym stażem zapewne pamiętają podatność w samochodach Nissan i Mazda, która powodowała reboot systemu audio. Mazda ponownie ma problemy związane z błędami w systemie Mazda Connect Connectivity Master Unit (CMU), który wykorzystuje system operacyjny Linux i jest instalowany w wielu modelach samochodów tego producenta. Błędy zostały odkryte przez badaczy…

Czytaj dalej »

To praktycznie uniemożliwia ich badanie na poziomie śledczym (np. wyciąganie z nich plików, wiadomości SMS, etc; po restarcie telefon jest w tzw. trybie Before First Unlock). Szybko pojawiły się oczywiste sugestie, że widzimy właśnie w akcji funkcję iOS18, która umożliwia wysłanie odpowiedniego sygnału do telefonu, który to sygnał może wymuszać…

Czytaj dalej »

O pewnym “bugu” w swoim anty-cheacie pisał niedawno sam producent: Teraz pojawiły się dodatkowe informacje. Wg cytowanego przez Techcrunch hackera luka polegała na tym, że system anty-cheat (RICOCHET) był bez sensu zbudowany – tzn. w szczególności skanował pamięć komputera gracza w poszukiwaniu pewnych konkretnych ciągów znaków. Takim ciągiem był np.:…

Czytaj dalej »

Komputery operują na bitach – na pierwszy rzut oka, to oczywista oczywistość. Jednak, ta prosta fraza kryje w sobie daleko idące konsekwencje, które mają istotne znaczenie, zwłaszcza przy manipulacji danymi binarnymi. Zrozumienie tych konsekwencji, a przede wszystkim zdobycie praktycznej wiedzy i umiejętności operowania na bitach i bajtach, jest kluczowe dla…

Czytaj dalej »

O akcji ostrzega FBI, wskazując na znaną od wielu lat technikę polegającą na wykorzystaniu skradzionych ciasteczek sesyjnych. W szczególności atakujący kradną, ważne przed długi okres ciastka związane z funkcją “zapamiętaj mnie na tym komputerze przez 30 dni”. Atakujący wykrada takie ciastko, używa w swojej przeglądarce (lub narzędziu) – i “magicznie”…

Czytaj dalej »