Chwilę temu relacjonowaliśmy sprawę posła który stracił 150 000 zł w wyniku oszustwa “na policjanta”, a tymczasem PAP informuje: “Senator został oszukany metodą na policjanta na kwotę 430 tys. zł, wszczęliśmy śledztwo w tej sprawie – powiedziała Polskiej Agencji Prasowej szefowa Prokuratury Rejonowej w Brodnicy Alina Szram.” Sam scam nie…

Czytaj dalej »

Temat relacjonuje Gazeta Wyborcza. Bohaterem historii jest jeden z polskich posłów; zaczęło się od telefonu od przestępców: “Szajka przestępców zhakowała pana telefon. To samo dotyczy jeszcze czterech parlamentarzystów. Atak właśnie trwa.” Poseł stwierdził, że jednak spróbuje uwiarygodnić całą rzekomą akcję policji. Poprosił więc “policjanta” po drugiej stronie o weryfikację. “Policjant”…

Czytaj dalej »

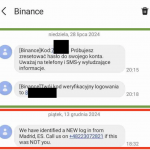

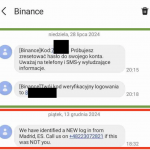

W zasadzie wszystko widoczne jest na SMSach poniżej: Na zielono widać prawdziwe SMSy od Binance. Na czerwono to fałszywy SMS. SMS został wysłany z wykorzystaniem spoofingu (podszycie się pod nazwę nadawcy: Binance), co dodatkowo spowodowało, że wpadł on na telefonie w ten sam wątek co SMSy prawdziwe (uwiarygadnia to dodatkowo…

Czytaj dalej »

W ostatnim Patch Tuesday, Microsoft załatał w sumie 16 krytycznych podatności. Wśród błędów znalazły się trzy krytyczne podatności dotyczące LDAP (Lightweight Directory Access Protocol). Najpoważniejsza (wynik CVSS 9,8) podatność została oznaczona CVE-2024-49112. TLDR: Błąd ten pozwala nieuwierzytelnionemu, zdalnemu atakującemu na wykonanie poleceń w kontekście serwisu LDAP. Atak na podatny serwer…

Czytaj dalej »

Przestępcy w dość nietypowy i interesujący sposób zaczęli wykorzystywać podatność w niezbyt popularnej (ponad 10 tys. pobrań) wtyczce WordPressa o nazwie Hunk Companion. Podatność, oznaczona CVE-2024-11972 (wynik CVSS 9,8) pozwala nieautoryzowanemu atakującemu na… instalację i aktywację innych wtyczek z repozytorium WordPress.org. TLDR: Na pierwszy rzut oka nie wygląda to może przerażająco, jednak pobierać, instalować i uruchamiać…

Czytaj dalej »

Wieloskładnikowe uwierzytelnianie (MFA) wzmacnia znacząco bezpieczeństwo logowania w sieci. Atakujący może przecież odgadnąć, podsłuchać, ukraść czy nawet znaleźć hasło konkretnego użytkownika. Jeśli jednak, będzie musiał udowodnić swoją tożsamość w inny sposób, nie tylko przy pomocy tego, co użytkownik “wie” (jak hasło czy pin), to prawdopodobieństwo logowania zakończonego sukcesem jest niewielkie….

Czytaj dalej »

6 grudnia 2024 roku odbyła się (online) pierwsza edycja konferencji Sekurak Cyberstarter. Nowego wydarzenia dla osób z IT, które chcą sprawnie wejść w branżę cyberbezpieczeństwa bądź zacząć się przebranżawiać. Pomysł pojawił się na początku tego roku. Początkowo konferencja miała się odbyć wiosną 2025 roku, jednak na fali sukcesu wrześniowej edycji…

Czytaj dalej »

W przedświątecznej gorączce nie można zapomnieć o aktualizacjach oprogramowania. Google ogłosiło wydanie nowych wersji przeglądarki Chrome: 131.0.6778.139/.140 dla Mac oraz Windows, a także 131.0.6778.139 dla Linuksa. Załatane zostały dwie podatności o poziomie krytyczności wysokim. Pierwsza z nich, o symbolu CVE-2024-12381 jest kolejnym błędem w tym roku dotyczącym silnika V8 i…

Czytaj dalej »

Firma ANY.RUN może wywoływać kontrowersje, jednak dzisiaj chcemy skupić się na technikach, które opisali na swoim twitterze/x. Podobne metody, wykorzystujące różne aspekty formatu ZIP były już wykorzystywane w przeszłości. Wedle informacji udostępnionych we wpisie, metody te wykryto w czasie trwających obecnie kampanii. TLDR: Pliki pakietu Office (czyli Office Open XML),…

Czytaj dalej »

Strona krakowskiego MPK nie działa (podobnie jak inne systemy IT), a o ataku hackerskim można dowiedzieć się z profilu twitterowego MPK: tryb i skala ataku hackerskiego wskazuje, że głównym celem działania był paraliż operacyjny krakowskiej komunikacji miejskiej I dalej: [cyberatak] Został przeprowadzony wcześnie rano, we wtorek 3 grudnia. Z uzyskanych…

Czytaj dalej »

Uruchamianie programów w formie skryptów oraz binariów to chleb powszedni pentesterów i administratorów. Rozsądek, profesjonalizm oraz dobre praktyki nakazują, aby dokonywać wnikliwego sprawdzenia zawartości uruchamianych programów, by nie wyrządzić szkody w zarządzanym, używanym lub testowanym systemie. Przykład historyczny Wyśmiewani w gronie ludzi zajmujących się bezpieczeństwem tzw. script kiddies już lata…

Czytaj dalej »

Ciekawy opis działania rosyjskiej grupy hackerskiej, która celowała w pewną organizację. Jednak organizacja ta miała włączone dwuczynnikowe uwierzytelnienie w kontekście dostępu do systemów z poziomu Internetu. Co więc zrobili hackerzy? Najpierw zhackowali firmę odległą o tysiące kilometrów od nich, ale znajdującą się w fizycznej bliskości celu (wg doniesień cel znajdował…

Czytaj dalej »

Aktualizacja komponentów dystrybucji Linuksa może wymagać restartu całego systemu lub tylko określonych serwisów. Popularnym rozwiązaniem wspomagającym wykonywanie aktualizacji w tym zakresie jest needrestart dołączony do bardzo popularnych dystrybucji jak Ubuntu czy Debian. TLDR: Badacze zidentyfikowali aż pięć podatności (w tym trzy kluczowe), pozwalających podnieść atakującemu (z dostępem do systemu) uprawnienia…

Czytaj dalej »

SMS Blaster to nie jest nowa rzecz. Jak pisze Google: fałszywa stacja bazowa działa trybie LTE, ale po podłączeniu się do niej ofiary wykonuje downgrade połączenia do archaicznego 2G. Ale pomyślicie – kto używa obecnie 2G? No więc bardzo dużo telefonów (jeśli nie znaczna większość) cały czas ma wsparcie dla…

Czytaj dalej »

TLDR: Niedawno opisywaliśmy jak dodanie nagłówka w Palo Alto pozwala na wykonanie kodu w PAN-OS w kontekście użytkownika root. Błąd wydaje się zabawny, gdyby nie poważne konsekwencje jego wykorzystania. Jak się okazuje, nie tylko urządzenia mające na celu zwiększenie bezpieczeństwa dopadają trywialne podatności, bo podobny błąd udało się znaleźć w…

Czytaj dalej »