Google wydało nową wersję swojej przeglądarki Chrome. Dla Windows i macOS jest to 133.0.6943.126/.127, dla Linuksa 133.0.6943.126, natomiast dla Androida 133.0.6943.121. Załatane zostały dwa błędy o wysokim poziomie krytyczności CVE-2025-0999 oraz CVE-2025-1426, a także jeden na poziomie średnim – CVE-2025-1006. Od wydania poprzedniej wersji, która łatała cztery błędy o wysokim…

Czytaj dalej »

W popularnym na platformie Windows programie WinZip, w ramach Zero Day Initiative zgłoszona została podatność oznaczona symbolem CVE-2025-1240 i poziomie krytyczności 7,8. Występuje ona podczas przetwarzania archiwów 7Z i może prowadzić do wykonania kodu w kontekście użytkownika WinZipa. TLDR: Co prawda do wykorzystania podatności konieczna jest interakcja użytkownika, polegająca na…

Czytaj dalej »

Dla lubiących korzystać tylko z materiałów źródłowych polecam to opracowanie oraz informacje o łatce producenta. No dobra, o co tutaj chodzi? Urządzenie ma skonfigurowany Nginx na froncie (w szczególności podejmuje on decyzję, które żądanie uwierzytelnić, a które nie), oraz serwer webowy Apache w backendzie (tutaj działa aplikacja). Na starcie Nginx…

Czytaj dalej »

Centralne Biuro Zwalczania Cyberprzestępczości poinformowało o zakończeniu trwającego prawie dwa lata śledztwa w sprawie działania zorganizowanej grupy przestępczej zajmującej się realizacją kampanii phishingowych wycelowanych w klientów polskich banków. TL;DR: Schemat takiego ataku jest każdemu znany: dostajemy link do fałszywej strony banku (np. mail, scam olx, vinted), logujemy się i pyk!…

Czytaj dalej »

Zerknijcie na ten research. Najpierw okazało się, że funkcja blokowania użytkownika zdradzała jego tzw. GaiaID (czyli taki globalny ID użytkownika w kontekście usług Google). Np.: 103261974221829892167 Ten IDek można było poznać nawet bez realnego zablokowania użytkownika. Teraz wystarczyło znaleźć jakąś usługę, która przetłumaczyłaby GaiaID na emaila użytkownika-ofiary. Badacze zlokalizowali stary,…

Czytaj dalej »

Użytkownik serwisu Wykop o nicku @dese zauważył, że otrzymał mailowo fakturę od PGE Obrót. Według jego relacji wiadomość nie wyglądała podejrzanie oraz zawierała poprawne informacje (np. numer klienta). Okazało się jednak, że załączony dokument był wystawiony na inną osobę i zawierał inne dane – adres, taryfę a także zeszłoroczne zużycie…

Czytaj dalej »

TLDR: Projekt Artemis, czyli rozbudowany i modułowy skaner podatności opracowany przez CERT Polska (a zapoczątkowany przez koło studenckie KN Cyber), już od pewnego czasu był wykorzystywany przez NASK do badania bezpieczeństwa stron internetowych podległych pod CSIRT NASK podmiotów oraz instytucji, które wyraziły taką chęć, cytując stronę projektu: (https://cert.pl/skanowanie/) Od dzisiaj usługa…

Czytaj dalej »

Właśnie pojawił się benchmark pokazujący szybkość najnowszego flagowca od NVIDII – RTX 5090 FE. Całość oczywiście w kontekście flagowego ;) narzędzia do odzyskiwania/łamania haseł – hashcata. Przykładowe porównania z RTX 4090: Zapewne jeszcze czekają nas aktualizacje sterowników, co wpłynie na szybkość działania hashcata. Czy te szybkości wpływają na obecne rekomendacje…

Czytaj dalej »

The Shadowserver Foundation informuje o ataku brute force wymierzonym przeciwko urządzeniom sieciowym, w szczególności urządzeniom VPN firm Palo Alto, Ivanti, SonicWall. Według danych pochodzących z systemów honeypot, prezentowanych przez ich platformę monitoringową, nasilenie ataków trwa od końca stycznia. Liczba adresów IP zaangażowanych w atak sięga w szczycie nawet 2,8 mln w…

Czytaj dalej »

Powraca bardzo lubiany przez cyberprzestępców sposób na szybkie wzbogacenie się kosztem użytkowników mediów społecznościowych. TL;DR: ❌ Analiza kolejnej odsłony kampanii phishingowej z serii fałszywych inwestycji ❌ Na celowniku duże konta należące między innymi do polityków, popularnych dziennikarzy i firm technologicznych Aktualna kampania ma służyć do przejęcia kont z dużą liczbą…

Czytaj dalej »

Na stronie CERT/CC pojawiła się szczegółowa notatka dotycząca nowej metody obejścia zabezpieczeń produktu firmy OpenAI – ChatGPT-4o. Jak większość produkcyjnie dostępnych dużych modeli językowych (LLM), tak i ChatGPT posiada zabezpieczenia, które mają na celu uniemożliwić lub ograniczyć odpowiedzi na niektóre tematy. Metoda “przekonania” modelu do odpowiedzi na zakazane pytania nosi…

Czytaj dalej »

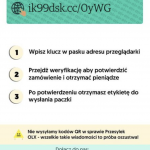

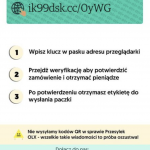

O oszustwach na popularnych platformach ogłoszeniowych, w tym na OLX, pisaliśmy już wielokrotnie. Pozytywne efekty kampanii informacyjnych można zauważyć m.in. w postaci coraz większej liczby ogłoszeń wystawianych bez podanego numeru telefonu. Do tej pory podstawowymi kanałami komunikacji używanym przez przestępców były wiadomości wysyłane przez WhatsApp lub tradycyjnymi SMSami. ❌Znany schemat…

Czytaj dalej »

O szczegółach donosi UODO, a chodzi o Centrum Medyczne Ujastek Sp. z o.o. z siedzibą w Krakowie. Poniżej najciekawsze cytaty z dość obszernego materiału: Administrator zastosował zegary z funkcją rejestracji obrazu (tj. kamera zamontowana w zegarze umożliwiająca nagrywanie obrazu) (…) rejestrowany był obraz ukazujący zarówno noworodki, jak ich matki podczas…

Czytaj dalej »

Podatność była kategorii 0-click, czyli ofiara nie musiała wykonać żadnej czynności, aby infekcja doszła do skutku. Sam atak polegał na wysłaniu do ofiary komunikatu z odpowiednio spreparowanym plikiem PDF. Podatność była też klasy 0-day – czyli istniała również w najnowszej wersji WhatsAppa, z wszystkimi aktualizacjami. Operacja infekcji telefonów była celowana…

Czytaj dalej »

Rozwiązania klasy enterprise jak ifirewalle nowej generacji, routery oraz bramy VPN nie przestają dostarczać badaczom bezpieczeństwa sukcesów, co z punktu widzenia statycznego użytkownika nie jest najlepszą informacją. Tym razem na warsztat trafiły urządzenia firmy Palo Alto — zresztą nie pierwszy raz. TLDR: Badacze z firmy Eclypsium przyjrzeli się urządzeniom oznaczonym…

Czytaj dalej »