Już 31 marca obchodzimy Światowy Dzień Backupu! Helion przygotował specjalną ofertę promocyjną. Zobaczcie poniżej co dla Was przygotowali. Utrata danych może być katastrofalna – zarówno dla firm, jak i użytkowników indywidualnych. Awaria dysku, atak ransomware czy zwykła pomyłka mogą sprawić, że cenne pliki przepadną bezpowrotnie. Czy wiesz, jak skutecznie zabezpieczyć…

Czytaj dalej »

Ledwo zdążyliśmy poinformować o tym, że Chrome łata błąd wykorzystywany w kampanii ForumTroll, a podatność tego samego typu łata Firefox. Została oznaczona numerem CVE-2025-2857. Jest ona bezpośrednio powiązana ze znalezioną wcześniej podatnością w Chrome i podobnie jak ona dotyczy wyłącznie ucieczki z sandbox w systemie Windows. Zgodnie z informacją ze strony Mozilla, bezpieczne, poprawione…

Czytaj dalej »

Jeśli czytasz ten artykuł w przeglądarce Chrome na systemie Windows, to przerwij czytanie, upewnij się, że posiadasz najnowszą wersję przeglądarki i wróć do lektury. TLDR: Google wydało nową wersję przeglądarki Chrome dla Windows, oznaczoną 134.0.6998.177/.178. Załatana została tylko jedna podatność bezpieczeństwa, pozwalająca na ominięcie sandboksa, czyli mechanizmu ograniczającego skutki zdalnego wykonania kodu, oznaczona…

Czytaj dalej »

Krytyczna podatność (CVSS3.1 na poziomie 9.1) we frameworku JS ściąganym niemal 10 milionów razy w tygodniu, która pozwala na obejście uwierzytelniania? Brzmi jak idealna piątkowa publikacja. Tak też się stało 21.03.2025, kiedy światło dzienne ujrzała podatność zgłoszona niemal miesiąc wcześniej przez dwóch badaczy – @zhero___ oraz @inzo___. Przyjrzeli się oni…

Czytaj dalej »

Aktualizacja, 23.03.2025 10:15. Otrzymaliśmy oficjalne podsumowanie wczorajszej sprawy rzekomego wycieku danych z Emipku. Na szczęście z dobrym finałem dla klientów. Zespołowi bezpieczeństwa gratulujemy rzetelnego podejścia do tematu razem z zespołem CERT. Tutaj treść oficjalnego komunikatu: W związku ze wczorajszymi doniesieniami chcielibyśmy definitywnie uspokoić wszystkich użytkowników Empik.com. Natychmiast po identyfikacji potencjalnego…

Czytaj dalej »

Internet Rzeczy jest często wyśmiewany przez nas na łamach sekuraka za niską jakość kodu, brak świadomości producentów oraz brak wsparcia produktów. Dodając do tego kuriozalne stosy technologiczne (jak kontrola łóżka przez chmurę), otrzymujemy katastrofę. TLDR: W ciemnym tunelu widać światło, jednak przed badaczami długa droga do poprawy bezpieczeństwa tego typu…

Czytaj dalej »

Nie jest dobrze. Dopiero informowaliśmy o ataku na firmę SMYK, a już mamy kolejne informacje o złośliwym oprogramowaniu atakującym polskie instytucje i firmy. Starostwo Powiatowe w Piszu poinformowało 18.03.2025 r., że ich wewnętrzne systemy oraz Powiatowego Zespołu Ekonomiczno-Administracyjnego Szkół i Placówek w Piszu ,,zostały poddane’’ atakowi hakerskiemu. TL;DR: ,,Potwierdzamy, że…

Czytaj dalej »

SMYK to popularna marka produktów dla dzieci. Jej sieć handlowa obejmuje 250 sklepów stacjonarnych w Polsce, sklep internetowy smyk.com, a także łącznie ponad 40 sklepów własnych w Rumunii i na Ukrainie. TLDR: 17 marca 2025 r. firma wydała oświadczenie, w którym informuje ,,W godzinach wieczornych, nasza firma padła ofiarą ataku…

Czytaj dalej »

GitLab ogłosił wydanie nowych wersji oprogramowania. Aktualizacja dotyczy zarówno Community Edition, jak i Enterprise Edition. Poprawione wersje to 17.9.2, 17.8.5 oraz 17.7.7. Najważniejsza poprawka dotyczy dwóch podatności (CVE-2025-25291, CVE-2025-25292), zgłoszonych w bibliotece ruby-saml, która jest wykorzystywana przez GitLab do SAML SSO (security assertion markup language; single sign-on). W pewnych okolicznościach…

Czytaj dalej »

Zapraszamy Cię na najnowszą edycję szkolenia: dlaczego hackowanie aplikacji webowych jest proste? Ponownie zaprezentujemy najciekawsze, najpoważniejsze czy najbardziej absurdalne podatności zlokalizowane w ostatnim ~roku. Na szkolenie możesz zapisać się bezpłatnie tutaj (w ramach zapisu dostępne jest też nagranie). Agenda: Szkolenie odbędzie się 18 marca 2025, online, start: 20:00 -> 21:30….

Czytaj dalej »

Szpital MSWiA w Krakowie został zaatakowany w sobotę, 8 marca (ransomware), a obecnie pojawiły się informacje o wycieku danych: Jak czytamy dalej: kategorie osób objętych atakiem: W dalszej części wpisu, szpital proponuje możliwe środki zaradcze (zastrzeżenie PESEL, ~weryfikację haseł, …). ~ms

Czytaj dalej »

![Zostań prelegentem lub opowiedz o ITsec w Twojej firmie podczas konferencji Sekurak Cyberstarter! [Call For Papers] Zostań prelegentem lub opowiedz o ITsec w Twojej firmie podczas konferencji Sekurak Cyberstarter! [Call For Papers]](https://sekurak.pl/wp-content/uploads/2025/03/logo_cs-150x150.png)

Już niebawem, 15 maja br, startujemy z drugą edycją konferencji Sekurak Cyberstarter – wydarzenia skierowanego do osób z IT, początkujących w temacie cyberbezpieczeństwa oraz osób całkowicie nietechnicznych (zaplanowaliśmy dla nich osobną ścieżkę). Ścieżki planowane w ramach wydarzenia: Niniejszym ogłaszamy CFP na to wydarzenie! PRELEKCJE W RAMACH ŚCIEŻEK ADMINA, PROGRAMISTY, HACKERA,…

Czytaj dalej »

Cellebrite to znana firma, która produkuje narzędzia do “analizy kryminalistycznej” smartfonów. Z jej usług korzystają służby na całym świecie. O Cellebrite jest znowu głośno w związku z raportem Amensty International dotyczącym szpiegowaniu studenta w Serbii (ma to związek z licznymi protestami w tym kraju). Niedawno wprowadzili do swoich produktów funkcje…

Czytaj dalej »

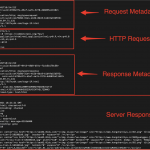

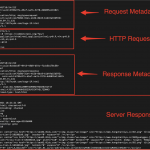

Przeszukiwanie zasobów w poszukiwaniu kluczy API nie jest nowatorską praktyką i bywa bardzo często wykorzystywane przez atakujących na etapie rekonesansu. Powstały liczne narzędzia, które potrafią przeszukiwać np. repozytoria kodu (np. na GitHubie). Sytuacje, w których produkcyjne poświadczenia trafiają do publicznych baz danych nie są wyjątkiem, dlatego nic dziwnego, że badacze…

Czytaj dalej »

O ataku poinformował minister cyfryzacji Krzysztof Gawkowski, do ataku doszło w sobotę (8.03.2025); minister w niedzielę potwierdził nam, że chodzi o atak ransomware. Na stronie szpitala pojawiła się informacja o aktualnej sytuacji: Zdrowie i życie pacjentów pozostają niezagrożone. Wstrzymane będą przyjęcia do Oddziału Neurologii.Poradnie specjalistyczne i POZ w Krakowie, Tarnowie…

Czytaj dalej »

![Zostań prelegentem lub opowiedz o ITsec w Twojej firmie podczas konferencji Sekurak Cyberstarter! [Call For Papers] Zostań prelegentem lub opowiedz o ITsec w Twojej firmie podczas konferencji Sekurak Cyberstarter! [Call For Papers]](https://sekurak.pl/wp-content/uploads/2025/03/logo_cs-150x150.png)