Tutaj cały temat: Zostałam oszukana (olx). Prosze o wsparcie. W tym miejscu – w nieco przystępniejszej formie do oglądnięcia. Istotę całego oszustwa „na dostawę OLX” widać na zrzucie poniżej. Po krótkim wstępie oszust proponuję sposób dostawy przedmiotu, który niby chce zakupić. Ma to być „OLX dostawa”, która rzekomo wymaga podania…

Czytaj dalej »

Jeden z czytelników podesłał nam takie zdjęcie: „pól litra advocatu” ewentualnie „pół litra koniaku” – do tego jeszcze darmowa dostawa… wystarczy zadzwonić, a później podać pewne dane. Możecie się spodziewać… braku dostawy. Sam Lidl ostrzega przed tą akcją w ten sposób: Widzieliście kiedyś podobną akcję? Dajcie nam znać na sekurak@sekurak.pl…

Czytaj dalej »

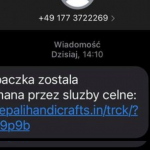

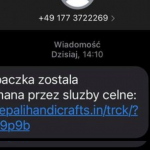

Jakiś czas temu ostrzegaliśmy przed nowym wariantem kampanii SMS: Oczywiście odnośnik prowadzi do strony, która wyłudza dane uwierzytelniające, potrzebne np. do kradzieży pieniędzy z konta bankowego. Innym popularnym wariantem oszustw wykorzystujących SMS jest metoda “na dopłatę”: Autorzy tych ataków nie są jednak bezkarni – grupa odpowiedzialna między innymi za kampanię…

Czytaj dalej »

O hacku Solarwinds pisaliśmy niejednokrotnie. Tymczasem tutaj można przeczytać oświadczenie wydane przez Biały Dom: Dzisiaj USA formalnie uznaje Służbę Wywiadu Zagranicznego Federacji Rosyjskiej jako sprawcę szeroko zakrojonej kampanii szpiegowskiej, która wykorzystywała [hack] oprogramowania Solar Winds Orion. Operacja wykonana przez Rosjan dała im możliwość szpiegowania i potencjalnego uszkadzania ponad 16 000…

Czytaj dalej »

Niebawem startujemy z takim szkoleniem: Sekretne sztuczki hackerów – oraz jak się przed nimi obronić? Pokazy na żywo, realne ataki, skuteczna ochrona. (19.04.2021). Całość kierowana jest do osób nietechnicznych i umożliwia zapoznanie się z aktualnymi zagrożeniami w świecie cyberbezpieczeństwa: Aktualne częste ataki na polskie firmy / pracowników / zwykłych internautów…

Czytaj dalej »

To chyba największa kampania w tym roku (mamy info od dużej liczby czytelników). Całość wygląda tak: Czy np. tak: Jak widzicie linki kierują do różnych domen, które są prawdopodobnie zhackowanymi serwisami (a nie przygotowanymi specjalnie na potrzeby tego ataku). Po wejściu na linka następuje prośba pobrania appki, a całość jest…

Czytaj dalej »

Taka historia jest opisywana w Holandii. W luźnym tłumaczeniu: Wiele rodzajów sera nie mogło być dowiezionych zeszłego tygodnia z powodu zhackowania firmy transportowej Bakker. Ten hack to najprawdopodobniej ransomware. Przedstawiciel zhackowanej firmy dodaje: W naszych magazynach nie widzieliśmy gdzie co się dokładnie znajduje. Same magazyny są bardzo duże, więc nie…

Czytaj dalej »

Rok 2021 jest dość niefortunny dla Microsoft Exchange, a wszystko za sprawą “ProxyLogon” – krytycznej podatności pozwalającej na zdalne wykonanie kodu. Jak to zwykle bywa, tego typu exploity są wykorzystywane również przez cyberprzestępców: Nie wszyscy są jednak świadomi zagrożenia, ignorując dostępność łatek zabezpieczających. Z pomocą przychodzi FBI: Jak informuje Departament…

Czytaj dalej »

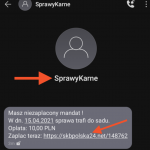

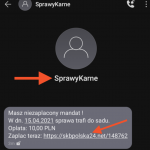

O temacie pisaliśmy niedawno, ale cały czas pojawiają się nowe warianty, a kolejne osoby informują nas że dostają tego typu SMSy: Jak widzicie sfałszowany jest nadawca SMS-a (SprawyKarne), jeśli z kolei klikniecie (czy tapniecie) w link traficie na stronę, która spróbuje wyłudzić od Was dane logowania do waszego banku. Nie…

Czytaj dalej »

Steam to jedna z najpopularniejszych platform dystrybucji cyfrowej i zarządzania prawami cyfrowymi, system gry wieloosobowej oraz serwis społecznościowy stworzony przez Valve Corporation. Jeśli jesteś graczem, to prawdopodobnie korzystasz z tego serwisu na co dzień lub przynajmniej go kojarzysz… * Według SimilarWeb steam zajmuje 10. miejsce w kategorii gier komputerowych Tak…

Czytaj dalej »

Chodzi o to 4-godzinne szkolenie prowadzone przez Dorotę Kulas: https://socjo.sekurak.pl/Całość jest realizowana on-line (15.04.2021r.) – jeśli nie zdążysz, to dostępne będzie przez miesiąc nagranie (również dla „zwykłych” uczestników). Jak zdobyć uczestnictwo? Wystarczy napisać maila na szkolenie-socjo@securitum.pl z firmowego adresu e-mail. Uwaga, mamy dwie kategorie: Firmy zatrudniające powyżej 200 osób (mamy…

Czytaj dalej »

Tutaj można by postawić kropkę. No może jeszcze dodając tego czy tego linka. Ale na pewno nasi czytelnicy pogniewaliby się za zbytnią lakoniczność ;-) Zatem przypomnijmy jeszcze niedawną serię podatności o kryptonimie ProxyLogon – tutaj w dość tajemniczych okolicznościach wyciekł exploit, który był wykorzystywany bojowo. Niedawno z kolei ekipa Devcore (ta…

Czytaj dalej »

Lata mijają, a e-mail dalej jest ulubionym wektorem ataku cyberprzestępców. Trudno wyobrazić sobie działanie średnich i dużych firm bez poczty, a uruchomienie złośliwego “makra” przez jednego, nieświadomego lub nieuważnego pracownika może być fatalne w skutkach… * Zdjęcie przedstawia przykładowy dokument ze złośliwym “makrem” Cyberprzestępcy prowadzący kampanię zazwyczaj przedkładają “ilość” nad…

Czytaj dalej »

Chcesz poznać techniki wpływu na ludzi jakie wykorzystują cyber oszuści? Chcesz nauczyć się rozpoznawać metody wywierania nacisku jakich używają powszechnie? Oczywiście wszystko po to aby nie powiedzieć kiedyś o sobie „mądry Polak po szkodzie” 😊 Sekrety kampanii phishingowych. Analiza przykładowego makra – tak by zobaczyć, jakich technik używa się, by…

Czytaj dalej »

WordPress to najpopularniejszy system zarządzania treścią na świecie. Według danych W3Techs, firmy analizującej rynek IT, w maju 2018 aż 30,7% stron na świecie pracowało, wykorzystując WordPressa. Na popularność CMS-a składa się wiele czynników. Dla osób nietechnicznych jest to świetne narzędzie ze względu na jego prostotę, z kolei dla firm i…

Czytaj dalej »