Znaleźliście ostatnio w swojej skrzynce pocztowej mandacik za przekroczenie p… znaczy niesegregowanie odpadów? Jeżeli tak i przypadkowo mieszkacie w Koszalinie, to możecie wyrzucić go do śmieci. Komenda Miejska Policji w Koszalinie poinformowała na swojej stronie, że na terenie miasta grasuje złoczyńca (lub wielu złoczyńców), który podrzuca mieszkańcom do skrzynek pocztowych…

Czytaj dalej »

Starsi (wiekiem) programiści pewnie dobrze pamiętają czasy, gdy przeglądy bezpieczeństwa kodu były domeną wyspecjalizowanych zespołów, pojawiających się w projektach dopiero przed samym wdrożeniem. Wtedy to przecież większość podatności odkrywano na końcu procesu developmentu, gdy koszty napraw były największe. Cóż, Anthropic postanowiło ten model przewrócić do góry nogami. TLDR: W Claude…

Czytaj dalej »

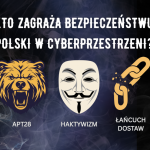

CSIRT GOV opublikował właśnie coroczny ,,Raport o stanie bezpieczeństwa cyberprzestrzeni RP’’, w którym wskazuje na wzmożone działania grup typu APT (Advanced Persistent Threat) i haktywistycznych. TLDR; ❌W poprzednim roku CSIRT GOV zaobserwował wzmożone działania grup APT i haktywistycznych. ❌Brak aktualizacji sprzętu/oprogramowania i wystawianie infrastruktury do sieci. Ciągle na topie wektorów…

Czytaj dalej »

Badacze z firmy Eclypsium zaprezentowali na DEF CON 33 nowy wektor ataku. Polega on na wykorzystaniu podłączonych urządzeń – w tym przypadku kamer USB – do zdalnych ataków poprzez zmianę firmware i przekształcenie ich w urządzenia realizujące atak BadUSB. Bez odłączania ich od komputera czy dostarczania sprzętu (Rysunek 1). TLDR: Dla…

Czytaj dalej »

Cześć obecni i przyszli „bezpiecznicy!”. Konkretna ekipa sekuraka ponownie rusza w Polskę! Sekurak Hacking Party odwiedzi tym razem Warszawę. Zapomnijcie o nudnych pokazach slajdów. SHP to krótkie, intensywne imprezy, podczas których ekipa etycznych hackerów z sekuraka pokaże Wam, jak przechytrzyć cyberprzestępców. Będzie również możliwość pogadania i zbicia piątek! Wszystko to…

Czytaj dalej »

HashiCorp Vault to popularne, otwartoźródłowe narzędzie do zarządzania poufnymi danymi, takimi jak klucze API, certyfikaty, hasła czy tokeny. Z racji przechowywanych danych, Vault jest cennym celem dla włamywaczy – uzyskanie dostępu do Vault pozwala na dostęp do wszystkich usług, do których sekrety są w nim przechowywane. TLDR: Badacze z firmy Cyata…

Czytaj dalej »

StarCraft: Brood War i jego następca StarCraft 2 to ikony gatunku RTS (strategii czasu rzeczywistego) oraz jedne z najważniejszych gier komputerowych w historii, które od dekad cieszą się aktywną społecznością i profesjonalną sceną e-sportową. Jednak StarCraft 2 stoi obecnie przed poważnymi problemami, które zagrażają jego dalszemu rozwojowi i funkcjonowaniu gry….

Czytaj dalej »

Producenci sprzętu sieciowego trafiają na łamy sekuraka stosunkowo często. Tym razem jednak nie informujemy o nowej podatności, a o wycieku informacji ze strony cisco.com. W przytoczonej publikacji prasowej, firma informuje o tym, że atakujący przy pomocy vishingu uzyskał dostęp do zewnętrznego systemu CRM (Customer Relationship Management). W wyniku analizy przeprowadzonej…

Czytaj dalej »

OpenAI poinformowało, że usunęło funkcję z ChataGPT, która umożliwiała użytkownikom zezwolenie na indeksowanie ich publicznych rozmów w wyszukiwarkach. Firma twierdzi, że był to krótkotrwały “eksperyment’” i wycofali się z niego po zauważeniu przypadków niezamierzonego dzielenia się, czasem mocno prywatną, korespondencją. Firma poinformowała również, że pracują nad usunięciem rozmów zaindeksowanych do…

Czytaj dalej »

Chemia, gra survivalowo-craftingowa stworzona przez studio Aether Forge Studios do niedawna dostępna jako early access na Steamie, została zainfekowana infostealerem. Według firmy zajmującej się analizą zagrożeń Prodaft, początkowy incydent miał miejsce 22 lipca, kiedy to grupa hackerska EncryptHub dodała do plików gry złośliwe oprogramowanie HijackLoader (plik CVKRUTNP.exe), które zapewnia przetrwanie infekcji…

Czytaj dalej »

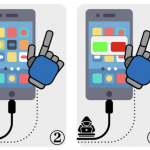

Wielu z nas słyszało ostrzeżenia dotyczące zagrożeń płynących z podłączania telefonów do niezaufanych ładowarek. Dla przypomnienia, wykorzystywany był tam fakt posiadania przez smartfony tego samego złącza i do ładowania, i transferu danych. W związku z tym podłączenie kabla, który miał być podłączony do ładowarki, mogło prowadzić do umożliwienia transferu danych…

Czytaj dalej »

Nie raz wspominaliśmy na łamach sekuraka, o sukcesach polskich zespołów na światowej scenie konkursów Capture the Flag. Ostatnio informowaliśmy i zapraszaliśmy na CTF organizowany w ramach kwalifikacji do polskiego zespołu, który weźmie udział w zmaganiach na ECSC 2025. W tym roku, tak samo jak w zeszłym, chcielibyśmy zachęcić do gry w…

Czytaj dalej »

W wtorek Apple wypuściło łatkę bezpieczeństwa na wszystkie swoje urządzenia. Poprawki objęły podatność CVE-2025-6558 wykorzystywaną jako zero-day w przeglądarce Google Chrome. Luka znajdowała się w kodzie open-source WebKit, który jest wykorzystywany również w Safari. Temat poruszaliśmy w jednym z ostatnich artykułów, ale dla przypomnienia błąd dotyczył niewystarczającej walidacji niezaufanych danych wejściowych…

Czytaj dalej »

Rumuńska firma Bitdefender opublikowała broszurę, w której informuje o załatanych niedawno podatnościach odnalezionych w kamerach chińskiego producenta Dahua. Badacze zaznaczają, że podczas wewnętrznego audytu firmy wytwarzającej te kamery ujawniono dłuższą listę podatnych urządzeń. Użytkownicy modeli: oraz (wszystkie firmware wydane przed 16.04.2025) powinni jak najszybciej dokonać aktualizacji urządzeń. Wykryte podatności to…

Czytaj dalej »

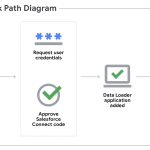

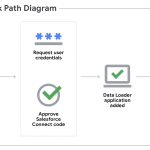

Niedawno pisaliśmy o różnych aspektach bezpieczeństwa rozwiązania MCP. Jednak to nie wszystkie zagrożenia, z którymi muszą mierzyć się inżynierowie wdrażający rozwiązania oparte o AI. W przypadku dużych dostawców oczekiwania rozbudowy funkcjonalności są spore. Brak odpowiedniego modelowania zagrożeń, może okazać się krytyczny z punktu widzenia bezpieczeństwa. Badacze z Eye Research opisali…

Czytaj dalej »