Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Pierwsza części serii poruszała temat wykorzystania wyszukiwarek internetowych jako źródła informacji we wstępnej fazie rekonesansu. Druga część również będzie traktować o wyszukiwarkach, ale takich, które zostały stworzone do testów bezpieczeństwa.

Czytaj dalej »

W artykule opisany jest błąd bezpieczeństwa, który znalazłem na początku czerwca 2018 w aplikacji desktopowej Google Hangouts Chat. Jest przykładem na to, jak aplikacje napisane w Electronie mogą sprawić, by pewnie mniej istotne podatności (jak np. open redirect) stały się nagle poważnymi błędami w aplikacjach.

Czytaj dalej »

Podstawą testów bezpieczeństwa aplikacji webowej czy infrastruktury jest rekonesans, a więc zebranie wszystkich subdomen, adresów IP i innych ogólnodostępnych informacji. Jednym z najprostszych narzędzi, które możemy do tego wykorzystać jest wyszukiwarka Google.

Czytaj dalej »

W artykule opisany jest błąd CVE-2018-6148, naprawiony w Chrome 67 w wersji z dnia 6 czerwca 2018. Błąd ten pozwalał na dodawanie dowolnych nagłówków zapytania HTTP w zapytaniach cross-domenowych. Oznaczało to, że dowolna strona webowa mogła ustawić treść takich nagłówków jak np. X-CSRF-Token, Referer, User-Agent, Host czy Cookie. Inne strony webowe, z kolei, przyjmują za pewnik, że nikt nie może w przeglądarce sobie sam tych nagłówków ustawiać – co może prowadzić do problemów bezpieczeństwa.

Czytaj dalej »

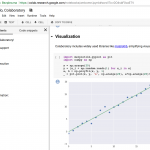

W tekście opisany jest ciekawy XSS znaleziony w lutym 2018 w aplikacji Google Colaboratory. Pokazane jest nie tylko bezpośrednio, gdzie był ten XSS, ale również jakie zostały poczynione próby, by tego XSS-a znaleźć i jakie po drodze były ślepe zaułki. Ponadto, pokazany jest przykład obejścia Content-Security-Policy z użyciem tzw. script gadgets.

Czytaj dalej »

Temat prezentowałem już trochę razy, ale na sekuraku do tej pory nie było o tym informacji. Chodzi o kosztującą około 5000 zł kamerę ZN-DNT352XE-MIR firmy Ganzsecurity.

Czytaj dalej »

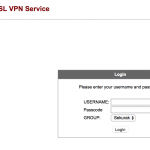

W tekście opisany jest błąd CVE-2018-0296 – upubliczniony 6 czerwca przez Cisco; dotyczący urządzeń Cisco ASA. Oficjalnie podatność została zaklasyfikowana jako Denial Of Service, choć nasze zgłoszenie dotyczyło innego typu błędu…

Czytaj dalej »

Proste pytanie: “czy SSL szyfruje URL-e?” i prosta odpowiedź: tak. Nieco bardziej rozbudowane rozważania w tym temacie – w dalszej części tekstu.

Czytaj dalej »

Nmap to najbardziej popularny, darmowy skaner bezpieczeństwa, którego autorem jest Gordon Lyon (a.k.a. Fyodor Vaskovich). Pierwsza wersja Nmapa została opublikowana 1. października 1997 roku w internetowym magazynie Phrack. W momencie pisania tego tekstu najnowszą wersją Nmapa jest 7.70. Wersja ta jest wyposażona w 588 skryptów NSE (Nmap Scripting Engine), które…

Czytaj dalej »

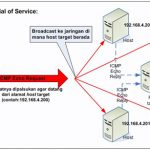

W poprzednim artykule poruszyliśmy temat podstaw Scapy – narzędzia, które daje możliwość swobodnego generowania pakietów. Jeżeli brzmi to zbyt enigmatycznie, polecam zapoznanie się z wyżej wymienionym artykułem. Zostały w nim omówione podstawy, dzięki którym możliwe jest wskoczenie na kolejny poziom w obsłudze tego narzędzia, czyli pisania skryptów.

Czytaj dalej »

W skrócie – w poniższym artykule chcę kompleksowo opisać podstawowe mechanizmy bezpieczeństwa, które powinny być świadomie zaimplementowane przez developerów w każdym projekcie webowym zrealizowanym w technologii .Net.

Czytaj dalej »

Jakiś czas temu w sieci mogliśmy szerzej usłyszeć o mniej znanym mechanizmie „DDE”. Wykorzystanie „Dynamic Data Exchange” pozwala na stworzenie „formuły”, która umożliwi komunikację, np. z innymi aplikacjami, tak, abyśmy mogli np. aktualizować informacje dostępne w sieci (w naszym skoroszycie) lub innym arkuszu. W prawie każdej aplikacji pakietu Office możemy…

Czytaj dalej »

W artykule opisane są trzy błędy typu XSS znalezione w ramach bug bounty firmy Google. Wszystkie błędy były możliwe dzięki wykorzystaniu nowych cech standardu ECMAScript.

Czytaj dalej »Przygotowaliśmy dla Was dwa filmy – o podatności XXE (weszła ona ostatnio do zestawienia OWASP Top Ten) oraz o narzędziu Burp Suite. Pierwszy film można oglądnąć / pobrać tutaj (to wersja z podłożonym głosem, po polsku). Tutaj jako eksperyment, dołączyliśmy zewnętrzne napisy (przycisk CC w prawym dolnym rogu): Drugi, dłuższy…

Czytaj dalej »

Monitoring infrastruktury IT jest w dzisiejszych czasach dużym wyzwaniem. Od takich oczywistości, jak dostępność serwerów czy infrastruktury sieciowej, a kończąc na poziomie naładowania UPS lub czy drzwi są otwarte w szafach rackowych. Mnogość urządzeń i sposobów ich monitorowania często prowadzi do sytuacji, że wdrażamy kilka niezależnych rozwiązań monitoringu, co po…

Czytaj dalej »